- Visualize sua superfície de ataque

- Audite e pesquise bilhões de eventos

- Modele e faça o commit de alterações para reduzir riscos

Comece pela parte central e proteja aquilo que é importante.

A maioria dos produtos tem uma abordagem genérica e sem profundidade que nos remete à uma falsa sensação de segurança. O Varonis é diferente. Nós oferecemos defesa em profundidade para os maiores e mais importantes sistemas de nossos clientes.

Não é possível reduzir um risco que você não vê.

Imagine perguntar “Qual é o volume de dados confidenciais que estão abertos para todos na empresa?” e obter uma resposta instantânea e precisa.

Corrija automaticamente a exposição desnecessária de dados.

Utilizamos o machine learning para identificar automaticamente quando os usuários têm acesso de que não necessitam e remover silenciosamente esse acesso. Reduza seu raio de explosão sem interação humana e sem interrupção dos negócios.

Saiba quem pode acessar seus ativos mais valiosos.

O DatAdvantage mapeia e analisa continuamente as permissões para que você monitore o raio de destruição de cada usuário. Clique em qualquer recurso para ver instantaneamente quem pode acessá-lo (e como). Clique em qualquer usuário ou grupo para ver todos os recursos que eles podem visualizar, modificar ou excluir — em toda a empresa.

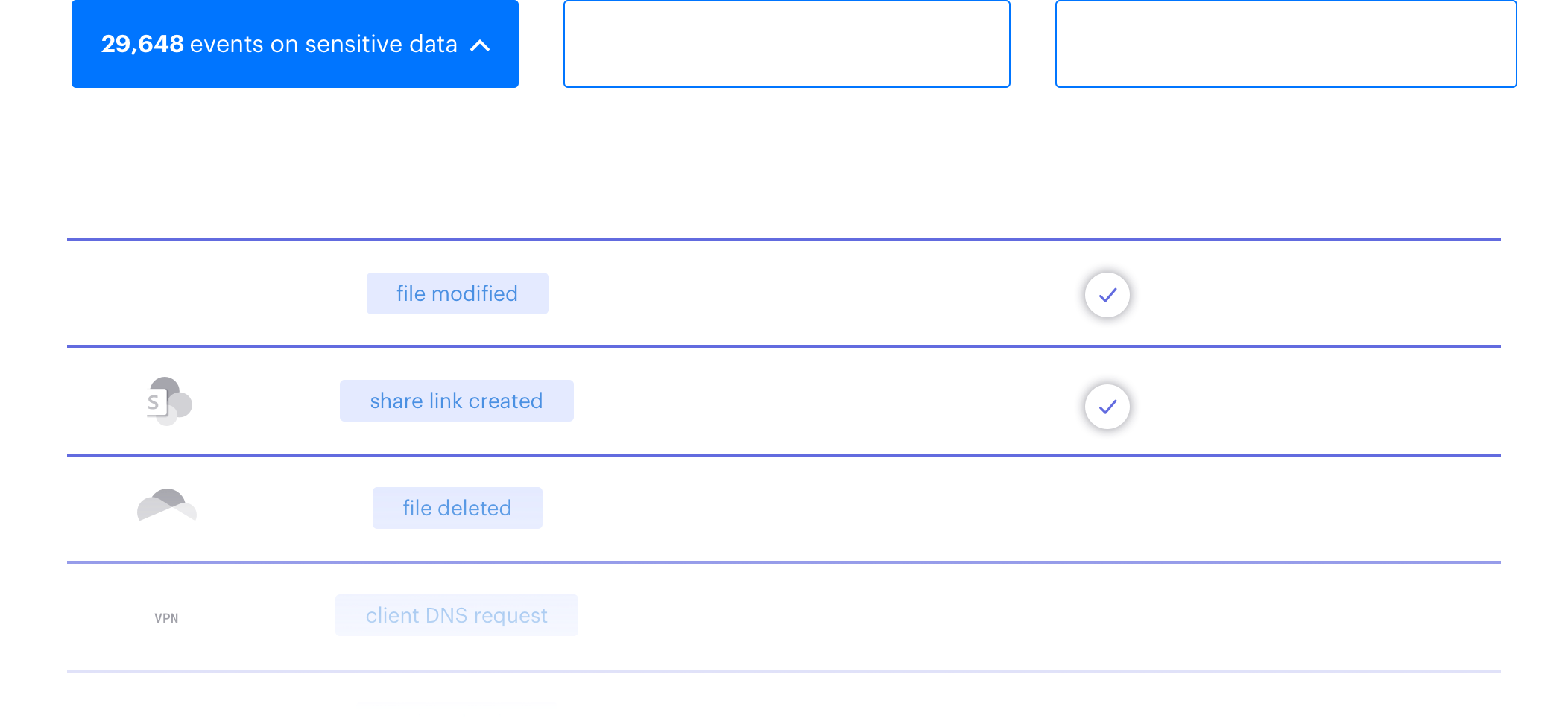

Capture e pesquise todas as ações importantes na escala do petabyte.

O Varonis cria um registro normalizado de todas as ações importantes realizadas em seus dados — on-premises e na nuvem — sem agentes de endpoint. Administradores e analistas têm um histórico completo de arquivos, pastas, sites, permissões, caixas de correio e muito mais.

Eu sei o tamanho e a localização dos dados, se eles são confidenciais ou não, quem tem permissão para editá-los e quem os está acessando. Eu não conseguiria localizar essas informações sem o Varonis.

Principais recursos

Relatórios de auditoria pré-definidos

Gestão e reversão de mudanças

Descoberta de contas privilegiadas

Remoção de dados obsoletos

Avaliação de riscos

Localize e corrija dados confidenciais superexpostos, permissões mal configuradas e vulnerabilidades do Active Directory.

Detecção avançada de ameaças

Com o uso de ingredientes coletados pelo DatAdvantage, o DatAlert alerta você sobre ameaças em toda a cadeia de ataque, como acesso suspeito a dados, atividade de ransomware e exfiltração de dados.

Monitoramento de contas privilegiadas

Acompanhe a inscrição de novos administradores, alterações em contas de administradores e as violações de segregação de funções por parte dos administradores.

Modelo flexível de implementação

Instale o Varonis on-premises ou em sua própria nuvem usando a infraestrutura de computação padrão (Windows, SQL, Solr). Nossa arquitetura utiliza a distribuição de coletores que permitem a sua expansão à medida que sua infraestrutura de TI se expande.