O Pretty Good Privacy (PGP) é um software de criptografia utilizado em e-mails e arquivos confidenciais. Desde que foi criado, em 1991, o PGP se tornou o padrão de fato em relação à segurança de e-mails.

Dois fatores contribuem para a popularidade do PGP. O primeiro é o fato de o software ter sido inicialmente disponibilizado de forma gratuita. Dessa forma, o PGP teve um sucesso rápido entre os usuários que buscavam mais segurança para seus e-mails. O segundo é a tecnologia de criptografia. Como o PGP usa tanto criptografia de chave simétrica quanto criptografia de chave pública, usuários que não se conhecem podem trocar mensagens sem a necessidade de revelar chaves de criptografia pessoais.

Receba gratuitamente o e-book Pentesting

Active Directory Environments

Se você deseja melhorar a segurança dos seus e-mails, o PGP é uma maneira fácil e econômica de fazer isso. Neste guia, ensinaremos como usar o PGP.

Como a criptografia PGP funciona?

O PGP tem alguns recursos em comum com outros softwares de criptografia que você talvez conheça, como criptografia para protocolo Kerberos (usada para autenticar usuários em uma rede) e criptografia SSL (usada para proteger sites).

Em termos gerais, a criptografia PGP usa uma combinação de duas formas de criptografia: criptografia de chave simétrica e criptografia de chave pública.

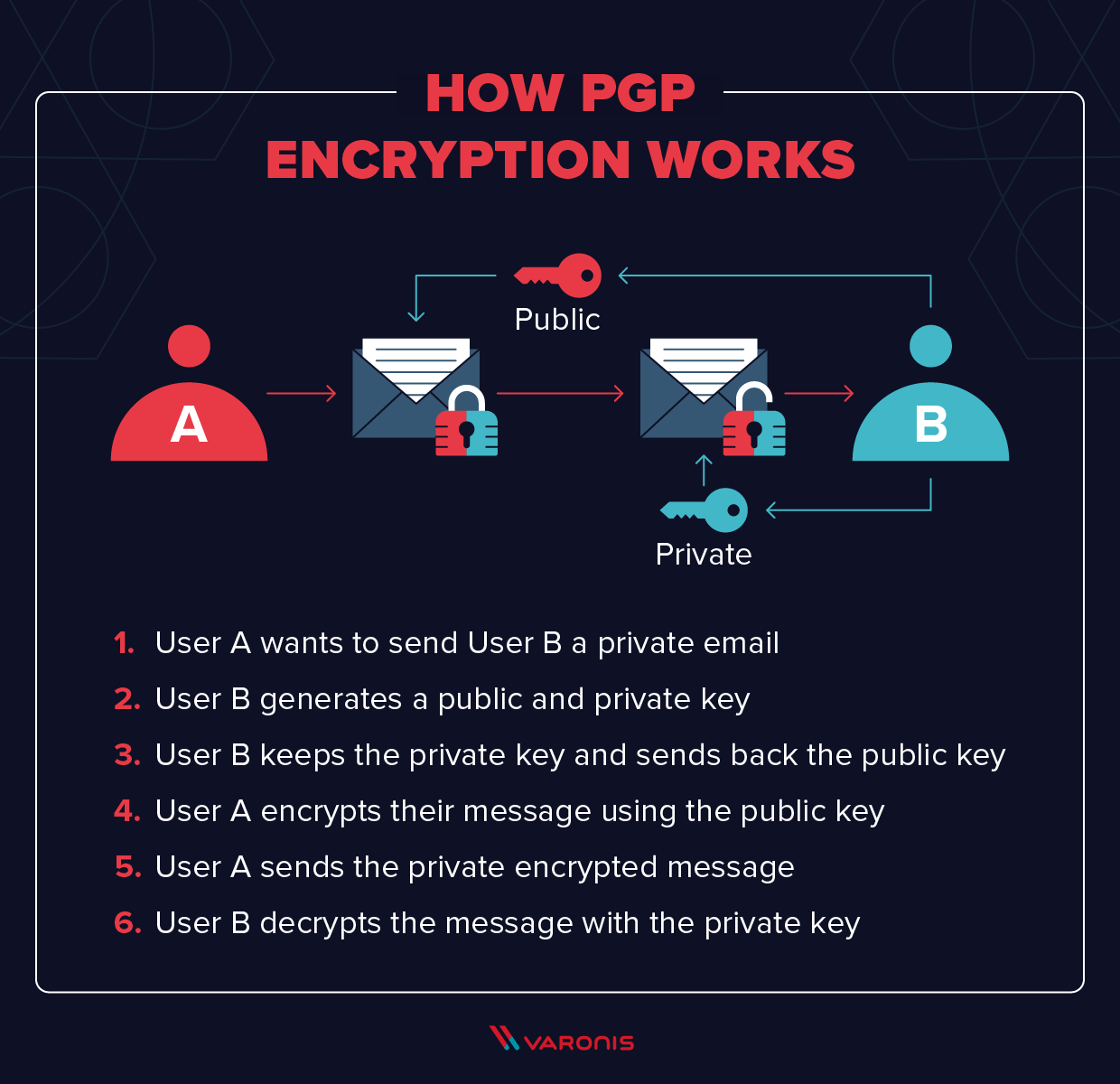

O gráfico abaixo ajuda a entender como o PGP funciona:

A matemática por trás da criptografia pode ser bastante complicada, por isso focaremos nos conceitos básicos aqui (mas, se quiser, você pode dar uma olhada na matemática). De forma mais aprofundada, é assim que a criptografia PGP funciona:

- Primeiro, o PGP gera uma chave aleatória para a sessão usando um dos dois (principais) algoritmos. Essa chave, composta por um número gigantesco e impossível de se adivinhar, é usada apenas uma vez.

- Em seguida, a chave da sessão é criptografada. Isso é feito usando a chave pública que pertence a quem se pretende enviar a mensagem. A chave pública é ligada à identidade de uma pessoa específica e qualquer um pode usá-la para enviar uma mensagem.

- O remetente envia a chave criptografada da sessão no PGP ao destinatário, que, por sua vez, consegue descriptografar usando sua chave pessoal. É só utilizando a chave da sessão que o destinatário consegue descriptografar a mensagem.

Pode parecer um jeito estranho de fazer as coisas. Por que nós criptografaríamos a chave de criptografia?

A resposta é simples: A criptografia de chave pública é muito, muito mais lenta do que a criptografia simétrica (em que o remetente e o destinatário têm a mesma chave). O uso de criptografia simétrica requer que o remetente compartilhe a chave de criptografia com o destinatário em texto simples (sem criptografia), o que não seria seguro. Assim, ao criptografar a chave simétrica a partir do sistema (assimétrico) de chave pública, o PGP combina a eficiência da criptografia simétrica com a segurança da criptografia de chave pública.

Um exemplo de criptografia PGP em ação

Na prática, enviar uma mensagem criptografada com o PGP é mais simples do que a explicação acima faz parecer. Vejamos o ProtonMail — como exemplo.

O ProtonMail suporta o PGP de forma nativa. A única coisa que você precisa fazer para criptografar seu e-mail é selecionar Sign Mail (Assinar Mensagem). Você verá um ícone de cadeado na linha de assunto dos e-mails. O e-mail ficará assim (os endereços de e-mail foram borrados por questões de privacidade):

O ProtonMail — assim como a maioria dos clientes de e-mail que suportam o PGP — esconde toda a complexidade da criptografia e descriptografia da mensagem. Se você estiver se comunicando com usuários que não usam o ProtonMail, primeiro é preciso enviar sua chave pública a eles.

Dessa maneira, mesmo que a mensagem tenha sido enviada de maneira segura, o destinatário não precisa se preocupar com as complexidades de como isso foi feito.

Usos de Criptografia PGP

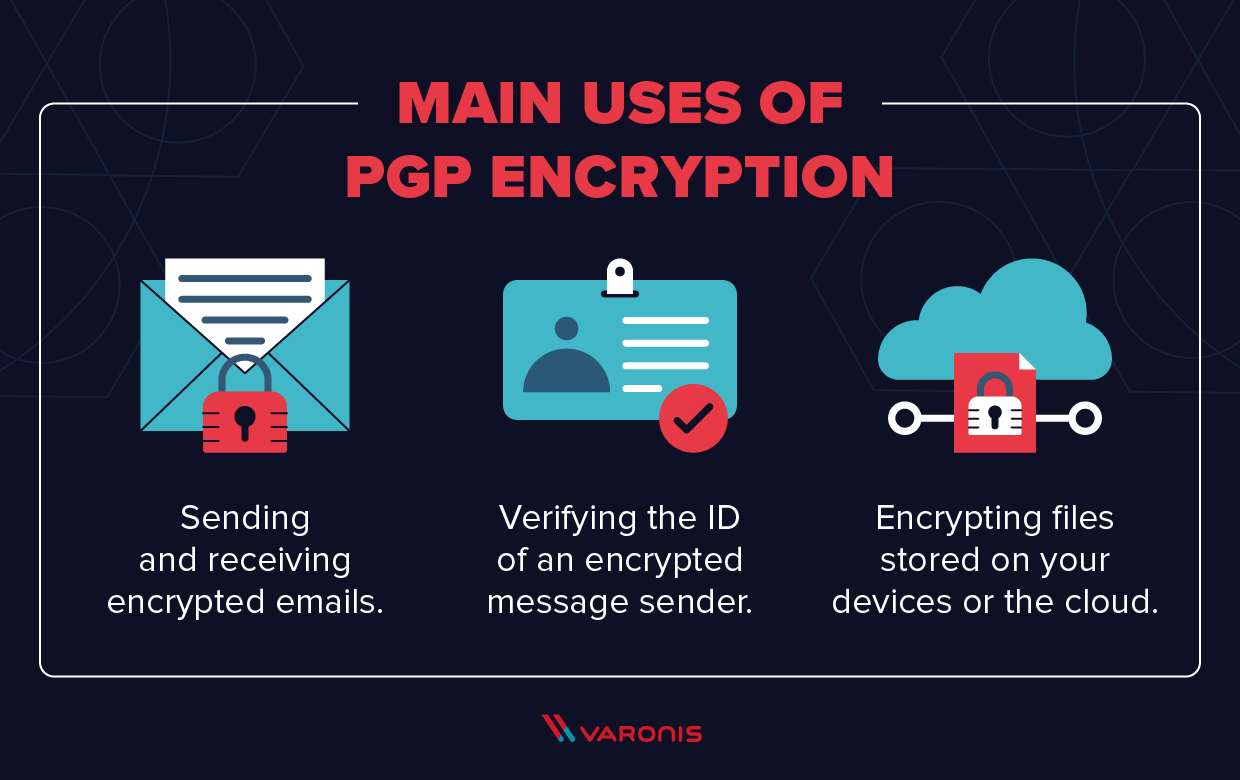

O PGP tem, basicamente, 3 funções principais:

- Enviar e receber e-mails criptografados.

- Verificar a identidade da pessoa que enviou uma mensagem para você.

- Criptografar arquivos armazenados nos seus dispositivos ou na nuvem.

Dessas três, a primeira (enviar e-mails com segurança) é de longe a função predominante do PGP. Mas vamos examinar todas as três brevemente:

Criptografar e-mails

As in the example above, most people use PGP to send encrypted emails. In the early years of PGP, it was mainly used by activists, journalists, and other people who deal with sensitive information. The PGP system was originally designed, in fact, by a peace and political activist named Phil Zimmermann, who recently joined Startpage, one of the most popular private search engines.

A popularidade do PGP tem crescido consideravelmente nos dias atuais. À medida que mais usuários se dão conta da quantidade de informações coletadas por empresas e governos, muitos passam a usar o PGP para fazer com que seus dados permaneçam confidenciais.

Verificação de assinatura digital

Outra função do PGP é a verificação de e-mail. Numa situação em que um jornalista não sabe se a pessoa que enviou uma determinada mensagem é quem diz ser, por exemplo, é possível verificar essa informação utilizando uma assinatura digital com o auxílio do PGP.

As assinaturas digitais usam um algoritmo para combinar a chave do remetente com os dados que estão sendo enviados por ele. Isso gera uma “função hash”, outro algoritmo que pode transformar a mensagem em um bloco de dados de tamanho fixo. Em seguida, a função hash é criptografada usando a chave privada do remetente.

O destinatário da mensagem pode descriptografar os dados utilizando a chave pública do remetente. Se um mero caractere da mensagem tiver sido alterado durante o processo, o destinatário vai saber. Isso pode indicar que o remetente não é quem diz ser, que tentou falsificar uma assinatura digital ou que a mensagem foi adulterada.

Criptografando arquivos

Uma terceira função do PGP é a criptografia de arquivos. Como o algoritmo usado pelo PGP (geralmente o algoritmo RSA) é basicamente impossível de decifrar, o PGP proporciona uma maneira extremamente segura de criptografar arquivos em repouso, especialmente quando combinado a uma solução de detecção e resposta a ameaças. Na verdade, esse algoritmo é tão seguro que já foi usado em malwares famosos, como o CryptoLocker.

Em 2010, a Symantec comprou a PGP Corp., que tinha os direitos sobre o sistema PGP. De lá para cá, a Symantec se tornou a principal fornecedora de softwares de criptografia de arquivos com sistema PGP por meio de produtos como o Symantec Encryption Desktop e o Symantec Encryption Desktop Storage. O software, além de proporcionar criptografia PGP para todos os seus arquivos, também oculta as complexidades dos processos de criptografia e descriptografia.

Eu preciso da criptografia do Pretty Good Privacy?

A segurança que você deseja para as suas comunicações (ou arquivos) vai determinar se você precisa ou não usar a criptografia PGP. Assim como acontece com qualquer software de privacidade ou segurança, usar o PGP exige um pouco mais de trabalho ao enviar e receber mensagens, mas também pode melhorar drasticamente a resistência dos seus sistemas a ataques.

Vamos examinar de perto.

Prós da criptografia PGP

A principal vantagem da criptografia PGP é fato de ser basicamente indecifrável. É por isso que jornalistas e ativistas ainda utilizam a criptografia PGP e é por isso que, muitas vezes, essa é considerada a melhor maneira de melhorar a segurança na nuvem. Resumindo, é basicamente impossível decifrar a criptografia PGP, não importa se quem está tentando é um hacker ou a NSA.

Ainda que algumas notícias apontem falhas de segurança em certas implementações do PGP, como a vulnerabilidade Efail, é importante reconhecer que o próprio PGP ainda é muito seguro.

Contras da criptografia PGP

A principal desvantagem da criptografia PGP é fato de não ser muito intuitiva. Apesar de isso estar mudando (graças às soluções prontas para uso que veremos abaixo), usar o PGP pode significar muito mais tempo e esforço na sua rotina diária. Além disso, quem usa o PGP precisa saber como o sistema funciona, para prevenir falhas de segurança ao usá-lo incorretamente. Ou seja, as empresas que pensam em mudar para o PGP precisarão fornecer treinamento.

É por isso que muitas empresas podem querer pensar em outras alternativas. Existem aplicativos de mensagens criptografadas que oferecem uma criptografia mais simples de usar. O Signal é um exemplo. Quando se trata de armazenamento de dados, a anonimização pode ser uma boa alternativa à criptografia e pode ser uma forma mais eficiente de utilizar os recursos.

Por fim, você deve ficar ciente de que o PGP criptografa suas mensagens, mas não torna sua identidade anônima. Diferente de navegadores anônimos que usam servidores proxy ou usam uma VPN para ocultar sua verdadeira localização, é possível rastrear o remetente e o destinatário de e-mails enviados através do PGP. O assunto do e-mail também não é criptografado, por isso, você não deve incluir nenhuma informação confidencial lá.

Como configuro a criptografia PGP?

Na maioria dos casos, configurar a criptografia PGP consiste em fazer o download de um complemento para o seu programa de e-mail e, em seguida, seguir as instruções de instalação. Há complementos como esse para o Thunderbird, para o Outlook e para o Apple Mail. Abaixo, falaremos sobre eles. Nos últimos anos, vimos surgirem vários sistemas de e-mail online que incluem PGP como padrão (sendo o ProtonMail o mais famoso).

Para quem deseja usar o PGP para criptografar arquivos, existem diversas soluções de software em grande escala disponíveis. A Symantec, por exemplo, oferece produtos baseados no sistema PGP, como o Symantec File Share Encryption (para criptografar arquivos compartilhados em uma rede) e o Symantec Endpoint Encryption (para criptografia total de disco em desktops, dispositivos móveis e mídia removível).

Software de Criptografia PGP

Se você deseja começar a usar a criptografia PGP, esse processo geralmente se inicia com o download de um software que automatiza o processo de criptografia e descriptografia. Há inúmeros produtos diferentes disponíveis para esse propósito, mas é preciso saber o que procurar.

Como escolher o software de sistema PGP

- Seu motivo principal para usar o PGP é garantir a segurança de suas mensagens. Dessa forma, quando estiver procurando um software PGP, a segurança deve ser sua primeira preocupação. Ainda que o PGP seja indecifrável, já aconteceu de implementações específicas ficarem comprometidas. A menos que você tenha experiência com programação, detectar essas vulnerabilidades é quase impossível. Por isso, a melhor solução é verificar se alguma vulnerabilidade foi relatada no software que você está pretendendo utilizar.

- Além disso, escolher o software de sistema PGP depende das suas necessidades pessoais (ou comerciais). É improvável, por exemplo, que você precise criptografar todos os e-mails enviados. Assim, baixar um complemento para o cliente de e-mail utilizado no seu dia a dia pode ser um exagero. Como alternativa, considere a possibilidade de usar um serviço de sistema PGP online para enviar e-mails importantes.

- Por último, escolha um fornecedor de software que também ofereça assistência exclusiva, seja por meio de uma equipe de atendimento ao cliente, seja por meio de uma comunidade de usuários. Aprender a usar o PGP pode trazer frustrações quando se está usando o sistema pela primeira vez. É provável que você precise de ajuda nesta etapa.

Diferentes funções oferecidas pelo PGP

É possível configurar o PGP de várias maneiras diferentes, dependendo do porquê e com que frequência você precisará usar o sistema. Aqui, nosso foco será voltado para o que a maioria dos usuários precisa do PGP — e-mail protegido — e não para o armazenamento de arquivos criptografados, que é uma questão mais complexa. Confira cinco soluções para implementar o PGP em suas redes domésticas ou comerciais.

1. Outlook com o Gpg4o

O Gpg4o é uma das soluções de sistema PGP mais populares para usuários do Windows e tem como objetivo integrar-se perfeitamente com o Outlook 2010 – 2016.

- Prós: o Gpg4o oferece gerenciamento simples para e-mails e se integra bem com o Outlook. Para a maioria dos usuários do Windows, é o complemento PGP mais fácil e intuitivo disponível.

- Contras: ainda que o Gpg4o seja construído com base no padrão OpenPGP, que é de código aberto e está disponível para análise, o complemento propriamente dito é privado. Para completar, uma licença comercial tem um preço um pouco elevado: € 56,36 (no entanto, você também recebe assistência exclusiva com ela).

2. Apple Mail com o GPGTools

A implementação padrão da criptografia PGP para usuários de Mac é o GPGTools, um pacote de software que oferece criptografia para todas as áreas do seu sistema operacional Mac.

- Prós: o GPGTools se integra bem com o Apple Mail, como se pode ver no exemplo acima. Ele também oferece um software gerenciador de chaves que permite usar o PGP em praticamente qualquer aplicativo e uma ferramenta que permite usar a linha de comando para as tarefas mais comuns de gerenciamento de chaves.

- Contras: o GPGTools oferece a maneira mais fácil para usuários de Mac começarem a usar criptografia PGP. No entanto, usar essa criptografia no seu e-mail principal pode diminuir o desempenho do Apple Mail.

3. Thunderbird com o Enigmail

Tal qual as ferramentas acima, o Enigmail foi projetado para se integrar a um cliente de e-mail específico, neste caso, o Thunderbird.

- Prós: o Enigmail tem algumas vantagens fundamentais. A primeira é que, assim como no Thunderbird, o complemento não depende da plataforma. Em segundo lugar, o Enigmail é 100% de código aberto e é fornecido gratuitamente. Além de atualizá-lo regularmente, a equipe de desenvolvimento responde rapidamente a ocorrências identificadas de malware.

- Contras: como a maioria dos softwares de código aberto, o Enigmail não fornece assistência exclusiva. Em contrapartida, a comunidade de usuários é grande e ativa. Há uma enorme quantidade de materiais de referência para ajudar você a começar a usar o complemento.

4. ProtonMail

O ProtonMail foi um dos primeiros provedores de e-mail seguros e continua sendo um dos mais populares. Ao contrário das soluções acima, o ProtonMail funciona através de um portal da web, ou seja, pode ser separado com facilidade da sua caixa de entrada comum.

- Prós: o ProtonMail usa a criptografia PGP automaticamente em mensagens enviadas entre dois usuários de seu serviço, o que elimina a maior parte da complexidade da configuração e do uso do PGP. Serviços como este, como o Hushmail e como o Mailfence, são uma maneira fácil de enviar e-mails criptografados de vez em quando sem precisar redefinir todo o sistema.

- Contras: dado que o ProtonMail implementa o PGP através do JavaScript incorporado em um site, algumas pessoas não o consideram completamente seguro. No entanto, o ProtonMail leva a segurança de seu sistema muito a sério e tem se empenhado muito para melhorá-la.

5. Android e FairEmail

Por último, temos o FairEmail, que leva a criptografia PGP a celulares Android. Este é um aplicativo de e-mail independente e gratuito.

- Prós: o FairEmail é a solução mais simples para usuários que desejam usar a criptografia PGP em seus telefones Android. Ele oferece a opção de criptografar mensagens, no lugar de fazer isso automaticamente, para que você possa escolher o que criptografar.

- Contras: visto que o uso do PGP no Android ainda é bastante raro, a comunidade de usuários do FairEmail é bem pequena.

Perguntas frequentes sobre o Pretty Good Privacy

Mesmo depois da explicação acima, você ainda pode ter algumas dúvidas. Veja agora as respostas para as perguntas mais frequentes sobre o PGP.

A criptografia PGP é segura?

R: Sim. Apesar de o PGP já ter mais de 20 anos, não foram encontradas vulnerabilidades na implementação básica do sistema. Mesmo assim, criptografar seus e-mails não é suficiente para a segurança total. Sempre use o PGP em conjunto com um pacote completo de cibersegurança que inclua um software de detecção de ameaças.

Como a criptografia PGP funciona?

R: O PGP usa uma combinação de criptografia de chave simétrica e criptografia de chave pública para possibilitar que os usuários possam trocar mensagens de forma segura.

Qual é o melhor software de sistema PGP?

R: O “melhor” software de sistema PGP depende das suas necessidades. A maioria das pessoas não precisa criptografar todos os seus e-mails, logo, um provedor de e-mail PGP online será a melhor solução. Dito isso, se você costuma enviar e-mails que precisam ser criptografados, pense na possibilidade de fazer download de um complemento PGP para o seu cliente de e-mail.

Eu preciso de um software de criptografia?

R: Depende. Se você estiver armazenando informações dos seus clientes, a resposta é sim. Criptografar arquivos pessoais não é uma necessidade, mas pode melhorar drasticamente suas defesas contra um ataque cibernético. Softwares de criptografia baseados no sistema PGP geralmente são uns dos mais fáceis de trabalhar. São um bom ponto de partida quando se trata de criptografar seus arquivos.

A criptografia PGP pode ser uma ferramenta eficaz para proteger seus dados, sua privacidade e sua segurança. Ela não só fornece um método relativamente fácil e totalmente seguro de enviar e-mails, mas também permite a verificação da identidade de quem você está se comunicando. Como os complementos de sistema PGP também estão disponíveis para a maioria dos principais clientes de e-mail, essa forma de criptografia geralmente é fácil de implementar.

No entanto, o e-mail seguro é apenas um aspecto da cibersegurança. É preciso se certificar que, além do PGP, você também use uma eficiente plataforma de segurança de dados e um software de Prevenção de Perda de Dados. Usar a maior variedade possível de ferramentas é a melhor maneira de garantir sua privacidade e a sua segurança.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco: Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados: Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube e X (Twitter): Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.