O Salesforce contém uma grande quantidade de dados de clientes. As auditorias do Salesforce estão se tornando uma prioridade para as empresas que desejam garantir que essas informações sejam mantidas em segurança e em conformidade com as leis de privacidade.

As auditorias são um negócio sério, então você vai precisar elaborar um plano. Neste artigo, vou explicar o que é uma auditoria do Salesforce, como funcionam as permissões e dar dicas sobre como se preparar.

Qual é o objetivo de uma auditoria de permissões do Salesforce?

Uma auditoria do Salesforce permite que auditores internos e independentes obtenham uma visão abrangente da instância do Salesforce de uma organização para fins de segurança e conformidade.

Se os auditores realizarem uma auditoria das permissões do Salesforce, geralmente faz parte de um projeto em andamento maior para garantir que políticas de governança e segurança apropriadas estejam em vigor para proteger informações financeiras e de consumidores estratégicas. As auditorias também podem fazer parte dos requisitos obrigatórios de relatórios sob os regulamentos GDPR, HIPAA, PCI-DSS e SOX.

Permissões do Salesforce: uma visão geral

O Salesforce oferece um modelo robusto de compartilhamento de dados que permite controlar dois aspectos principais:

- Quais usuários podem acessar quais dados em sua instância do Salesforce

- Como os usuários podem interagir com os dados aos quais têm acesso

Para explicar como as permissões do Salesforce funcionam nesse modelo de compartilhamento de dados, imagine uma abordagem em três frentes que consiste em perfis, permissões e conjuntos de permissões.

Perfis

Os perfis ajudam a definir o que um usuário do Salesforce pode fazer. Ao criar um usuário do Salesforce, você também atribui a ele um perfil, que fornece um conjunto de configurações e permissões de acesso. Dependendo da edição do Salesforce que está usando, você pode ter vários perfis-padrão prontos para uso ou pode criar perfis personalizados com base em suas necessidades.

Cada usuário do Salesforce só pode ser associado a um perfil. Os perfis geralmente definem permissões para usuários com base em sua função principal, por exemplo, marketing ou vendas.

Permissões

As permissões determinam o que um usuário pode visualizar e editar em sua instância do Salesforce. Cada perfil de usuário tem uma ou mais permissões que controlam quais informações o usuário pode acessar e o que está autorizado a fazer (criar, ler, atualizar, excluir etc.). Você pode configurar permissões para aplicativos-padrão do Salesforce e aplicativos personalizados.

Manter essas permissões para cada perfil e cenário no Salesforce pode ser complicado, e é aí que entram os conjuntos de permissões.

Conjuntos de permissões

Como cada usuário pode receber apenas um perfil, o Salesforce oferece conjuntos de permissões que podem estender o acesso de um usuário sem alterar seu perfil. O Salesforce fornece vários conjuntos de permissão prontos para uso ou você pode criar seus próprios clonando um conjunto-padrão.

Para controlar o acesso dos usuários aos dados, o Salesforce recomenda usar uma combinação de perfis e conjuntos de permissões. Comece fornecendo aos usuários as permissões mínimas necessárias para realizar seu trabalho. Em seguida, estenda o acesso do usuário conforme necessário, usando um ou mais conjuntos de permissões.

Por exemplo, suponha que um usuário precise acessar políticas de senha gerenciada e essa permissão não esteja habilitada em seu perfil, mas esse acesso seja possível em um conjunto de permissões. Se esse conjunto de permissões for atribuído ao perfil do usuário, ele ainda poderá gerenciar as políticas de senha.

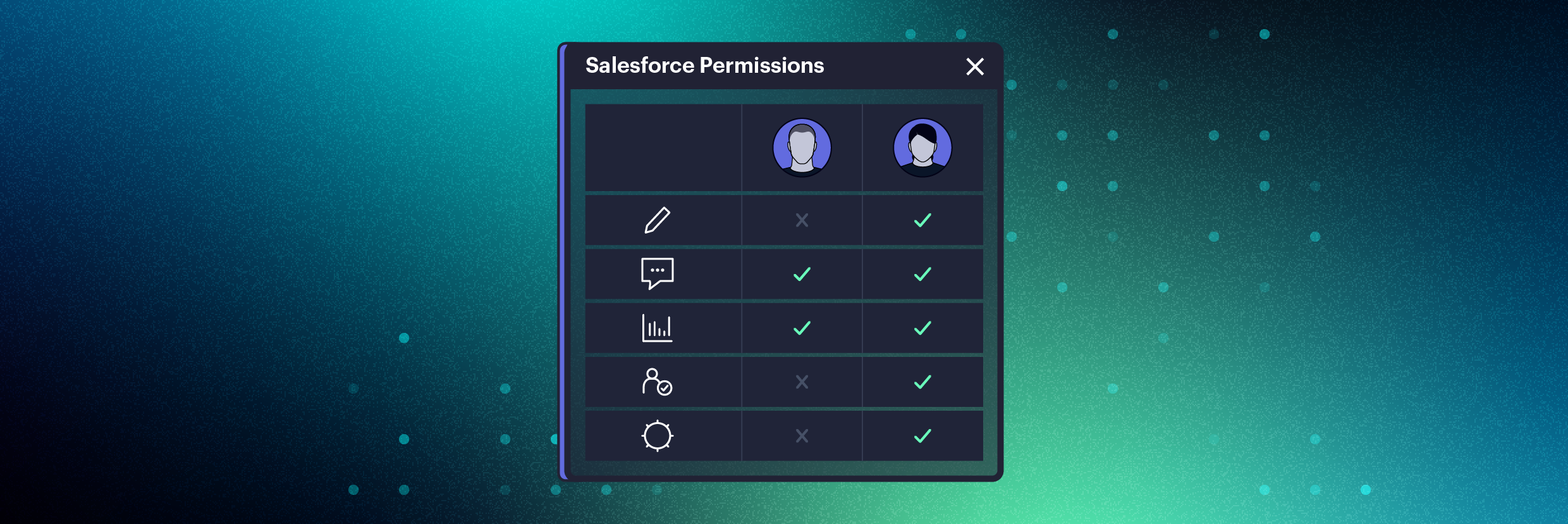

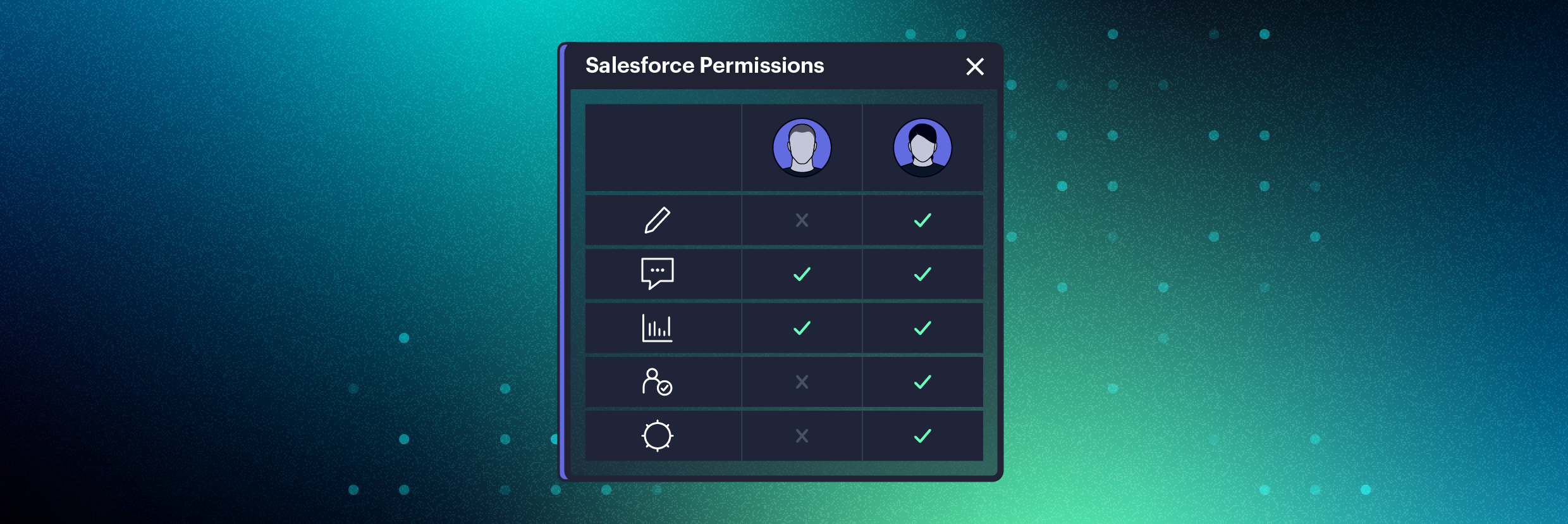

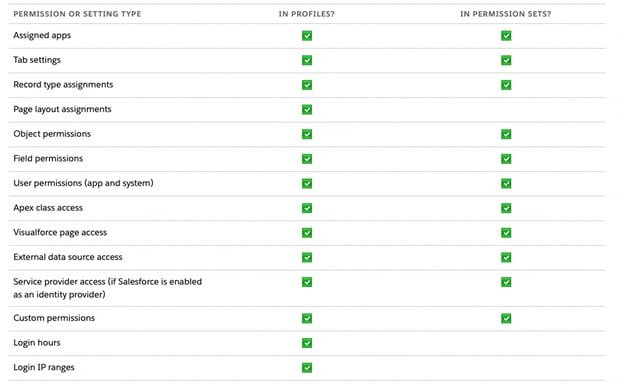

Esta tabela contém exemplos dos tipos de permissões e configurações de acesso disponíveis e as áreas nas quais elas podem ser habilitadas. Para obter um guia mais abrangente sobre como proteger seus dados em diferentes níveis em sua organização do Salesforce, consulte este Guia de proteção de dados do Salesforce.

Agora vamos dar uma olhada no que acontece durante uma auditoria-padrão do Salesforce e como você pode se preparar para ela.

Elementos de uma auditoria do Salesforce

1. Auditoria de objetos e desenvolvimentos Apex personalizados

As auditorias do Salesforce podem demorar mais se sua empresa tiver feito muito desenvolvimento personalizado. Se você criou muitos objetos personalizados e dedicou muito esforço para ajustar fluxos de trabalho, aprovações ou layouts de página, essas personalizações podem ser examinadas. A quantidade de itens detectados aumentará se você usar muitas regras de validação e acionadores do Apex. Adicione isso aos relatórios personalizados e talvez você precise gastar muito tempo explicando e justificando esses ajustes durante sua auditoria.

2. Auditoria de rastreamento de metadados e dados de configuração

Cada equipe de auditoria revisará o histórico registrado de todas as alterações feitas em sua instância do Salesforce. O Salesforce permite que você visualize trilhas de auditoria em vários níveis, desde o histórico de login até as alterações de configuração do administrador e o rastreamento do histórico de campo para objetos-padrão e personalizados. Os recursos de auditoria de campo funcionam nos bastidores com a API de metadados para definir políticas de retenção para vários requisitos de relatórios.

O Salesforce também permite configurar uma trilha de auditoria de configuração para alterações em nível de administrador feitas nos últimos 180 dias em perfis, conjuntos de permissões e desenvolvimento.

3. Auditoria dos modelos de segurança

Os auditores podem gastar muito tempo revisando a configuração dos seus perfis e conjuntos de permissões para entender quais dados os usuários podem visualizar e editar. Normalmente, os auditores compilam um relatório de permissões para comparar os perfis e conjuntos de permissões de sua instância para determinar o que cada usuário do Salesforce pode acessar.

Os auditores compilam essas informações exportando todos os dados de perfis e conjuntos de permissões, inclusive consultando dados e API de metadados. Prepare-se para passar um tempo trabalhando com a equipe de auditoria para ajudar a criar artefatos relacionados a perfis, permissões e conjuntos de permissões para sua instância do Salesforce.

Preparação para uma auditoria do Salesforce

Dependendo do nível de desenvolvimento personalizado em sua instância do Salesforce, a simples menção de uma auditoria do Salesforce pode causar preocupação. As etapas a seguir podem ajudar você a se preparar para uma auditoria.

Tenha em mente o princípio do privilégio mínimo

De acordo com o princípio do privilégio mínimo, os usuários (ou processos) devem ter acesso apenas às informações e aos recursos mínimos necessários para realizar seu trabalho. No Salesforce, a abordagem de privilégio mínimo exige que as empresas garantam que um determinado usuário só possa acessar os registros quando necessário, sob condições específicas, para reduzir o risco de exposição excessiva.

Para começar com a abordagem de privilégio mínimo:

- Bloqueie todos os caminhos de dados conforme necessário para APIs, Salesloft Community e aplicativos de terceiros e abra-os seletivamente apenas para perfis e conjuntos de permissões específicos.

- Use conjuntos de permissões baseados em sessão e controles adicionais em nível de registro para aprimorar a segurança com base nas necessidades do usuário interno.

Organize perfis por conjuntos de permissões

As configurações de perfil podem restringir a usabilidade. Portanto, pode ser necessário combinar perfis associados a vários conjuntos de permissões. O objetivo da empresa é manter o menor número possível de conjuntos de permissões em suas instâncias. À medida que sua instância se expande, é fácil perder de vista o motivo original pelo qual determinados conjuntos de permissões foram criados. Monitore continuamente seus conjuntos de permissões e limpe perfis e conjuntos não utilizados em sua instância para limitar o acesso e fechar lacunas.

Use grupos de conjuntos de permissões com sabedoria

Os grupos de conjuntos de permissões agrupam conjuntos de permissões com base em funções compartilhadas. Por exemplo, sua equipe de marketing pode realizar diferentes atividades, incluindo criar relatórios, gerenciar leads e implementar campanhas. Cada atividade pode ter seu próprio conjunto de permissões, mas esse grupo do conjunto de permissões pode ser atribuído a usuários de marketing em sua organização para que eles possam executar todas as atividades.

Para economizar tempo a longo prazo, verifique se você realmente precisa criar novos grupos de conjuntos de permissões e reduzir os grupos existentes a uma lista gerenciável.

Realize uma autoavaliação de controle de acesso

As práticas recomendadas ditam autoavaliações periódicas de toda a configuração do seu modelo de segurança. O Salesforce oferece uma referência de segurança com o Health Check, um recurso de verificação de integridade. Esse benchmark não se limita a permissões, mas se aplica à configuração geral de todas as políticas em sua organização. Suponha que você esteja apenas analisando sua configuração de permissões. Nesse caso, essa avaliação pode ser excessiva. Ainda assim, é aconselhável usar a avaliação de referência em sua instância do Salesforce de tempos em tempos para explorar determinados canais mais detalhadamente e corrigir quaisquer vulnerabilidades neles.

À medida que sua organização cresce e as regulamentações mudam, pode ser difícil se preparar para auditorias. Continue avaliando regularmente seus conjuntos de permissões e perfis. Com isso, você terá preparação suficiente para passar em todas as auditorias com louvor.

👋Proteger seus dados confidenciais, identificar onde estão, quem pode acessá-los e como são usados são questões cruciais que precisam ser respondidas. Somente a Varonis integra todos esses recursos importantes de segurança de dados em uma única plataforma.

Se você quiser conhecer os riscos existentes em seu ambiente SaaS, entre em contato para obter sua versão de teste. Podemos fazer a implementação em minutos.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco: Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados: Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube e X (Twitter): Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.