Salesforce contiene un gran numero di dati dei clienti e le verifiche di Salesforce stanno diventando una priorità per le organizzazioni che vogliono garantire che le informazioni siano conservate in modo sicuro e nel rispetto della legge sulla privacy.

Gli audit sono una cosa seria, quindi avrai bisogno di un piano d'azione. In questo post illustrerò che cos'è una verifica Salesforce, come funzionano le autorizzazioni e fornirò suggerimenti su come prepararti.

Qual è lo scopo di una verifica delle autorizzazioni Salesforce?

Una verifica Salesforce consente ai revisori interni e indipendenti di avere una visione completa dell'istanza Salesforce di un'organizzazione per motivi di sicurezza e conformità.

Se i revisori conducono una verifica delle autorizzazioni Salesforce, di solito essa fa parte di un progetto più ampio e continuativo per garantire che siano in vigore politiche di governance e di sicurezza adeguate per salvaguardare importanti informazioni finanziarie e sui consumatori. Le verifiche potrebbero anche far parte dei requisiti di rendicontazione obbligatori ai sensi delle normative GDPR, HIPAA, PCI-DSS e SOX.

Autorizzazioni Salesforce: una panoramica

Salesforce offre un solido modello di condivisione dei dati che consente di controllare due aspetti principali:

- Quali utenti possono vedere determinati dati all'interno della tua istanza Salesforce

- Come gli utenti possono interagire con i dati a cui possono accedere

Per illustrare le autorizzazioni Salesforce all'interno di questo modello di condivisione dei dati, immagina un approccio su tre fronti composto da profili, autorizzazioni e set di autorizzazioni.

Profili

I profili ti aiutano a definire cosa può fare un utente Salesforce. Quando crei un utente Salesforce, assegni a quell'utente anche un profilo che fornisce un pacchetto di impostazioni e autorizzazioni di accesso. A seconda della versione di Salesforce in uso, possono essere disponibili diversi profili standard, oppure è possibile creare profili personalizzati in base alle proprie esigenze.

Ogni utente Salesforce può avere un solo profilo. I profili in genere impostano le autorizzazioni per gli utenti in base alla loro funzione professionale principale, ad esempio marketing o vendite.

Autorizzazioni

Le autorizzazioni determinano ciò che un utente può visualizzare e modificare nella tua istanza Salesforce. Ciascun profilo utente ha una o più autorizzazioni che regolano le informazioni a cui l'utente può accedere e le azioni che può eseguire (creare, leggere, aggiornare, eliminare, ecc.). Puoi impostare le autorizzazioni per le app Salesforce standard e personalizzate.

Mantenere queste autorizzazioni per ogni profilo e situazione in Salesforce potrebbe diventare complicato, quindi i set di autorizzazioni risultano utili.

Set di autorizzazioni

Dato che a ciascun utente può essere assegnato un solo profilo, Salesforce fornisce set di autorizzazioni che possono estendere l'accesso di un utente senza modificare il suo profilo. Salesforce fornisce diversi set di autorizzazioni pronti all'uso oppure puoi crearne uno personalizzato clonando un set standard.

Per consentire agli utenti di accedere ai dati, Salesforce consiglia di utilizzare una combinazione di profili e set di autorizzazioni. Inizia fornendo agli utenti le autorizzazioni minime necessarie per svolgere il loro lavoro. Quindi, estendi l'accesso dell'utente secondo le esigenze, utilizzando uno o più set di autorizzazioni.

Ad esempio, supponiamo che un utente debba accedere ai criteri di gestione delle password, ma che tale autorizzazione non sia abilitata nel proprio profilo, tuttavia l'accesso è disponibile in un set di autorizzazioni. Se l'utente dispone di questo set di autorizzazioni assegnato al proprio profilo, potrà comunque gestire i criteri delle password.

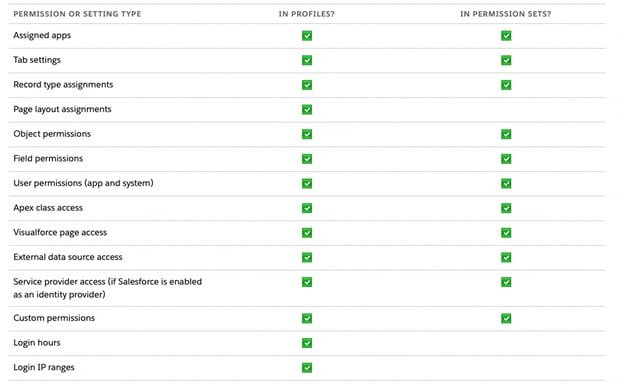

Questa tabella riporta esempi dei tipi di autorizzazioni e delle impostazioni di accesso disponibili e di dove possono essere abilitate. Per una guida più completa alla protezione dei dati a diversi livelli all'interno dell'organizzazione Salesforce, leggi questa Guida alla protezione dei dati Salesforce.

Ora diamo un'occhiata a cosa succede durante una tipica verifica di Salesforce e vediamo come puoi prepararti.

Elementi di una verifica Salesforce

1. Verifica dello sviluppo di oggetti personalizzati e Apex

Le verifiche di Salesforce possono richiedere più tempo se la tua organizzazione ha effettuato molti sviluppi personalizzati. Se hai creato una serie di oggetti personalizzati e hai dedicato molto impegno per modificare i flussi di lavoro, le approvazioni o i layout delle pagine, queste personalizzazioni potrebbero essere sottoposte a un'attenta analisi. Il numero di dettagli scoperti aumenterà se utilizzi molti trigger basati su Apex e regole di convalida. Combinali ai report personalizzati e potresti impiegare molto tempo a spiegare e giustificare questi aggiustamenti nella tua verifica.

2. Verifica del monitoraggio dei metadati e dei dati di configurazione

Ogni team di verifica esaminerà la cronologia registrata di tutte le modifiche nella tua istanza Salesforce. Salesforce consente di visualizzare gli audit trail a più livelli, dalla cronologia degli accessi alle modifiche alla configurazione dell'amministratore, al monitoraggio della cronologia dei campi per oggetti standard e personalizzati. Le funzionalità di verifica sul campo lavorano dietro le quinte con metadati API per definire i criteri di conservazione per più requisiti di reporting.

Salesforce consente inoltre di configurare un audit trail delle impostazioni per le modifiche apportate a livello di amministratore negli ultimi 180 giorni in profili, set di autorizzazioni e sviluppo.

3. Verifica del modello di sicurezza

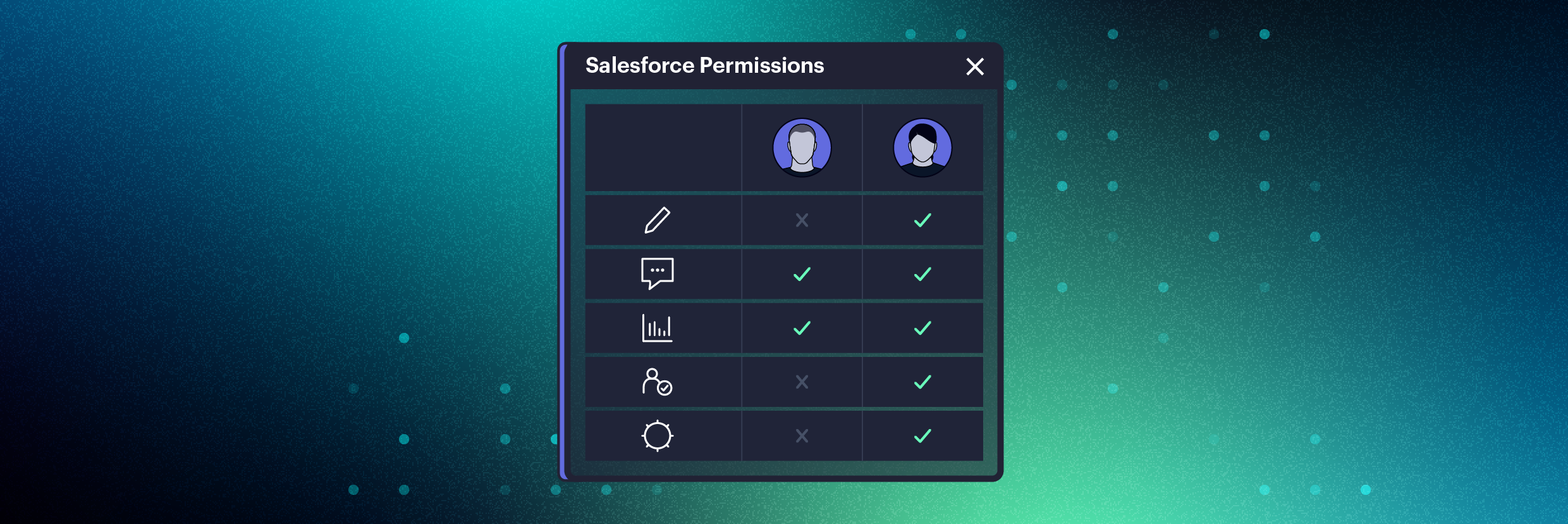

I revisori potrebbero dedicare molto tempo a controllare il modo in cui hai configurato i tuoi profili e i set di autorizzazioni per capire quali dati gli utenti possono visualizzare e modificare. In genere i revisori compilano un rapporto sulle autorizzazioni che confronta i profili e i set di autorizzazioni all'interno dell'istanza per determinare a cosa può accedere ciascun utente di Salesforce.

I revisori compilano queste informazioni esportando tutti i dati del profilo e del set di autorizzazioni, inclusa l'interrogazione dei dati e dell'API dei metadati. Preparati a lavorare con il team di revisione per produrre artefatti relativi ai profili, alle autorizzazioni e ai set di autorizzazioni della tua istanza Salesforce.

Preparazione per una verifica di Salesforce

A seconda del livello di sviluppo personalizzato della tua istanza Salesforce, la sola menzione di una verifica Salesforce potrebbe generare preoccupazione. I passaggi seguenti possono aiutarti a prepararti per una verifica imminente.

Ricorda il principio del privilegio minimo

Il principio del privilegio minimo richiede che un utente (o processo) acceda solo alle informazioni e alle risorse minime necessarie per svolgere il proprio lavoro. In Salesforce, l'approccio del privilegio minimo impone alle aziende di garantire che un determinato utente possa accedere ai record solo quando necessario, a condizioni specifiche, per ridurre il rischio di sovraesposizione.

Come avviare il percorso del privilegio minimo:

- Blocca tutti i percorsi ai dati in base alle esigenze per API, Salesloft Community e app di terze parti e apri solo i percorsi in modo selettivo per profili specifici e set di autorizzazioni.

- Utilizza una combinazione di set di autorizzazioni basati sulla sessione e controlli aggiuntivi a livello di record per rafforzare la sicurezza per i requisiti degli utenti interni.

Ordina profili con set di autorizzazioni

Le impostazioni del profilo possono limitare la fruibilità, pertanto potrebbe essere necessario combinare profili con più set di autorizzazioni. Le aziende devono mantenere il maggior numero possibile di set di autorizzazioni all'interno delle proprie istanze. Man mano che la tua istanza cresce, è facile perdere di vista il motivo per cui sono stati originariamente creati i set di autorizzazioni. Monitora costantemente i set di autorizzazioni e pulisci i profili e i set inutilizzati nella tua istanza per ridurre gli accessi e colmare le lacune.

Usa i gruppi di set di autorizzazioni in modo saggio

I gruppi di set di autorizzazioni raggruppano i set di autorizzazioni in base a una funzione di lavoro condivisa. Ad esempio, il tuo team di marketing potrebbe condurre diverse attività, tra cui reporting, gestione dei lead ed esecuzione della campagna. Ogni attività potrebbe avere un proprio set di autorizzazioni, ma questo gruppo di set di autorizzazioni può essere assegnato agli utenti di marketing dell'organizzazione, in modo che possano eseguire tutte queste attività.

Per risparmiare tempo a lungo termine, assicurati di avere davvero bisogno di creare nuovi gruppi di set di autorizzazioni e riduci quelli esistenti fino a creare un elenco gestibile.

Conduci un'autovalutazione del controllo degli accessi

Le best practice determinano l'autovalutazione periodica dell'intera configurazione del modello di sicurezza. Salesforce fornisce una valutazione di base della sicurezza, Health Check. Questa valutazione di base non si limita alle sole autorizzazioni, ma si applica alla configurazione generale delle policy a livello di organizzazione. Supponiamo che tu voglia solo analizzare la configurazione delle autorizzazioni. In tal caso, questa valutazione potrebbe essere più ampia del necessario. Tuttavia, è saggio utilizzare di tanto in tanto la valutazione di base standard della tua istanza Salesforce per approfondire e individuare eventuali canali che potrebbero rendere vulnerabile la tua organizzazione.

Man mano che la tua organizzazione cresce e le normative cambiano, può essere difficile prepararsi per le verifiche. Continua a valutare periodicamente i tuoi set di autorizzazioni e profili. Dopo averlo fatto, potrai superare tutte le verifiche a pieni voti.

👋 Quando si tratta di proteggere i dati sensibili, sapere dove si trovano, chi può accedervi e come li utilizza sono tutte domande fondamentali a cui occorre rispondere. Solo Varonis sta integrando tutte queste funzionalità critiche per la sicurezza dei dati in un'unica piattaforma.

Se ti interessa capire quali rischi possono essere presenti nel tuo ambiente SaaS, contattaci per iniziare una prova. In pochi minuti ti prepareremo per cominciare.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube et X (Twitter) Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.