Active Directory Users and Computers (ADUC) è uno snap-in di Microsoft Management Console utilizzato per amministrare Active Directory (AD). È possibile gestire oggetti (utenti, computer), unità organizzative (OU) e attributi di ciascuno di essi.

ADUC è uno dei numerosi strumenti che è possibile utilizzare per amministrare AD, ma dal momento che è in uso da Windows 2000, è uno dei più popolari. Continua a leggere per scoprire come eseguire e utilizzare ADUC per gestire AD.

Come si aggiunge Active Directory Users and Computers?

Alcuni di voi potrebbero aver già cercato ADUC sul proprio computer portatile per scoprire che non è lì. Non fa parte dell'installazione predefinita e il modo in cui viene installato dipende dalla versione di Windows in uso.

Nelle versioni attuali di Windows, ADUC fa parte di una suite amministrativa di strumenti definita Strumenti di amministrazione remota del server (Remote Server Administration Tools, RSAT).

Strumenti di amministrazione remota del server (RSAT)

In un aggiornamento di ottobre 2018, Microsoft ha spostato tutti gli strumenti di amministrazione di Active Directory in una "funzionalità on demand" detta RSAT. Gli aggressori utilizzano tutto ciò che hanno a disposizione per eseguire attività di escalation dei privilegi ed exfiltration. Non hanno bisogno di RSAT per fare grandi danni alla rete, però questo facilita loro il lavoro! Se un aggressore è stato bloccato da un computer con ADUC installato, potrebbe semplicemente cambiare password e diritti di accesso. Sarebbe una situazione spiacevole.

Tuttavia, se si vuole accedere ad ADUC sul computer, è necessario installare RSAT. ADUC non fa parte dell'installazione predefinita per nessuna versione di Windows. Segui le istruzioni riportate di seguito per l'installazione:

Installazione per Windows 10 versione 1809 e successive

-

- Dal menu Start, seleziona Impostazioni > App.

- Fai clic sul collegamento ipertestuale a destra etichettato Funzionalità facoltative quindi fai clic sul pulsante Aggiungi una funzionalità.

- Seleziona RSAT: Servizi di dominio Active Directory e strumenti Lightweight Directory.

- Fai clic su installa.

- Al termine dell'installazione, comparirà una nuova voce di menu nel menu Avvio denominata Strumenti di amministrazione di Windows.

Installazione di ADUC per Windows 8 e Windows 10 versione 1803 e precedenti

-

- Scarica e installa Strumenti di amministrazione remota del server a seconda della versione di Windows in uso. Il link è per Windows 10, altre versioni sono disponibili nel Microsoft Download Center.

- Fai clic sul pulsante Avvio e seleziona Pannello di controllo > Programmi > Programmi e funzionalità > Attiva o disattiva le funzionalità di Windows.

- Scorri verso il basso nell'elenco ed espandi Strumenti di amministrazione remota del server.

- Espandi Strumenti di amministrazione dei ruoli.

- Espandi Strumenti AD DS e AD LDS.

- Seleziona Strumenti AD DS, quindi seleziona "OK".

- Al termine dell'installazione, nel menu Avvio sarà presente una cartella per gli Strumenti amministrativi. L'ADUC deve essere presente in questo elenco.

Risoluzione dei problemi relativi all'installazione di RSAT

Ci sono due problemi comuni di installazione da verificare se qualcosa va storto e non è possibile installare RSAT. Innanzitutto, verifica di aver abilitato Windows Firewall. RSAT utilizza il backend di Windows Update e quindi richiede l'abilitazione di Windows Firewall.

A volte, dopo l'installazione potrebbero mancare schede ed elementi analoghi. Disinstalla e reinstalla. Forse avevi una versione precedente e l'aggiornamento non ha funzionato al 100%. Puoi anche fare clic con il tasto destro del mouse su ADUC nel menu Avvio e verificare che il collegamento indirizzi a %SystemRoot%\system32\dsa.msc. Se non indirizza a quell'elemento, devi disinstallare e reinstallare.

A cosa serve Active Directory Users and Computers?

ADUC può coprire la maggior parte delle responsabilità di amministratore di AD. L'attività mancante più importante è probabilmente la gestione dei GPO, ma in ADUC è possibile fare quasi tutto il resto.

Con ADUC puoi gestire i ruoli del server FSMO, reimpostare le password, sbloccare gli utenti, modificare le appartenenze ai gruppi e molto altro. In RSAT trovi anche altri strumenti da utilizzare per gestire AD.

- Centro di amministrazione di Active Directory: consente la gestione del cestino AD (eliminazioni accidentali) e dei criteri della password e visualizza la cronologia PowerShell.

- Domini e trust di Active Directory: consente di amministrare più domini per gestire il livello di funzionalità, il forest functional level, gli User Principle Name (UPN) e i trust tra domini e foreste.

- Modulo Active Directory per Windows PowerShell: abilita i cmdlet PowerShell per amministrare AD.

- Siti e servizi di Active Directory: consente di visualizzare e gestire siti e servizi. È possibile definire la topologia di AD e pianificare la replica.

- Modifica ADSI: Modifica ADSI è uno strumento di basso livello per la gestione degli oggetti AD. Gli esperti CAD non consigliano di utilizzare ADSI Edit; è preferibile utilizzare ADUC.

Ora esaminiamo alcuni altri casi d'uso per ADUC.

ADUC per la delega del controllo

Scenario: stai cercando di limitare la responsabilità del team sysadmin di gestire domini specifici nella tua rete. Vuoi assegnare due amministratori di sistema per dominio, uno principale e un backup. Ecco come fare:

- Apri ADUC come amministratore.

- Fai clic con il tasto destro del mouse sul dominio e seleziona Delega controllo.

- Fai clic sulla procedura guidata finché non arrivi a questa schermata. Aggiungi gli utenti a cui vuoi delegare le responsabilità amministrative.

- Seleziona l'utente e fai clic su Avanti.

- Seleziona le attività che stai delegando a questo utente nella schermata successiva.

- Nella schermata successiva vedrai un riassunto, se questo sembra corretto fai clic su Fine.

ADUC per l'aggiunta di nuovi utenti al dominio

Ora vedremo come aggiungere un nuovo utente al dominio.

- Espandi l'albero per il dominio in cui vuoi aggiungere il nuovo utente, fai clic con il tasto destro del mouse sul container utente e seleziona Nuovo -> utente.

- Compila gli spazi vuoti e fai clic su Avanti.

- Imposta una password e seleziona le caselle corrette, quindi fai clic su Avanti.

- Verifica che l'utente sia configurato correttamente nella schermata successiva e fai clic su Fine.

ADUC per l'aggiunta di un nuovo gruppo

E per creare un nuovo gruppo, segui questi passaggi:

- Come prima, espandi il dominio, fai clic con il tasto destro del mouse sul container in cui vuoi aggiungere il nuovo gruppo e seleziona Nuovo -> Gruppo.

- Compila gli spazi vuoti della procedura guidata, assicurandoti di selezionare il pulsante corretto per "Sicurezza" o "Distribuzione".

- Fai clic su OK, quindi trova il nuovo gruppo e aprilo, seleziona la scheda Membri e aggiungi gli utenti corretti a questo gruppo.

Più conosci le complessità dell'AD, più sei preparato per difenderlo.

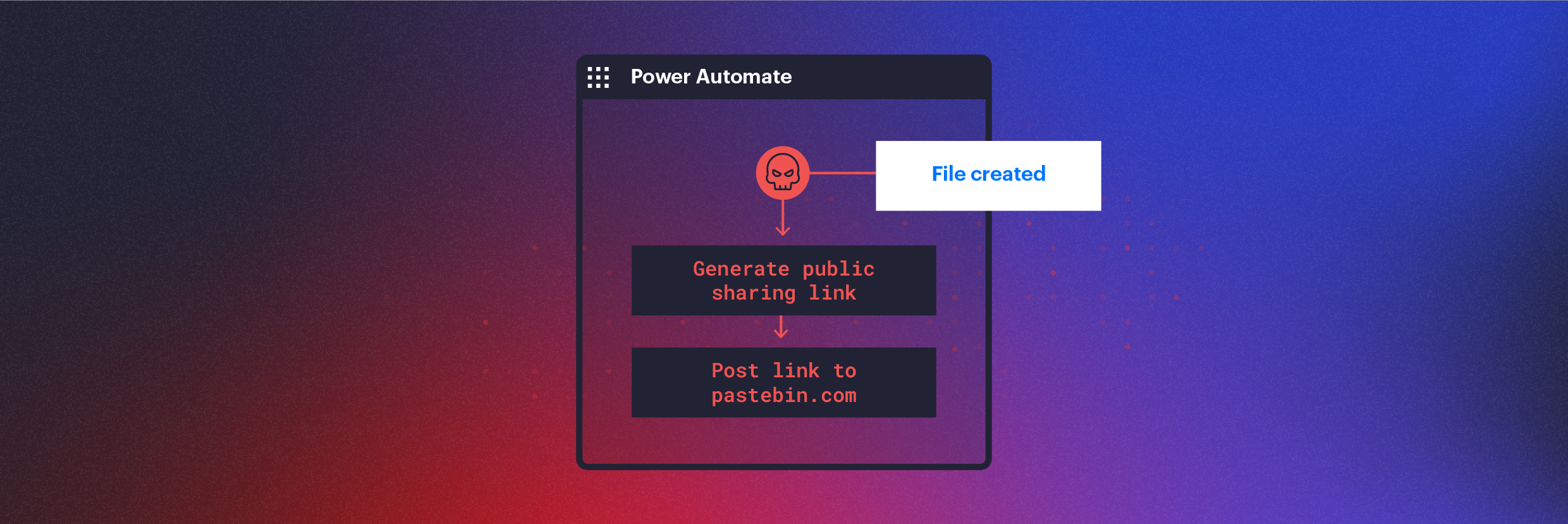

Varonis monitora e automatizza le attività svolte dagli utenti con ADUC. Varonis fornisce un audit log completo di tutti gli eventi AD (utenti aggiunti, connessi, modifiche di gruppo, modifiche GPO, ecc.) e confronta l'attività corrente con una baseline del comportamento normalizzato nel tempo. Qualsiasi nuova attività che somigli a un attacco informatico (brute force, harvesting ticket, escalation dei privilegi e altro ancora) innesca gli alert che aiutano a proteggere la rete da compromissioni e violazioni dei dati.

Inoltre, Varonis consente ai proprietari dei dati di controllare chi ha accesso ai loro dati. Varonis automatizza il processo per richiedere, approvare e verificare l'accesso ai dati. È una soluzione semplice, ma elegante, per un problema enorme e sempre più importante.

Vuoi vedere tutti i modi in cui Varonis può aiutarti a gestire e proteggere l'AD? Dai un'occhiata a questo webinar on demand: 25 indicatori di rischio chiave per aiutare a proteggere l'Active Directory.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube et X (Twitter) Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.