Les entreprises doivent être en mesure d’appréhender les avancées du cloud pour garder une longueur d’avance sur les cybermenaces, garantir l’intégrité des données et maintenir la confiance de leurs clients. Les méthodes des hackers évoluent en même temps que la technologie.

Si elles sont au courant des derniers développements en matière de sécurité du cloud, les entreprises peuvent mettre en œuvre des mesures proactives, réduire les vulnérabilités et améliorer leur posture de sécurité globale. Ces connaissances permettent non seulement de protéger les informations sensibles, mais aussi de respecter les réglementations et les normes en constante évolution.

L'essor de Kubernetes dans les environnements cloud

La société Kubernetes s’est imposée comme la pierre angulaire du déploiement cloud-native.

Kubernetes, souvent abrégée K8s, est une plateforme open source conçue pour automatiser le déploiement, la mise à l’échelle et l’exploitation des conteneurs d’applications. Ces derniers regroupent une application et ses dépendances, garantissant ainsi un fonctionnement transparent dans divers environnements. Kubernetes joue un rôle essentiel dans les environnements cloud en orchestrant ces conteneurs, en gérant leur cycle de vie et en garantissant une utilisation optimale des ressources.

En effet, elle met en place des déploiements cohérents et reproductibles, un élément clé pour assurer la fiabilité et l’évolutivité des applications. Elle simplifie les tâches complexes liées à la gestion de nombreux conteneurs. Les développeurs peuvent ainsi se concentrer sur la mise au point de fonctionnalités plutôt que sur la gestion de l’infrastructure. En outre, Kubernetes prend en charge des mécanismes d’auto-correction, tels que le redémarrage automatique et la reprogrammation des conteneurs défaillants, ce qui renforce la résilience des applications cloud.

Kubernetes et l’écosystème cloud-native devraient continuer de croître et d’évoluer en 2025. Quelles tendances se dégageront ? Voici quelques pistes de réflexion.

Tendance n° 1 : le rôle de l’IA dans le cloud

Les outils et les analyses d’IA joueront un rôle crucial dans le renforcement de la sécurité du cloud. La pénurie croissante de professionnels qualifiés en la matière rend également l’automatisation essentielle. L’automatisation générée par l’IA permet aux équipes de gérer la sécurité dans des environnements complexes avec moins de ressources et réduit ainsi le risque d’erreur humaine.

En automatisant les processus chronophages tels que l’attribution des risques et l’identification des problèmes prioritaires, l’IA permettra aux équipes de sécurité de se concentrer sur des tâches à fort impact.

Par exemple, les systèmes de détection des menaces générés par l’IA peuvent désormais identifier les comportements anormaux et les menaces en temps réel. Conséquence : les dommages et la dépendance à l’intervention humaine sont minimisés. Plus besoin de configurer et de maintenir des clusters Kubernetes ! Les frais généraux liés à l’infrastructure sont ainsi réduits et Kubernetes devient accessible aux startups et aux petites entreprises.

Tendance n° 2 : techniques de chiffrement améliorées

Des techniques de chiffrement améliorées seront essentielles pour protéger les informations sensibles dans les environnements cloud. L’architecture Zero Trust (ZTA) sera de plus en plus adoptée. Chaque demande d’accès sera ainsi authentifiée, autorisée et chiffrée, quelle que soit son origine.

Avec la complexité croissante des environnements cloud, la sécurisation de la chaîne d’approvisionnement sera une priorité absolue pour empêcher l’introduction de vulnérabilités par des composants tiers.

Tendance n° 3 : Kubernetes est une cible pour les cybercriminels

L’état actuel de la sécurité de Kubernetes ne se concentre pas seulement sur les aspects positifs. Les acteurs malveillants ciblent de plus en plus les endpoints de l’API Kubernetes et les services du plan de données. Ils cherchent en effet à exploiter les erreurs de configurations et les vulnérabilités non corrigées. Sécuriser ces environnements dès le départ est crucial. Pour ce faire, mettez en œuvre des contrôles d’accès rigoureux, des correctifs réguliers et une surveillance continue pour contrer les attaquants. Les équipes de sécurité doivent rester vigilantes et utiliser des mécanismes avancés de détection et de réponse aux menaces afin d’identifier et d’atténuer les menaces en temps réel.

En outre, les ransomwares deviennent la principale menace dans le cloud, ce qui souligne l’importance de mesures de sécurité solides. Les attaquants ciblent de plus en plus les environnements cloud pour exploiter les failles de sécurité. Ils déploient des ransomwares sophistiqués pour chiffrer les données critiques et exiger de lourdes rançons.

Afin de garder une longueur d’avance sur ces menaces, les entreprises doivent adopter une approche de sécurité à plusieurs niveaux. Il s’agit de sauvegarder régulièrement les données, de mettre en place des solutions de sécurité des endpoints et d’élaborer des plans complets de réponse aux incidents. En favorisant une culture de sensibilisation à la sécurité et en veillant à ce que tous les employés soient formés aux bonnes pratiques, les entreprises peuvent considérablement réduire le risque d’être prises pour cible.

Tendance n°4 : Tous les regards sont tournés vers la posture de sécurité

Les utilisateurs de Kubernetes sont de plus en plus familiarisés à l’exploitation des clusters et les processus de sécurité se sont améliorés. Les mises à niveau plus rapides des versions, la réduction des vulnérabilités et l’amélioration de la posture de sécurité des charges de travail en sont la preuve.

Ce dernier aspect s’est considérablement amélioré par rapport à l’année dernière. Le nombre de pods avec des privilèges Kubernetes élevés a diminué, ce qui montre que les autorisations RBAC sont mieux configurées. Toutefois, malgré l’introduction de nouvelles fonctionnalités de sécurité, leur adoption reste lente. Afin d’améliorer leur posture de sécurité, les entreprises doivent donc déployer ces fonctionnalités en priorité. Dans le cas contraire, elles s’exposent à des attaques et à de potentielles conséquences financières.

L'importance de la sécurité du cloud

Plus les infrastructures cloud deviennent plus complexes, plus il est primordial de disposer de solutions automatisées et efficaces pour gérer la sécurité à grande échelle. À mesure que nous appréhendons ce paysage en pleine évolution et les nouvelles tendances, se tenir informé et faire preuve de proactivité est essentiel pour mettre en œuvre de solides mesures de sécurité dans le cloud.

Chez Varonis, nous nous engageons à aider les entreprises à sécuriser leurs environnements cloud et à protéger leurs précieuses données où qu’elles se trouvent.

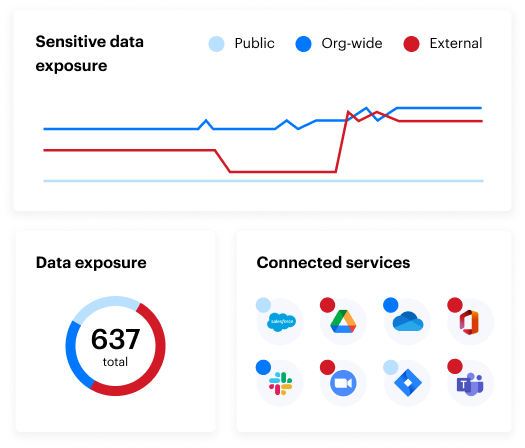

Comme vous le savez, Kubernetes gère les applications conteneurisées, mais cela pose certains défis que les mesures de sécurité standard ne maîtrisent pas toujours. Varonis vous montre précisément vos configurations et les activités de votre environnement Kubernetes, détecte tout problème et s’assure que vous respectez les règles de sécurité. Grâce à nos analyses générées par l’IA, Varonis détecte et corrige les risques liés à des erreurs de configuration ou à des fuites de données potentielles et assure ainsi la sécurité de vos applications cloud-native.

En outre, Varonis simplifie la gestion des autorisations et des contrôles d’accès dans vos clusters Kubernetes afin de réduire les accès non autorisés. En surveillant en permanence qui accède à vos données, Varonis garantit que seules les personnes autorisées voient les informations sensibles et évite ainsi les fuites de données.

N’attendez pas une fuite de données pour agir. Renforcez dès aujourd’hui la sécurité de votre environnement cloud et gardez une longueur d’avance sur les menaces émergentes grâce à Varonis. Découvrez nos solutions complètes de sécurité du cloud et profitez de notre évaluation des risques sur vos données pour vous aider à protéger vos actifs numériques.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.