Les entreprises continuent d’investir dans Microsoft Azure, Microsoft annonçant une croissance de 21 % de ses produits serveurs et de ses services cloud au deuxième trimestre de l’exercice fiscal 2025. La tendance à l'adoption du cloud s'explique par de multiples facteurs, dont l'IA, mais la majorité des violations du cloud sont dues à un facteur unique : le risque lié à l'identité.

Un réseau extrêmement complexe se développe au fil du temps dans de nombreuses entreprises en raison de l’ajout de nouveaux abonnements, ressources et groupes de ressources Azure chaque mois. En outre, cette croissance organique est renforcée par l’acquisition d’autres entreprises et par l’intégration des nouvelles données à la société mère.

Le contrôle d'accès basé sur les rôles (RBAC) est l'un des principaux moyens de gérer la pléthore de combinaisons de rôles et de droits d'accès. Cependant, la gestion du RBAC dans le Portail Azure peut s'avérer fastidieuse et impossible à dimensionner. Par conséquent, les entreprises indiquent régulièrement que les attributions de portée et d'accès deviennent dormantes ou obsolètes au fil du temps, et se retrouvent de fait inutiles.

Présentation du graphique d'accès Azure

Varonis continue d’investir dans la gestion des accès et des droits Azure en ajoutant le graphique d’accès Azure à sa plateforme de sécurité des données (DSP) de pointe avec les fonctionnalités suivantes.

- Analysez l’accès effectif en comprenant quels rôles, quels groupes, quelles stratégies relatives à la portée et quelles politiques relatives aux ressources affectent l’accès.

- Évitez l’exposition des données en identifiant les politiques qui exposent publiquement les données sensibles.

- Nettoyez les privilèges obsolètes qui peuvent être exploités en identifiant l'inactivité

- Visualisez les conteneurs et les différentes ressources auxquels une identité unique peut accéder.

Comme Varonis pour AWS, les équipes de sécurité peuvent facilement comprendre comment les utilisateurs, les rôles, les groupes et les politiques font le lien avec les données. Ces informations indiquent ensuite aux équipes comment bloquer les chemins d’accès et réduire l’exposition.

Visualisez l’accès effectif aux données.

Avec l’arrêt d'Entra Permissions Management, les entreprises recherchent des capacités de gestion des droits de l'infrastructure cloud (CIEM) de leur plate-forme de sécurité des données pour détecter, surveiller et ajuster les autorisations inutilisées et excessives sur Azure afin d'assurer le moindre privilège. Le graphique d'accès Azure de Varonis et de nombreuses autres fonctionnalités de la plateforme peuvent combler ces lacunes.

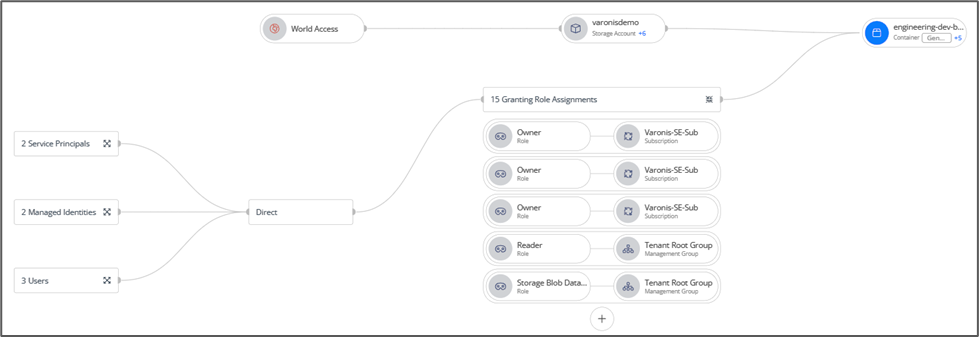

Comme le montre l'image ci-dessous, le graphique d'accès de Varonis offre une vue simplifiée des identités et des principaux de service qui peuvent accéder à une ressource, ainsi que la possibilité de rechercher les origines de leurs autorisations.

Plutôt que de cliquer sur des dizaines de rôles, d’attributions de rôles et de champs d’application hérités dans le portail Azure ou d’utiliser PowerShell, le graphique d’accès simplifie le processus d’enquête. Les utilisateurs peuvent simplement zoomer sur chaque élément connecté pour identifier la surexposition et les voies d’accès.

Découvrez le flux bidirectionnel d’accès aux données entre les identités, les rôles et les ressources dans Azure.

Découvrez le flux bidirectionnel d’accès aux données entre les identités, les rôles et les ressources dans Azure.

Le graphique d’accès s’adapte aux changements de l’environnement pour fournir aux équipes de sécurité et cloud le point de vue le plus récent. Cela est crucial lorsque les entreprises découvrent un utilisateur potentiellement compromis ou suspectent une menace, car elles peuvent facilement voir toutes les ressources auxquelles un compte particulier a accès.

Amélioration de la posture de sécurité

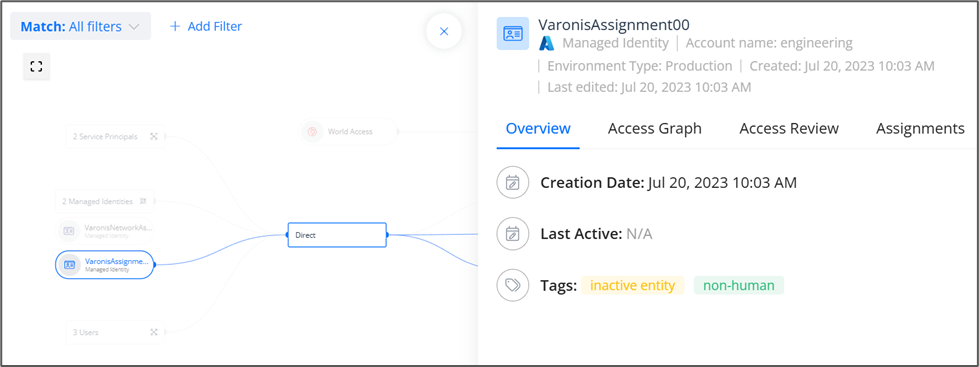

Les entreprises ont du mal à gérer les privilèges et les droits qui évoluent constamment. Identifier des privilèges excessifs ou obsolètes peut représenter un défi. Le graphique d'accès permet intuitivement aux administrateurs d'ouvrir une carte d'identité pour obtenir des informations importantes, telles que savoir si l'identité est inactive ou obsolète, ainsi que d'autres informations concernant les attributions de cette identité à d’autres endroits.

Examinez les comptes Azure et les détails pertinents de la carte d’identité directement depuis le graphique d’accès.

Examinez les comptes Azure et les détails pertinents de la carte d’identité directement depuis le graphique d’accès.

À partir du graphique d'accès, les utilisateurs peuvent également explorer d'autres tableaux de bord et listes sur la plateforme Varonis afin de hiérarchiser les efforts de remédiation de la posture dans l'ensemble du domaine. Les informations basées sur les données sont l'une des caractéristiques clés d'un programme de gouvernance du cloud efficace. Varonis recherche donc en permanence les menaces pour affiner la représentation des risques liés aux données sur la plateforme et faire émerger les problèmes vitaux.

Varonis pour Azure permet également aux équipes de prendre des mesures basées sur les données sur le compte et/ou la ressource en bloquant l’accès public aux conteneurs de stockage Azure, en désactivant l’accès anonyme aux blobs sur les comptes de stockage, les utilisateurs Azure obsolètes, etc.

Varonis protège votre entreprise et votre cloud.

Plusieurs acquisitions ont déjà eu lieu en 2025 dans le secteur de la sécurité multicloud, et certains services arrivent en fin d’assistance. Parallèlement, Varonis accélère son soutien aux clients multicloud sur Azure et ailleurs. La plateforme s’est étendue pour couvrir les bases de données Azure, et Varonis a récemment acquis une entreprise innovante de surveillance de l’accès aux bases de données assurant une surveillance en temps réel et des politiques d’autorisation juste-à-temps sur les sources de données sur site et dans le cloud.

Cet investissement ne s'arrête pas à Microsoft Azure. Amazon Redshift, MongoDB, MySQL, PostgreSQL, Google Workspace, Google Cloud, Salesforce, Box, UNIX/LINUX et ServiceNow font partie d'une liste croissante d'autres sources cloud dans lesquelles Varonis protège activement les données aujourd'hui. La sécurisation des données est notre mission, peu importe le cloud.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.