Michael Buckbee

Michael a travaillé en tant qu'administrateur système et développeur de logiciels pour des start-ups de la Silicon Valley, la marine américaine, et tout ce qui se trouve entre les deux.

-

Produits Varonis Sécurité des données

Produits Varonis Sécurité des donnéesmars 09, 2018

Incursion dans le piratage sans malware, Partie I

Lorsque j’ai commencé à étudier le thème des hackers qui « vivent de la terre », c’est-à-dire qui utilisent les outils et logiciels qu’ils trouvent sur la machine de leur victime, j’étais...

Michael Buckbee

5 min read

-

Sécurité des données

Sécurité des donnéesmars 06, 2018

8 conseils pour survivre à l’apocalypse de la sécurité des données

En ce moment, travailler dans le domaine de la sécurité c’est un peu comme survivre à une apocalypse provoquée par une invasion de zombies – des hordes de robots et...

Michael Buckbee

5 min read

-

Sécurité des données

Sécurité des donnéesmars 02, 2018

La différence entre gouvernance des données et gouvernance des systèmes d’information

Ces derniers temps, nous avons été tellement concentrés sur la gouvernance des données, sur la nécessité de tirer le plus de valeur de nos données et sur les moyens d’éviter...

Michael Buckbee

4 min read

-

Produits Varonis Sécurité des données

Produits Varonis Sécurité des donnéesfévr. 27, 2018

Ajouter Varonis à l’IAM pour une meilleure gouvernance des accès

La gestion des droits est un travail de titan qui présente son lot de dangers, et si les dossiers aux droits d’accès excessifs sont la bête noire de la sécurité...

Michael Buckbee

2 min read

-

Sécurité des données

Sécurité des donnéesfévr. 13, 2018

La sécurité des données : en 2017, tous piratés, …et en 2018 ?

Vous rappelez-vous du début de l’année 2017 ? Nous étions alors un peu plus innocents. Avant Petya, WannaCry, les vulnérabilités qui ont fuité de la NSA, Equifax, et Uber, tout n’était...

Michael Buckbee

5 min read

-

Produits Varonis Sécurité des données

Produits Varonis Sécurité des donnéesfévr. 05, 2018

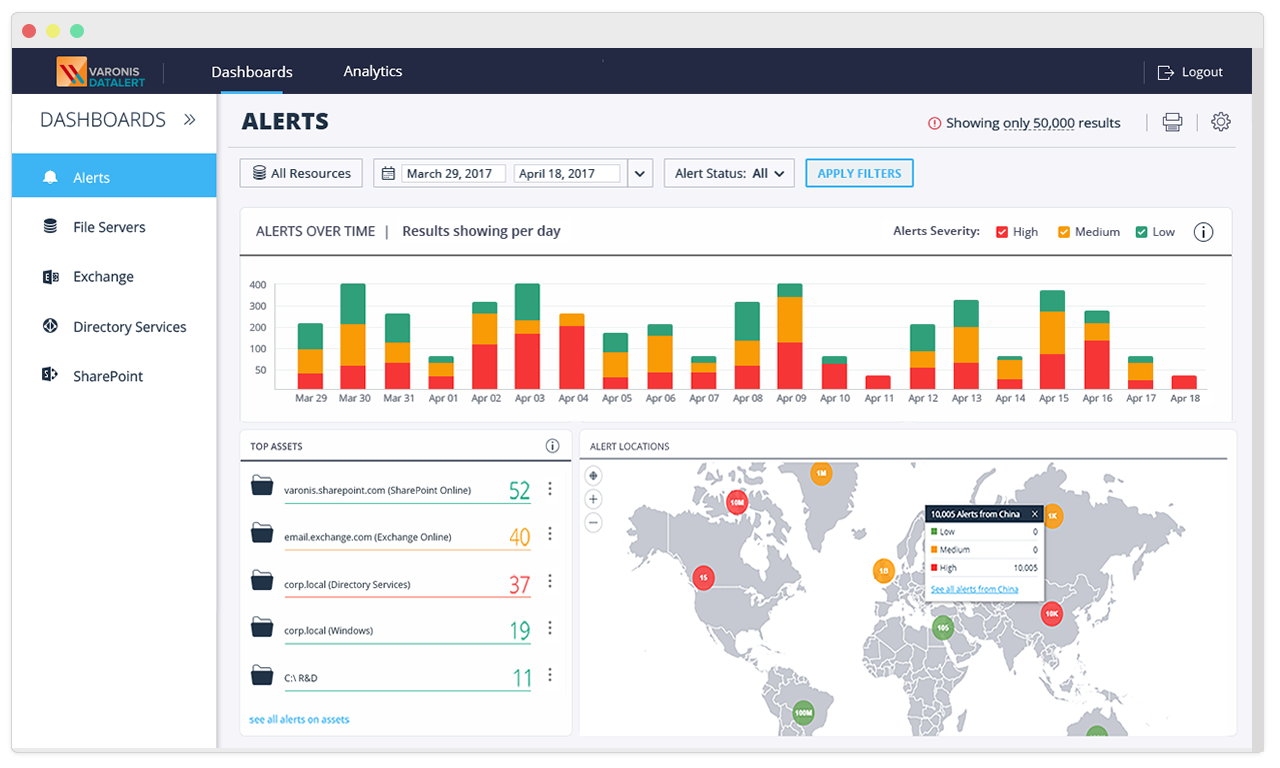

Présentation de la plate-forme de sécurité des données Varonis 6.4.100

Varonis Edge, modèles de menace GDPR, géolocalisation, etc… L’année commence et nous vous proposons une nouvelle version bêta majeure. La version bêta de la Plate-forme de sécurité des données Varonis...

Michael Buckbee

2 min read

-

Sécurité des données

Sécurité des donnéesjanv. 19, 2018

Automatisation du nettoyage des droits : analyse approfondie du ROI

La mise en œuvre d’un modèle de moindre privilège peut être longue et coûteuse, mais elle n’en est pas moins essentielle à toute stratégie de sécurité des données. Le Moteur...

Michael Buckbee

5 min read

-

Produits Varonis Sécurité des données

Produits Varonis Sécurité des donnéesjanv. 16, 2018

DNSMessenger : Cheval de Troie d’accès distant (RAT) préféré en 2017

J’ai beaucoup écrit sur les chevaux de Troie d’accès distant (ndlr : Remote Access Trojan en anglais, abrévié RAT dans la suite de l’article) au cours des dernières années. Aussi...

Michael Buckbee

2 min read

-

Confidentialité & Conformité

Confidentialité & Conformitédéc. 29, 2017

Guide informatique sur la règle de Notification des violations du GDPR

Violation de données à caractère personnel vs. Violation déclarable Notification aux régulateurs Notification des violations et Ransomware Communication aux personnes concernées Notification par étapes des violations Détails de la notification...

Michael Buckbee

9 min read

-

Confidentialité & Conformité

Confidentialité & Conformitédéc. 22, 2017

[Vidéo] Varonis : Évaluation de risques relatifs au GDPR

Êtes-vous prêt pour le GDPR ? A en croire notre sondage sur 500 décideurs informatiques et responsables des risques, 3 responsables sur 4 font face à de sérieux challenges afin d’atteindre la conformité,...

Michael Buckbee

1 min read

-

Confidentialité & Conformité

Confidentialité & Conformitédéc. 19, 2017

GDPR : faites vos devoirs et limitez les risques d’amende

Ce conseil, qui était valable lorsque vous étiez à l’école, l’est aussi pour le Règlement général sur la protection des données (GDPR) : faites vos devoirs, cela compte dans votre note !...

Michael Buckbee

4 min read

-

Sécurité des données

Sécurité des donnéesdéc. 15, 2017

Optimiser votre retour sur investissements : maintien d’un modèle de moindre privilège

La gestion des droits peut être coûteuse. Pour une entreprise de 1000 employés, la surcharge de travail associée aux tickets de demande de droits coûte jusqu’à 180 000 dollars/an. L’automatisation du...

Michael Buckbee

6 min read

SECURITY STACK NEWSLETTER

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, DSI, HKS

«•Ce que j'aime chez Varonis, c'est qu'ils se concentrent sur les données. D'autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux•: vos données.•»

Deborah Haworth, Directeur de la sécurité de l'information, Penguin Random House

«•L’assistance apportée par Varonis est sans égal, et son équipe continue d’évoluer et d’améliorer ses produits pour suivre le rythme effréné des avancées du secteur.•»

Al faella, DSI, Prospect capital