- Correlacione el acceso a los datos con telemetría perimetral

- Detecte actividad sospechosa de la VPN, el DNS y la web

- Detenga los ataques de fuerza bruta, C2 y la exfiltración de datos

Varonis comienza en el centro, observando sus datos, y se expande hacia afuera hasta los límites de la red. Gracias a la correlación de eventos en cada capa, nuestros modelos de amenazas le dan la mejor oportunidad de luchar contra las APT y las amenazas internas.

Edge es su sistema de advertencia temprana.

Obtenga conocimiento en tiempo real sobre configuraciones riesgosas e indicadores de vulneración anticipados. Nuestros modelos de amenazas aprenden continuamente los comportamientos específicos de su organización.

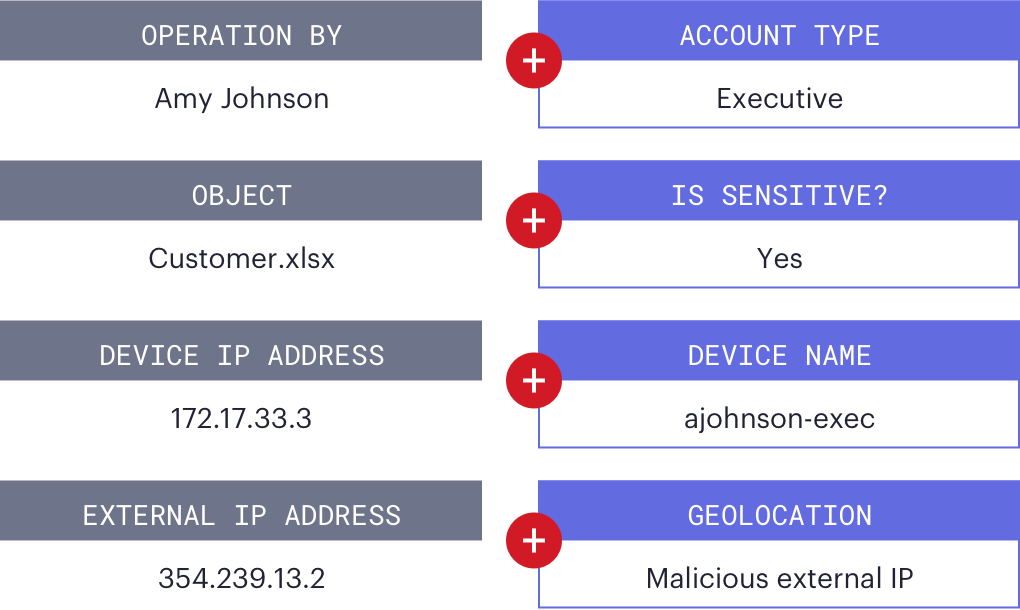

No nos limitamos a copiar logs de dispositivos de red básicos, le brindamos eventos limpios y legibles para el ser humano enriquecidos con un valioso contexto como la reputación de la URL, el tipo de cuenta y la confidencialidad de los datos.

Rastree cualquier incidente hasta sus datos.

Filtre

Vea eventos sospechosos en el perímetro

Aísle

Identifique al usuario o dispositivo ofensivo

Cambie

Responda fácilmente a la pregunta “¿A qué datos accedieron?”

Filtre

Vea eventos sospechosos en el perímetro

Aísle

Identifique al usuario o dispositivo ofensivo

Cambie

Responda fácilmente a la pregunta “¿A qué datos accedieron?”

Varonis Edge fue nuestro MVP. Edge nos dirigió a las computadoras con solicitudes de DNS sospechosas, las correlacionó con usuarios específicos y nos mostró las IP que teníamos que bloquear.

Funciones principales

Sin agentes de punto final

Respuestas automatizadas

Actualizaciones continuas

Inteligencia de amenazas integrada

Normalización de eventos

Integración con SIEM

Equipo de respuesta ante incidentes y de análisis forenses sin costo.