Cuando Varonis comenzó a proteger los datos empresariales en 2005, la nube apenas comenzaba a formarse. Pioneros del SaaS como Salesforce ofrecían software a través de Internet, pero los grandes actores de la nube ni siquiera existían.

Aún faltaba un año para el lanzamiento público de Amazon Web Services. Faltaban tres años para que existiera Google App Engine y casi cinco para el surgimiento de Azure. Incluso deberían transcurrir décadas para la implementación de todos los estatutos regulatorios y de privacidad de datos que hoy damos por sentados, como la CCPA, el GDPR o la CMMC.

Ahora, casi 20 años después de la fundación de Varonis, la forma en que creamos, consumimos y protegemos los datos ha cambiado drásticamente. Para enfrentar los desafíos de seguridad de los datos de un mundo en el que la nube es lo primero y ofrecer a nuestros clientes la mejor experiencia posible, invertimos una fortuna en reconstruir Varonis como una plataforma SaaS nativa de la nube de la manera correcta, sin tomar atajos.

Así es como lo hicimos.

Reimaginar Varonis en la nube

Si bien muchas empresas toman el atajo de subir y migrar todo a la nube, Varonis adoptó deliberadamente un enfoque opuesto. Le asignamos a nuestro equipo de investigación y desarrollo de primer nivel la tarea de diseñar nuestra plataforma de seguridad de datos SaaS desde cero, sin limitaciones heredadas.

Nuestro equipo tenía tres requisitos no negociables: varonis.io debía ser seguro, cumplir con la normativa y debía ser escalable.

Para satisfacer esas necesidades, adoptamos el ciclo de vida de desarrollo del software seguro (SSDLC). Esto le permitió a Varonis crear aplicaciones e infraestructuras seguras con mayor rapidez, abordando posibles problemas de seguridad y cumplimiento desde el principio.

Nuestros clientes operan algunos de los mayores entornos híbridos y multinube del mundo, en los que crean terabytes de datos nuevos a diario. Para garantizar la escalabilidad, Varonis trabajó con proveedores de IaaS para proyectar un crecimiento de la nube a varios años y verificar la capacidad de cubrir las necesidades de nuestros clientes sin problemas, en cualquier momento y lugar.

El modelo SaaS reduce drásticamente la fricción para implementar y ampliar su cobertura de Varonis. Vea lo que dice uno de nuestros clientes de SaaS, Drees Homes:

¿Cómo funciona la plataforma de seguridad de datos Varonis basada en la nube?

Nuestra plataforma rediseñada basada en la nube aprovecha la propiedad intelectual que ha ayudado a Varonis a liderar el mercado de la seguridad de datos durante casi dos décadas. En lo que respecta a las cuestiones técnicas, encontrará alrededor de 145 patentes de algoritmos y estructuras de datos relacionados con el registro de eventos de acceso, el análisis del comportamiento de los usuarios, la clasificación específica de datos, la inteligencia de acceso a los datos, la elaboración de informes y mucho más.

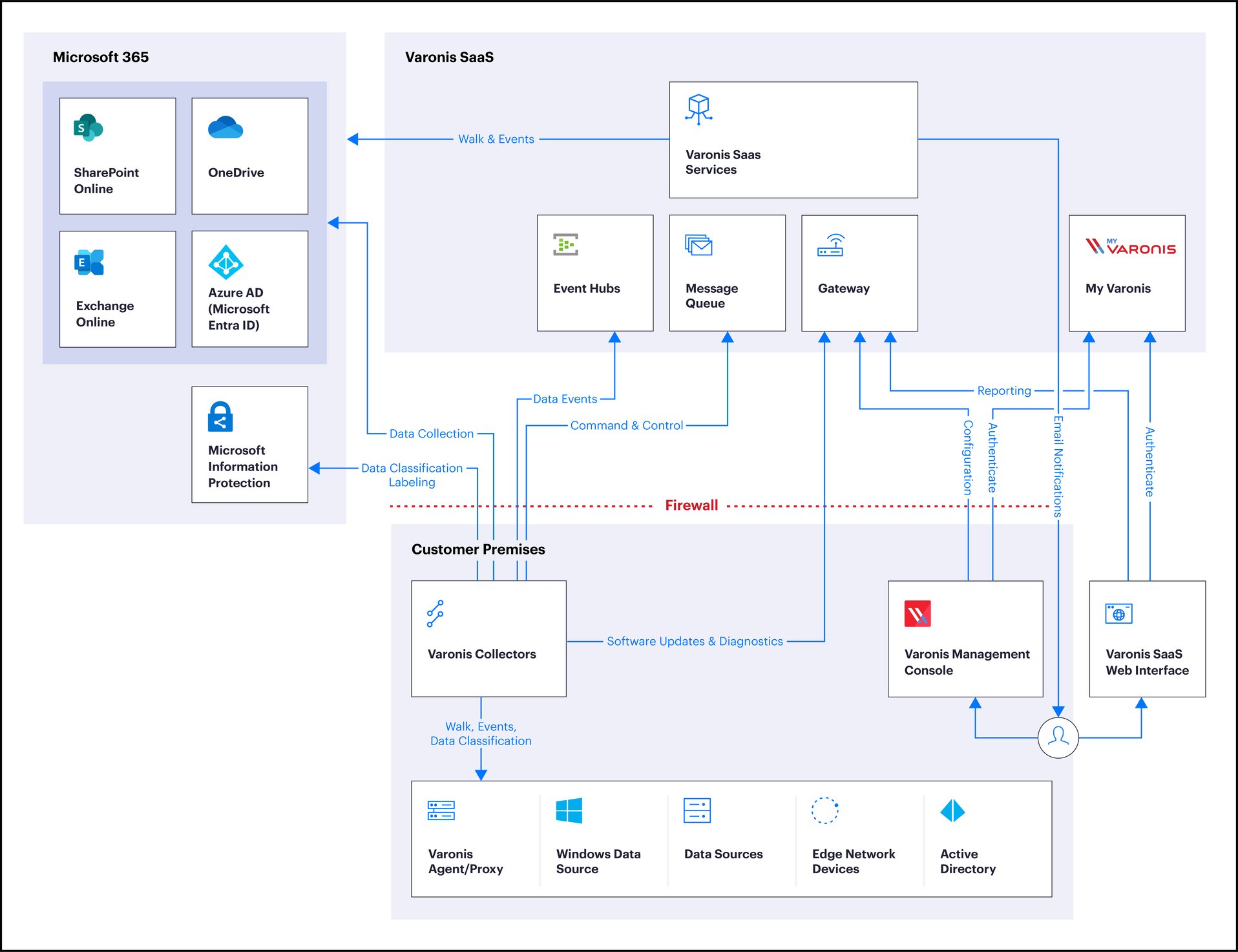

El “cerebro” de la plataforma de seguridad de datos SaaS de Varonis es un conjunto de servicios que se ejecutan en Microsoft Azure.

Colectores

Los colectores de Varonis se instalan dentro del centro de datos del cliente. Se pueden implementar en un centro de datos físico o como una máquina virtual en el centro de datos en la nube del cliente. Los colectores se conectan a fuentes de datos locales o en la nube, analizan volúmenes y carpetas, clasifican el contenido de los archivos y extraen eventos de acceso. Los metadatos extraídos (incluidos los permisos de carpetas y archivos, las etiquetas de clasificación y los eventos de acceso) se cargan en la plataforma de seguridad de datos Varonis en la nube.

Los colectores que se implementan de forma local abren conexiones salientes a Varonis y cargan los metadatos y las clasificaciones a través del protocolo Kafka en la plataforma en la nube de Varonis.

En el caso de las fuentes de datos en la nube, los metadatos se extraen directamente a través del DSP en la nube de Varonis. El colector del cliente extrae y clasifica el contenido del archivo para evitar copiar datos confidenciales a la nube de Varonis. Dado que los colectores se implementan dentro de los límites informáticos de un cliente, los datos permanecen completamente bajo su control, lo que reduce el riesgo y los costos logísticos.

Funcionalidad inigualable

Dentro de la plataforma de seguridad de datos, los clientes pueden utilizar paneles y análisis para comprender la exposición de sus datos en su organización, en función de los metadatos recopilados y los eventos de acceso auditados. Nuestras remediaciones manuales o automatizadas afectan a las fuentes de datos reales al aplicar medidas como ajustar los permisos y crear grupos de seguridad específicos en lugar de grupos globales amplios.

La Plataforma de seguridad de datos Varonis también proporciona alertas casi en tiempo real, identifica patrones de acceso comunes de los atacantes internos y el software malicioso, alerta a los clientes ante las amenazas y previene los incidentes de seguridad. En el caso de los clientes que cuentan con equipos de centros de operaciones de seguridad (SOC), es posible enviar alertas a productos de detección y respuesta ampliados para su posterior análisis o respuesta automática.

Las alertas se generan en función de modelos, que se entrenan utilizando una variedad de algoritmos de aprendizaje automático, y se basan en un profundo conocimiento de los patrones de ataque del mundo real observados por el equipo de los Laboratorios de amenazas de Varonis durante muchos años.

Proteger nuestra plataforma SaaS

Varonis ha invertido mucho para crear una plataforma segura, comenzando con la adopción del marco SSDLC como parte de nuestro enfoque de desarrollo holístico.

El enfoque probado del SSDLC se centra en agregar seguridad al SDLC estándar (política de ciclo de vida de desarrollo de software) e incorporar la seguridad como un componente importante de cada fase del SDLC. Esto le permite a Varonis crear aplicaciones y sistemas informáticos seguros con mayor rapidez, al tiempo que se reducen los costos de reelaboración y se identifican y abordan posibles problemas de seguridad por adelantado.

Varonis cuenta con casi 30 políticas de seguridad, que cubren varios dominios de seguridad en nuestra documentación y alinean las políticas con las normas ISO/IEC (27001, 27017, 27018 y 27701), NIST 800-53, AICPA (American Institute of Certified Public Accountants) y otras regulaciones de privacidad.

Varonis también implementa:

- Gestión rigurosa del cambio

- Integración continua/implementación continua (CI/CD) robusta y segura

- Aislamiento de datos dentro del sistema

- Compartimentación de servicios y política de privilegios mínimos de acceso

- Cifrado de datos estáticos y en movimiento

- Segregación de red con firewalls de aplicaciones web (WAF) y firewalls de red

- Protección contra ataques de denegación de servicio distribuido (DDoS)

- Escaneo de seguridad continuo

- Pruebas de penetración frecuentes

- Aplicación automatizada de parches

- Procedimientos de control de acceso y gestión de claves

- Monitoreo de SOC

Varonis cumple con las leyes nacionales de residencia de datos y las decisiones judiciales, lo que garantiza que los metadatos de los clientes solo se conserven dentro del país en el que se implementa la región de Varonis. Varonis tiene regiones para EE. UU., Europa, Canadá y Australia, con planes para implementar regiones adicionales.

Si quiere obtener más información, hemos dedicado un documento técnico completo a describir nuestras prácticas de seguridad.

Creado para entornos de datos a escala de petabytes

Varonis trabaja con Microsoft Azure para proyectar el crecimiento y el uso a varios años, a fin de garantizar que siempre haya suficiente capacidad. Al supervisar continuamente el uso, se puede añadir capacidad desde los centros de datos de Azure sin necesidad de agregar hardware real. La elasticidad de la nube proporciona rentabilidad al reducir la capacidad cuando ya no se necesita. Esta arquitectura flexible le permite a Varonis ofrecer un acuerdo de nivel de servicio (SLA) del 99 % a los clientes.

A nivel tecnológico, Varonis implementa un verdadero escaneo incremental para garantizar que solo se analicen los datos nuevos o modificados recientemente. Esto permite que Varonis no desperdicie el valioso tiempo de un cliente volviendo a escanear datos no modificados para reaccionar con rapidez a los datos y las amenazas más recientes.

Los clientes también pueden confiar en nuestros equipos para monitorear de manera proactiva el estado del servicio, investigar alertas y métricas de rendimiento y hacer mantenimientos frecuentes sin interrumpir la continuidad de su negocio. Incluso en caso de situaciones de desastre, Varonis usa la redundancia geográfica de Azure para administrar las fallas de un centro de datos individual, hacer copias de seguridad y recuperarse rápidamente.

Varonis es capaz de monitorear tanto las fuentes de datos locales como en la nube proporcionando una solución única a los clientes con implementaciones híbridas.

Varonis admite implementaciones de clientes multinacionales y con múltiples centros de datos

- Los clientes pueden monitorear petabytes de información sin afectar el rendimiento.

- Los colectores se pueden implementar en varias regiones de manera que estén cerca de los datos que se supervisan, lo que garantiza la máxima velocidad y eficacia.

- Varonis puede recopilar, procesar y almacenar cientos de millones de eventos de auditoría generados por docenas de fuentes de datos compatibles (aplicaciones SaaS, dispositivos NAS, correo electrónico, red, etc.)

¿Por qué elegir a Varonis?

Varonis cuenta con años de experiencia en la protección de más de 7000 organizaciones, incluidos algunos de los entornos de TI más grandes de gobiernos, corporaciones multinacionales y organizaciones de atención médica. Con experiencia en más de treinta marcos regulatorios y de cumplimiento, sabemos cómo gestionar la seguridad compleja a escala. No es raro que los clientes le pidan a Varonis que haga algo que nunca se ha hecho antes.

La plataforma de seguridad de datos Varonis incluye la capacidad única de monitorear docenas de fuentes de datos diferentes, incluidas aplicaciones SaaS, infraestructura en la nube, dispositivos de red, correo electrónico y otros sistemas que almacenan y procesan datos confidenciales.

Al proporcionar una visión de toda la organización, las empresas pueden priorizar y centrarse en los riesgos que les importan, lo que mejora su postura de seguridad. Con las mismas políticas y una interfaz de usuario analítica coherente, los clientes pueden aplicar políticas de administración de seguridad de datos en todas las fuentes de datos sin necesidad de implementar soluciones especializadas para cada fuente de datos por separado.

La mayoría de los productos de seguridad de datos descubren innumerables problemas pero no pueden separar la información innecesaria de las alertas significativas y le ofrecen una larga lista de tareas pendientes para solucionar el problema de forma manual. Varonis clasifica continuamente sus datos, remedia la exposición y detiene los ciberataques con automatización.

Varonis les brinda a los clientes una reducción de riesgos autónoma y continua junto con la detección de amenazas más sofisticada del mundo. Varonis captura más metadatos sobre los datos empresariales y los sistemas de archivos que cualquier otra solución: ningún otro proveedor puede capturar e integrar información tan amplia y completa.

¿Qué pasos debo seguir ahora?

A continuación,a le presentamos tres maneras de avanzar en la reducción del riesgo de datos en su empresa:

Programe una demostración con nosotros Vea a Varonis en acción en una sesión personalizada según las necesidades específicas de seguridad de datos de su organización. Estaremos encantados de responder a todas sus preguntas.

Revise un ejemplo de nuestra evaluación de riesgo sobre los datos (DRA) Conozca los riesgos que podrían estar presentes en su entorno. La DRA de Varonis es completamente gratuita y ofrece un camino claro hacia la remediación automatizada.

Síganos en LinkedIn, YouTube, and X (Twitter) Obtenga información detallada sobre la seguridad de datos, incluyendo la administración de la postura de seguridad de datos (DSPM), la detección de amenazas, la seguridad de la IA y mucho más.

-1.png)