von Brian Vecci

Die Datenklassifizierung ist wichtig, weil sich damit herausfinden lässt, wo vertrauliche Daten gespeichert sind. Doch allein das Wissen, welche Daten sensibel sind, reicht nicht aus, um diese zu schützen. Sie müssen auch in Erfahrung bringen, wie die Daten verwendet werden, wer darauf zugreifen kann, wer sie nutzt und wer die jeweiligen Data Owner sind. Um die Daten wirklich zu schützen, müssen Sie deren Kontext kennen. Rob Sobers hat vor kurzem ein sehr lesenswertes Whitepaper über die Bedeutung der Kontextsensitivität für Unternehmen geschrieben, das umfassende Informationen zu diesem Thema enthält.

Schritt 2: Am stärksten gefährdete Daten identifizieren

Der erste Schritt bestand darin, die wichtigsten Daten zu identifizieren. Dazu werden Kriterien definiert, die möglicherweise auf wertvolle Daten zutreffen (z. B. Inhalt, Zugriffsaktivitäten, Zugänglichkeit). Anschließend wird automatisch analysiert, wo sich in der Umgebung Daten befinden, die diesen Kriterien entsprechen. Im Grunde genommen ist dies derselbe Prozess wie bei ruhenden DLP-Daten. Doch die Suche nach vertraulichen Daten reicht noch nicht aus, um Probleme zu beseitigen. Diesen Punkt möchte ich anhand einer Unterhaltung mit einem Kunden veranschaulichen. Eine mittelgroße Bildungseinrichtung mit etwa 15.000 Nutzern hatte vor kurzem ein DLP-Tool zur Datenklassifizierung implementiert. Der Scan dauerte ziemlich lange, und es wurden über 193.000 Verstöße bzw. Instanzen von Dateien gefunden, die möglicherweise vertrauliche Daten enthalten. Der CISO sagte mir: „Gestern hatte ich ein Problem: Wo sind die vertraulichen Daten? Heute habe ich 193.000 Probleme.“

Damit traf er den Nagel auf den Knopf: Mit dem Identifizieren der Daten ist es noch lange nicht getan. Dass Sie über viele sensible Daten verfügen, wissen Sie bereits – deren Speicherort zu kennen, löst das Problem jedoch nicht. Das Ziel ist, den Zugriff auf die Nutzer zu beschränken, die diesen wirklich benötigen, und die Zugriffsaktivitäten anschließend zu überwachen. Dafür ist Kontext erforderlich – es geht also darum, mehr über die Daten zu erfahren.

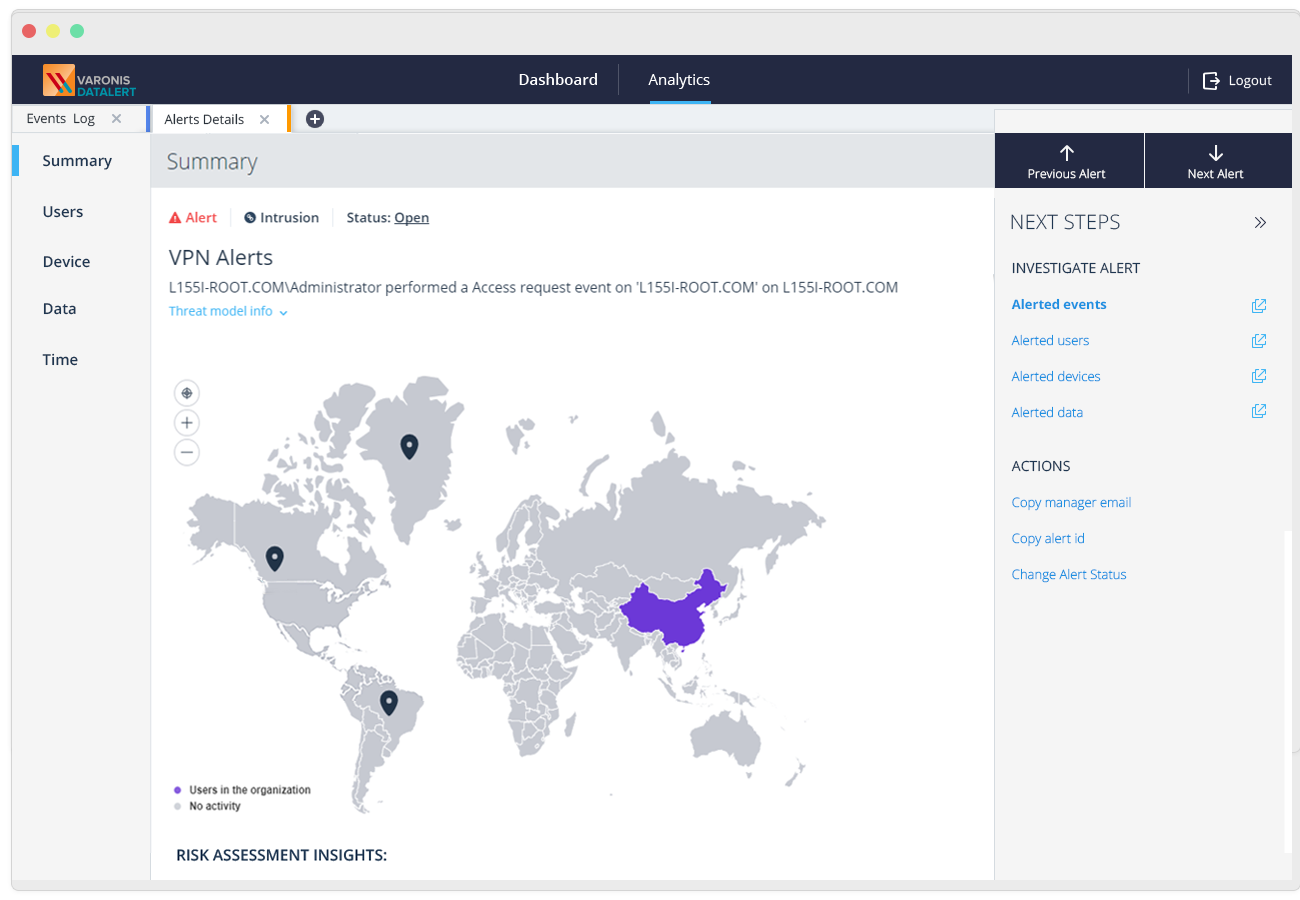

Da Varonis in der Lage ist, mehrere Arten von Metadaten zu kombinieren, besteht der nächste Schritt darin, die am stärksten gefährdeten Daten zu identifizieren. Welche der Ordner, die diese 193.000 Dateien enthalten, müssen sofort repariert werden?

Um diese Frage zu beantworten, kombiniert Varonis die klassifizierten Daten – aus unserer eigenen Analyse-Engine, einem DLP-System oder einem anderen Klassifizierungsprodukt – mit anderen zur Verfügung stehenden Metadaten wie Berechtigungen, Zugriffsaktivitäten und Nutzer- und Gruppeninformationen aus Verzeichnisdiensten. Welcher Ordner sollte auf Ihrer Bereinigungsliste ganz oben stehen: ein Ordner mit 40 Kreditkartennummern und 20 berechtigten Nutzern, auf den nie jemand zugreift, oder ein Ordner mit 300 Kreditkartennummern und der Berechtigungsgruppe „Jeder“, der ständig verwendet wird? Der zweite Ordner stellt ein wesentlich größeres Risiko für das Unternehmen dar, denn aufgrund der großzügigeren Berechtigungen und höheren Zugriffsaktivität ist es viel wahrscheinlicher, dass die Daten gelöscht, gestohlen oder auf irgendeine Weise missbraucht werden. Übrigens bietet Varonis dafür eine integrierte Berichtsfunktion– bei der Produktevaluierung ist dies meist der erste Bericht, den sich unsere Kunden ansehen.

Es müssen auch nicht ausschließlich vertrauliche Daten involviert sein. Viele unserer Kunden möchten einfach ihre Berechtigungsstrukturen bereinigen – ob es nun um sensible Daten geht oder nicht. In letzter Zeit haben wir viel über „Open-Share“-Projekte und Ähnliches gehört. Hier geht es im Prinzip um dasselbe – nämlich darum, gefährdete Daten zu finden und entsprechend zu schützen. DatAdvantage bietet zudem Berichte zur Identifizierung von Ordnern mit globalen Berechtigungsgruppen wie „Jeder“, „Domänenbenutzer“ oder „Authentifizierte Benutzer“. Diese Berichte geben zudem Aufschluss darüber, wer über diese Gruppen auf die Daten zugreift. Hier stellen wir uns wieder dieselbe Frage: Was ist wichtiger? Daten mit der Berechtigungsgruppe „Jeder“, die nicht genutzt werden, oder solche, auf die viele Nutzer zugreifen (die ansonsten keinen Zugriff darauf hätten)? Varonis kann zu all diesen Themen Berichte erstellen.

The post Varonis nutzen: über die Datenklassifizierung hinaus appeared first on Varonis Deutsch.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.