-

Datensicherheit

DatensicherheitMai 24, 2022

Ghidra für das Reverse Engineering von Malware

Eine Übersicht über das Malware-Analysetool Ghidra. In diesem Artikel erfahren Sie, wie Sie die Ghidra-Schnittstelle installieren und navigieren.

Neil Fox

7 min read

-

Datensicherheit

DatensicherheitMai 10, 2022

Was ist ein Botnet? Definition und Prävention

Erfahren Sie, warum Botnets so gefährlich sein können und was Ihr Unternehmen tun kann, um Ihre IoT-Geräte und Ihr Netzwerk zu schützen.

Josue Ledesma

4 min read

-

Datensicherheit

DatensicherheitMai 05, 2022

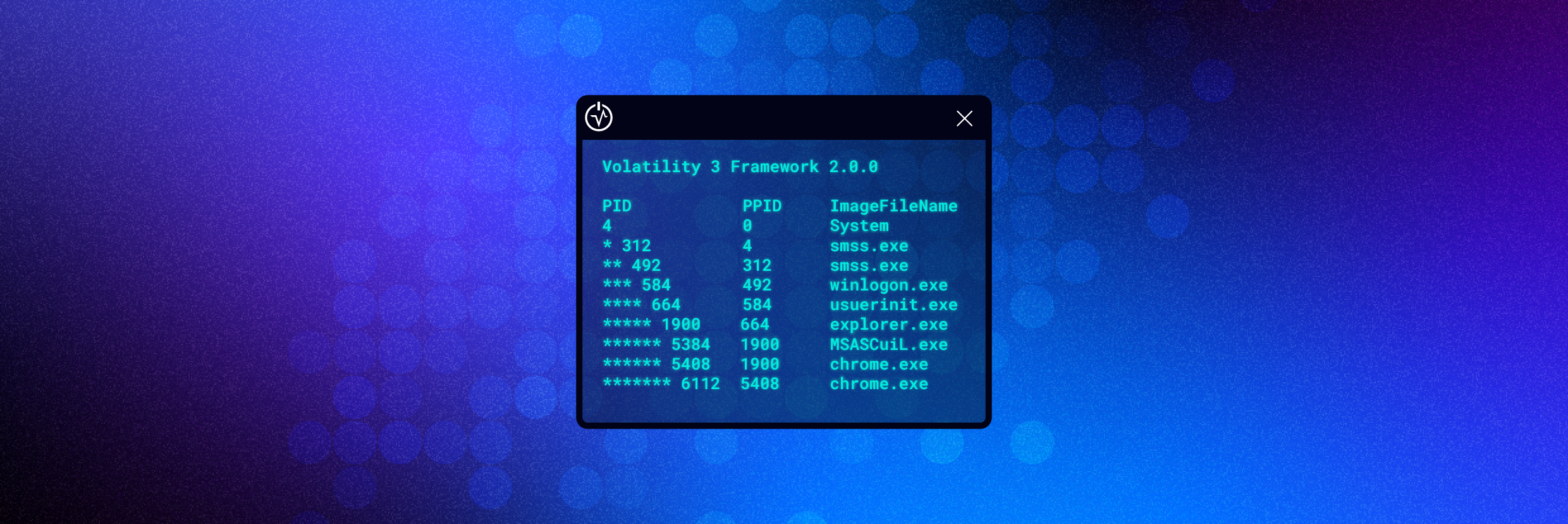

Volatility für die Speicherforensik und -analyse

In diesem Artikel erfahren Sie, was Volatility ist, wie Sie es installieren und vor allem, wie Sie es verwenden.

Neil Fox

7 min read

-

Datensicherheit

DatensicherheitApr 29, 2022

Ihr Leitfaden für simulierte Cyberangriffe: Was sind Penetrationstests?

Penetrationstests simulieren einen realen Cyberangriff auf Ihre kritischen Daten und Systeme. Hier erfahren Sie, was Penetrationstests sind, welche Prozesse und Tools dahinterstehen und wie man damit Schwachstellen aufdecken kann, bevor Hacker sie finden.

David Harrington

7 min read

-

Datensicherheit

DatensicherheitApr 14, 2022

CCSP oder CISSP: Welche Zertifizierung soll es werden?

Erhalten Sie einen Überblick über die CCSP- und CISSP-Prüfungen und erfahren Sie, welche Zertifizierung am besten für Sie und Ihre Karriere geeignet ist.

Josue Ledesma

5 min read

-

Datensicherheit

DatensicherheitApr 13, 2022

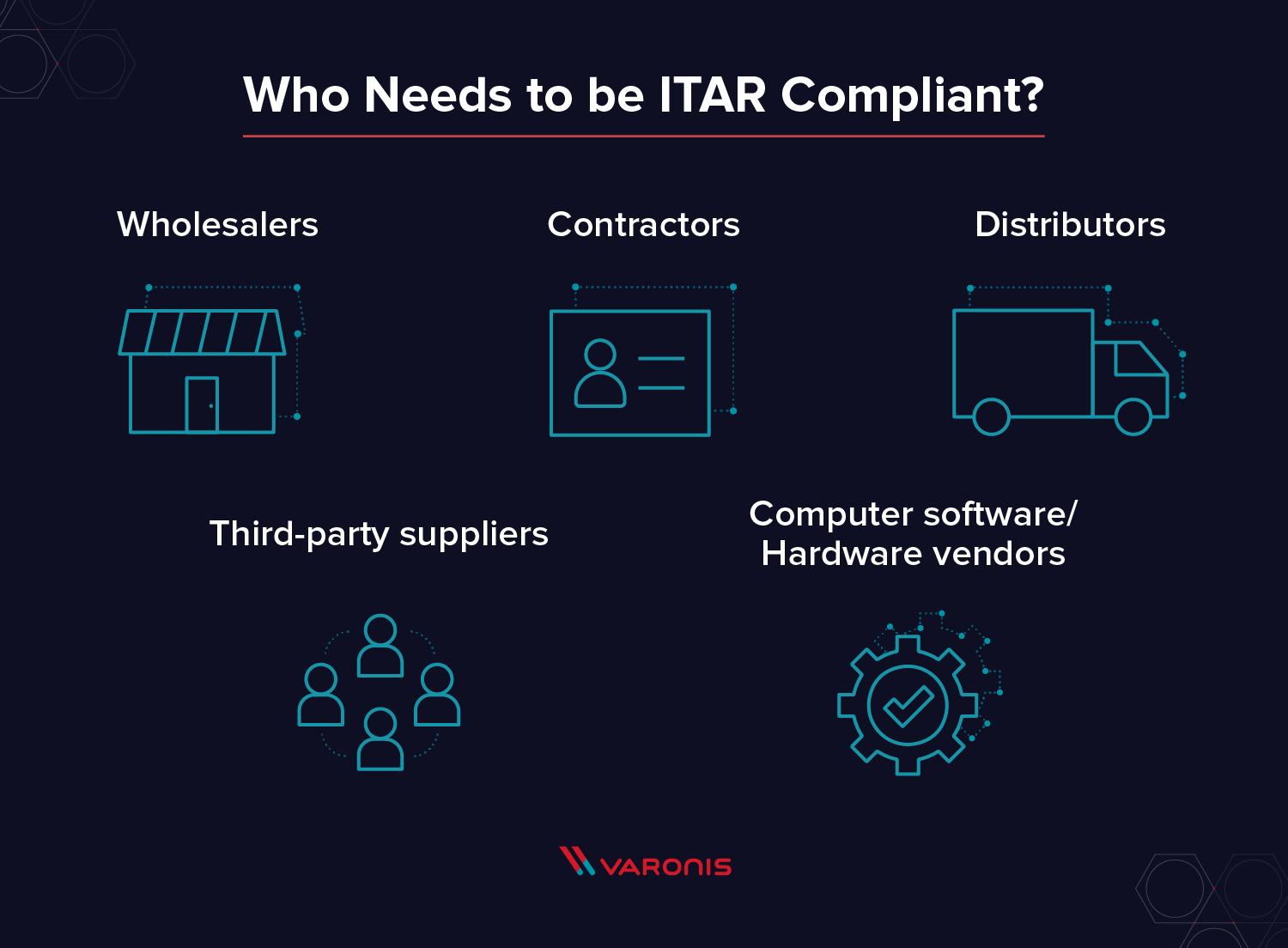

Was bedeutet ITAR-Compliance? Definition und Vorschriften

Die ITAR regelt die Herstellung, den Verkauf und den Vertrieb von Ausrüstung, Daten und Dokumentation für militärische sowie Sicherheits- und Raumfahrtziele. Hier finden Sie eine Liste der ITAR-Compliance-Anforderungen und -Strafen, die Ihnen geläufig sein müssen.

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitApr 12, 2022

Arbeit im Bereich Cybersecurity: ein Tag im Leben

Erfahren Sie, wie die Arbeit im Bereich Cybersecurity aussieht, aus unseren Fragen und Antworten mit Experten aus verschiedenen Berufsfeldern – darunter auch erforderliche Fähigkeiten, Ressourcen und Expertenratschläge.

Rob Sobers

18 min read

-

Datensicherheit

DatensicherheitApr 01, 2022

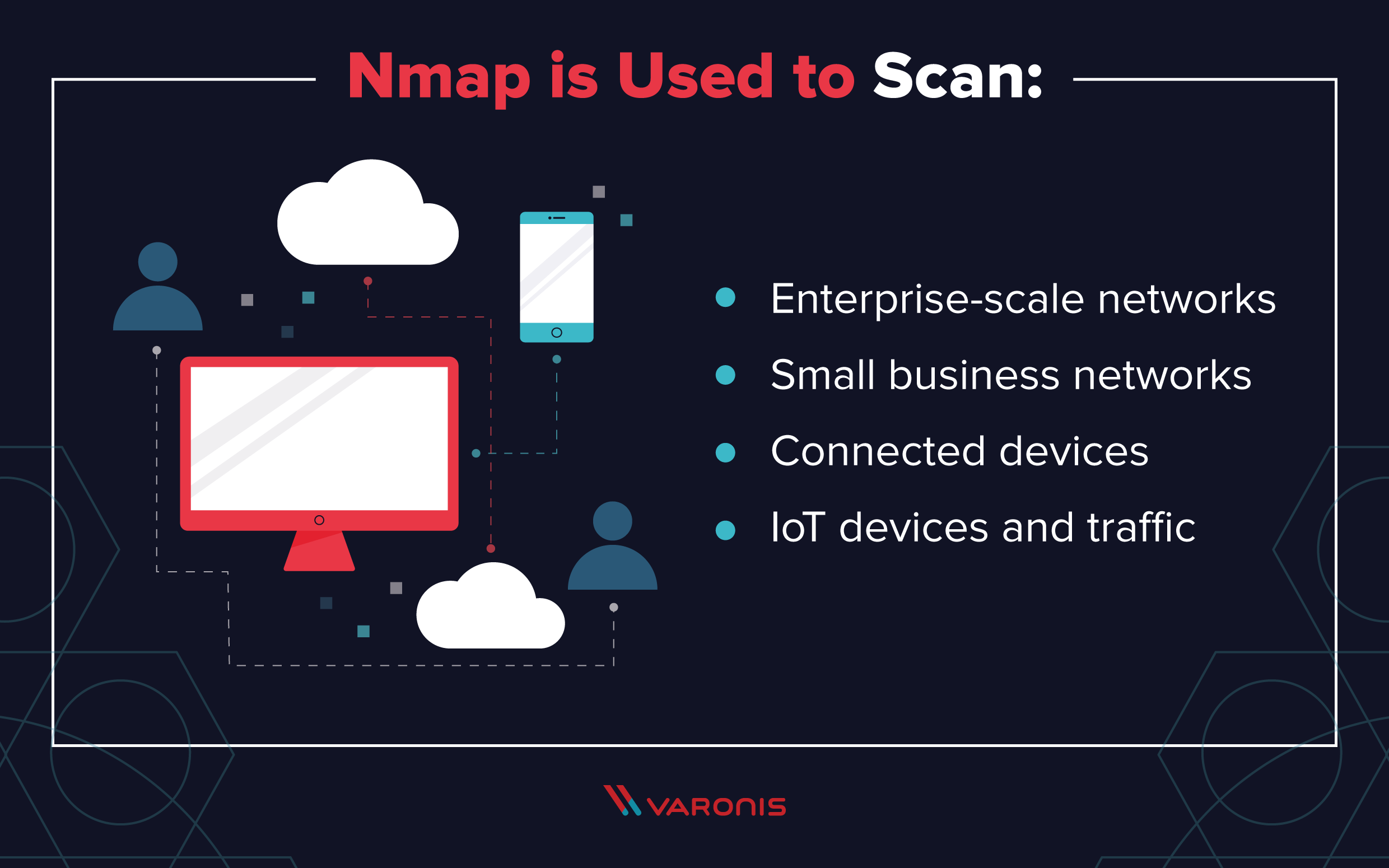

Nmap benutzen: Befehle und Tutorial

Nmap ist ein leistungsstarkes und schnelles Netzwerkabbildungstool. In dieser Anleitung erläutern wir, wie Sie Nmap installieren und verwenden, und zeigen, wie Sie Ihre Netzwerke schützen können.

Michael Buckbee

7 min read

-

Datensicherheit

DatensicherheitNov 18, 2021

Überwachung des Netzwerkverkehrs: Effektive Maßnahmen und Tipps

In this article, you will learn how to monitor network traffic using different tools and methods.

David Harrington

4 min read

-

Datensicherheit

DatensicherheitOkt 18, 2021

Sichere Nutzung von AWS S3: Setup-Leitfaden

Erfahren Sie, wie Sie AWS S3 sicher konfigurieren. Wählen Sie die richtigen Verschlüsselungs-, Replikations- und Sicherheitskontrollen für Ihre S3-Buckets.

Michael Buckbee

9 min read

-

Datensicherheit

DatensicherheitOkt 18, 2021

Azure Automation mit PowerShell-Runbooks

Wollten Sie schon immer die Erstellung virtueller Maschinen in Azure automatisieren, auf Grundlage einer ServiceNow-Anfrage oder der Anforderung anderer digitaler Workflows, die das Unternehmen verwendet? In bestimmten Fällen macht es...

Neeraj Kumar

12 min read

-

Datensicherheit

DatensicherheitOkt 11, 2021

Defekte Registry-Einträge reparieren: Visuelle Anleitung und Lösungen

Defekte Registry-Einträge führen selten zu einem nicht funktionierenden PC, aber in vielen Fällen schaden Versuche, die Registry zu „reinigen“ oder zu optimieren, mehr als sie nützen.

Robert Grimmick

7 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital