-

Datensicherheit

DatensicherheitJun 01, 2016

Die Panama Papers: „Datenlecks“ von diesem Ausmaß, die neue Normalität?

Yaki Faitelson, Co-Founder, Chairman und CEO von Varonis Systems Ein kleines Gedankenspiel: Stellen Sie sich vor eine Bank auszurauben ist so einfach geworden, dass sich die Schlagzeilen lediglich damit befassen,...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitMai 10, 2016

CEO-Phishing: Die wertvollsten Unternehmensdaten im Visier

Menschen neigen erwiesenermaßen dazu auf Links zu klicken. Manche widerstehen dabei der Versuchung besser als andere. Trotzdem könnte man erwarten, dass, wenn man in der Unternehmenshierarchie nach oben klettert bis...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitApr 18, 2016

PwC-Studie: Cyber-Kriminalität ist Chefsache

Ein Wert, der sich in Bezug auf Cyber-Kriminalität nur schwer messen lässt, sind die wirtschaftlichen Auswirkungen aus Sicht von Unternehmen. PwC hat dazu kürzlich die Ergebnisse seiner 19. globalen Studie...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitApr 15, 2016

Samas, Cerber, Surprise: Drei neue Ransomware-Varianten, die Sie kennen sollten

Die wöchentlichen Presseberichte der letzten Zeit über neue Ransomware-Varianten haben für eine „Markenbekanntheit“ gesorgt, die seriöse Anbieter von IT-Lösungen vor Neid erblassen lässt. Aufgrund der zunehmenden Beliebtheit von Ransomware ist...

Carl Groves

6 min read

-

Datensicherheit

DatensicherheitApr 15, 2016

Die unterschätzte Gefahr: Externe Dienstleister, ein Sicherheitsrisiko

Das Phänomen ist nicht neu: Externe Dienstleister stellen ein weithin unterschätztes Sicherheitsrisiko dar. Das bestätigte jüngst eine Umfrage bei der im Rahmen des „Vendor Vulnerability Survey 2016“, die Computerwoche berichtete,...

Carl Groves

4 min read

-

Datensicherheit

DatensicherheitApr 11, 2016

Penetrationstests, Teil 6: Die Pass-the-Hash-Methode

In dieser Blog-Serie sind wir inzwischen an einem Punkt angelangt, an dem wir sämtliche Standardtricks zum Stehlen von Zugangsdaten ausgeschöpft haben – das Erraten von Passwörtern und Brute-Force-Attacken auf die...

Carl Groves

2 min read

-

Datensicherheit

DatensicherheitApr 11, 2016

Penetrationstests, Teil 7: Exfiltration und Schlussfolgerungen

In unserer Blog-Serie haben wir einige Ideen vorgestellt wie man Sicherheitslücken im System mithilfe einfacher Testsoftware identifizieren kann. Es existieren natürlich auch komplexere Tools wie beispielsweise Metasploit, mit denen man...

Carl Groves

3 min read

-

Datensicherheit

DatensicherheitMär 17, 2016

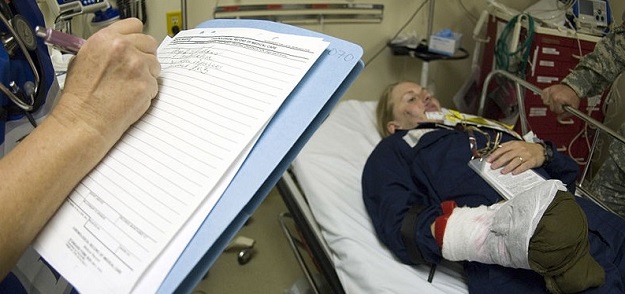

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 2

Im ersten Teil dieses Beitrags haben wir uns damit beschäftigt, wie sicher eigentlich Patientendaten sind, wenn man die jüngsten Datenschutzverstöße Revue passieren lässt. Ende des letzten Jahres veröffentlichte Verizon einen...

Carl Groves

4 min read

-

Datensicherheit

DatensicherheitMär 14, 2016

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 1

In den letzten Monaten schafften es Krankenhäuser zunehmend mit Datenschutz- und Sicherheitsvorfällen Schlagzeilen zu machen. Ein Beispiel sind Verschlüsselungstrojaner. Wie zuletzt in einem Krankenhaus in Los Angeles hatten auch die...

Carl Groves

3 min read

-

Datensicherheit

DatensicherheitMär 11, 2016

Geschäftsmodell RATs: AlienSpy und TaaS (Trojans-as-a Service)

Remote-Access-Trojaner (RATs) sind so etwas wie die Mausefallen der Hackerwelt und als solche sind sie kaum noch zu verbessern. Mit Hilfe von RATs gelingt es Hackern in ein Zielsystem einzudringen....

Michael Buckbee

2 min read

-

Datensicherheit

DatensicherheitMär 08, 2016

Lektionen aus dem „Malware-Museum“

Vielleicht kennen Sie Mikko Hypponens Sammlung historischer Computerviren im Internet Archive schon? Wir empfehlen jedenfalls auch Hypponens knapp 50-minütigen Vortrag über die Entwicklung der Malware seit ihre ersten und vergleichsweise...

Michael Buckbee

2 min read

-

Datensicherheit

DatensicherheitMär 01, 2016

Von Juristen, Daten und Stunden, die sich verrechnen lassen

Wenn man eine Zeit lang von Anwälten, Richtern und Legal Technologists umgeben ist, werden einem einige Fakten aus dem Rechtswesen verhältnismäßig schnell klar. Eines der obersten Gebote im Anwaltswesen ist...

Michael Buckbee

2 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital