-

Datensicherheit

DatensicherheitNov 06, 2017

DSGVO im Fokus: Der Datenschutzbeauftragte und wann er eingestellt werden muss

Man darf getrost davon ausgehen, dass Unternehmen in der EU (und den USA), die von der Datenschutz-Grundverordnung (DSGVO) betroffen sind, die Zeitpläne ihrer Compliance-Projekte derzeit etwas genauer unter die Lupe...

Carl Groves

2 min read

-

Datensicherheit

DatensicherheitNov 06, 2017

Würde die DSGVO bereits gelten, müsste Yahoo einen großen Scheck ausstellen

Die Datenschutz-Apokalypse bei Yahoo wird nun von zwei EU-Datenschutzbehörden unter die Lupe genommen. Die britische Datenschutzaufsichtsbehörde ICO, die das Ausmaß der Attacke als „erschütternd“ bezeichnete, kündigte an, den Fall genauer...

Michael Buckbee

2 min read

-

Datensicherheit Datensicherheit & Compliance

Datensicherheit Datensicherheit & ComplianceNov 06, 2017

Expertengespräch – Was die EU-DSGVO mit Zugriffskontrollen zu tun hat

Dr. Ann Cavoukian im Gespräch mit Varonis An dieser Stelle fahren wir mit unseren Expertengesprächen fort und wenden uns gemeinsam mit Dr. Ann Cavoukian dem Thema EU-Datenschutzgrundverordnung und Berechtigungsmanagement zu....

Carl Groves

4 min read

-

Datensicherheit

DatensicherheitOkt 26, 2017

Arbeiten mit lokalen Administratorkonten unter Windows, Teil II

Bevor wir uns eingehender mit eingeschränkten Gruppen befassen, dachte ich, es könnte vielleicht nicht schaden, einen genaueren Blick darauf zu werfen, wie Hacker Administratorkennwörter ausnutzen. Pass-the-Hash-Fans werden hier erfahren, inwieweit...

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitOkt 23, 2017

Arbeiten mit lokalen Administratorkonten unter Windows, Teil I

In Abfassungen über Hacker und ihre Methoden ist oft vom Problem mit lokalen Administratorkonten unter Windows die Rede. Vor Windows 7 wurde das Administratorkonto standardmäßig ohne Kennwort erstellt. Das war keine gute...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitOkt 02, 2017

Brute Force: Die Anatomie eines Angriffs

Die Berichterstattung über NotPetya hat einen Vorfall in den Hintergrund gedrängt, der ein bedeutenderer Angriff hätte werden können: ein Brute Force-Angriff auf das britische Parlament. Für viele Beobachter war er...

Ofer Shezaf

6 min read

-

Datensicherheit

DatensicherheitOkt 02, 2017

Datensicherheitssoftware: Plattformen besser als Tools

Wie die aktuellen Vorfälle wie NotPetya, Wannacry und die fast täglichen Berichte über Datenschutzverstöße gezeigt haben, wird Datensicherheit nicht einfacher. Und das liegt nicht etwa daran, dass IT-Gruppen nicht ihrer...

Michael Buckbee

1 min read

-

Datensicherheit Varonis Produkte

Datensicherheit Varonis ProdukteOkt 02, 2017

Globaler Hersteller verlässt sich bei der Migration in die Cloud auf Varonis

Dayton Superior ist ein führender Hersteller für die Betonfertigteilindustrie. Das Unternehmen liefert tausende Produkte für den Einsatz in über einer Million Gebäuden, Brücken und sonstigen Strukturen weltweit und muss deshalb...

Rachel Hunt

1 min read

-

Datensicherheit

DatensicherheitSep 26, 2017

Der Unterschied zwischen Freigaben und NTFS-Berechtigungen

Bei der gemeinsamen Nutzung lokaler Ressourcen mit anderen über ein Netzwerk müssen Sie unbedingt den Unterschied zwischen Freigaben und NTFS-Berechtigungen kennen. Sie funktionieren vollständig getrennt voneinander, aber dienen demselben Zweck:...

Carl Groves

2 min read

-

Datensicherheit

DatensicherheitSep 26, 2017

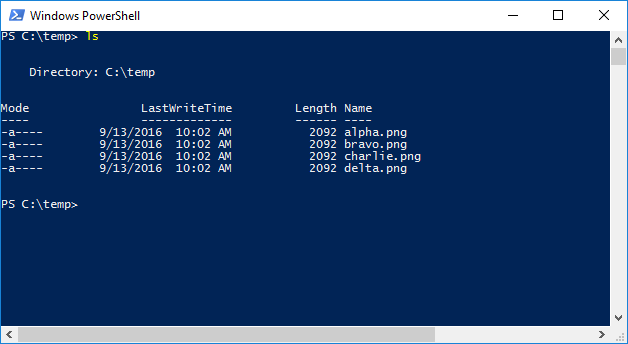

Die 10 besten PowerShell tutorials im Internet

Kein Systemadministrator wird jemals sagen: „Ich hasse Automatisierung!“ PowerShell ist eine sehr leistungsfähige Skriptinglösung für die ewig überarbeiteten Systemadministratoren und sonstigen IT-Profis geworden, mit dem fast jeder Bereich im Windows-Ökosystem...

Carl Groves

1 min read

-

Datensicherheit

DatensicherheitSep 19, 2017

Der Unterschied zwischen Bash und Powershell

Üblicherweise spricht man bei der Betrachtung von Bash und Powershell nicht über Philosophie und IT. Aber wenn ich eine Sache in den letzten 20 Jahren als Systemadministrator gelernt habe, ist...

Michael Buckbee

1 min read

-

Datensicherheit

DatensicherheitAug 04, 2017

Untersuchung der Windows-Dateiaktivität mithilfe des Ereignisprotokolls von Windows

Man hätte hoffen können, das Microsoft eindeutige und kohärente Dateiaktivitätsereignisse im Ereignisprotokoll von Windows bereitstellen würde. Das Dateiaktivitätsprotokoll ist aus den üblichen Gründen sehr wichtig – Compliance, Forensik, Überwachung von...

Carl Groves

5 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital