Hervorgehoben

Datensicherheit

Rob Sobers

Rob Sobers

Datensicherheit

Eugene Feldman

Datensicherheit

Nolan Necoechea

Datensicherheit

-1.png)

Lexi Croisdale

-

Bedrohungsanalyse Featured

Bedrohungsanalyse FeaturedOkt 28, 2022

Der lange und gefährliche Atem des Internet Explorers: Varonis entdeckt gefährliche Windows-Schwachstellen

You don’t have to use Internet Explorer for its legacy to have left you vulnerable to LogCrusher and OverLog, a pair of Windows vulnerabilities discovered by the Varonis Threat Labs team.

Dolev Taler

3 min read

-

Active Directory

Active DirectoryOkt 24, 2022

Verwaltete Azure-Identitäten: Definition, Typen, Vorteile + Demonstration

In diesem Leitfaden erfahren Sie mehr über verwaltete Azure-Identitäten: Was das ist, wie viele Typen es gibt, welche Vorteile sie bieten und wie sie funktionieren.

Neeraj Kumar

7 min read

-

Varonis Produkte

Varonis ProdukteOkt 18, 2022

Varonis ordnet Cloud-Sicherheitsalarme zu MITRE ATT&CK zu

Im neuesten Update von DatAdvantage Cloud von Varonis kombinieren wir Taktiken und Techniken aus dem MITRE ATT&CK mit unseren Cloud-Alarmen, um eine schnellere Reaktion auf Vorfälle zu ermöglichen.

Yumna Moazzam

2 min read

-

Sichere Cloud

Sichere CloudOkt 13, 2022

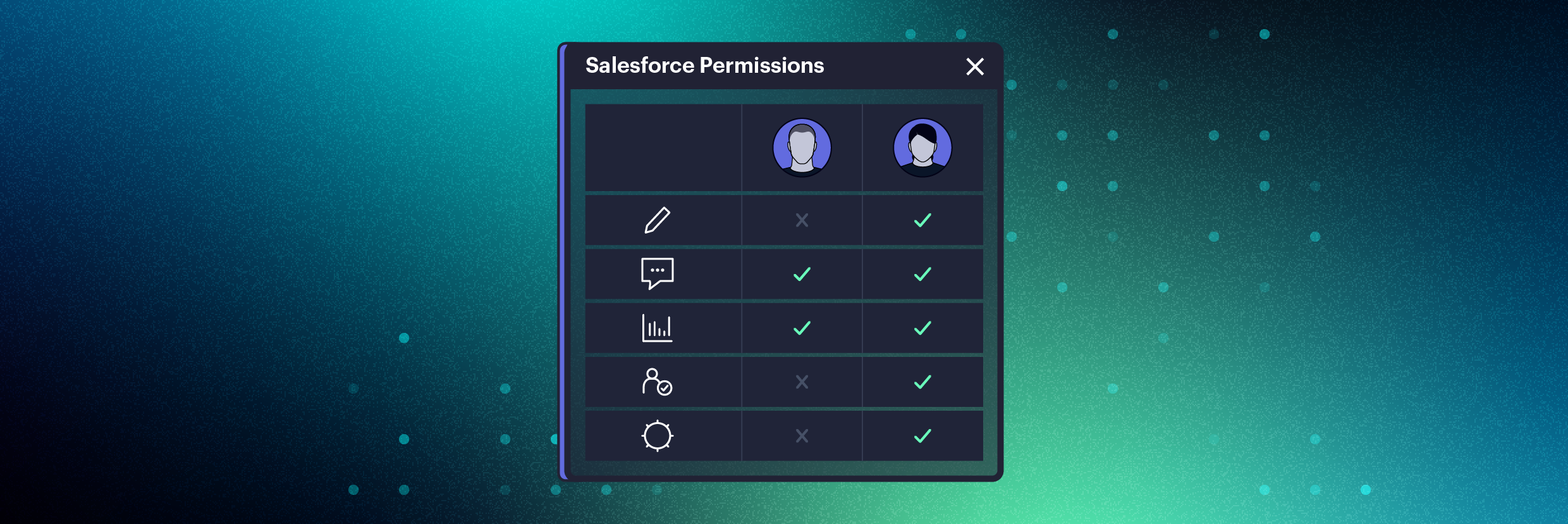

Salesforce-Benutzerberechtigungen mühelos vergleichen

Mit DatAdvantage Cloud können Administratoren jetzt die effektiven Berechtigungen von zwei Salesforce-Benutzern nebeneinander vergleichen, mit nur einem Klick.

Nathan Coppinger

2 min read

-

Datensicherheit Sichere Cloud Varonis Produkte

Datensicherheit Sichere Cloud Varonis ProdukteOkt 10, 2022

Varonis bietet nun Erkennung von Geheimnissen in lokalen und Cloud-Datenspeichern an

Varonis kann Ihnen dabei helfen, Ihre Umgebungen nach inkorrekt gespeicherten Geheimnissen zu durchsuchen, die direkt in Dateien und im Code offengelegt sind, lokal und in der Cloud.

Michael Buckbee

4 min read

-

Sichere Cloud

Sichere CloudSep 30, 2022

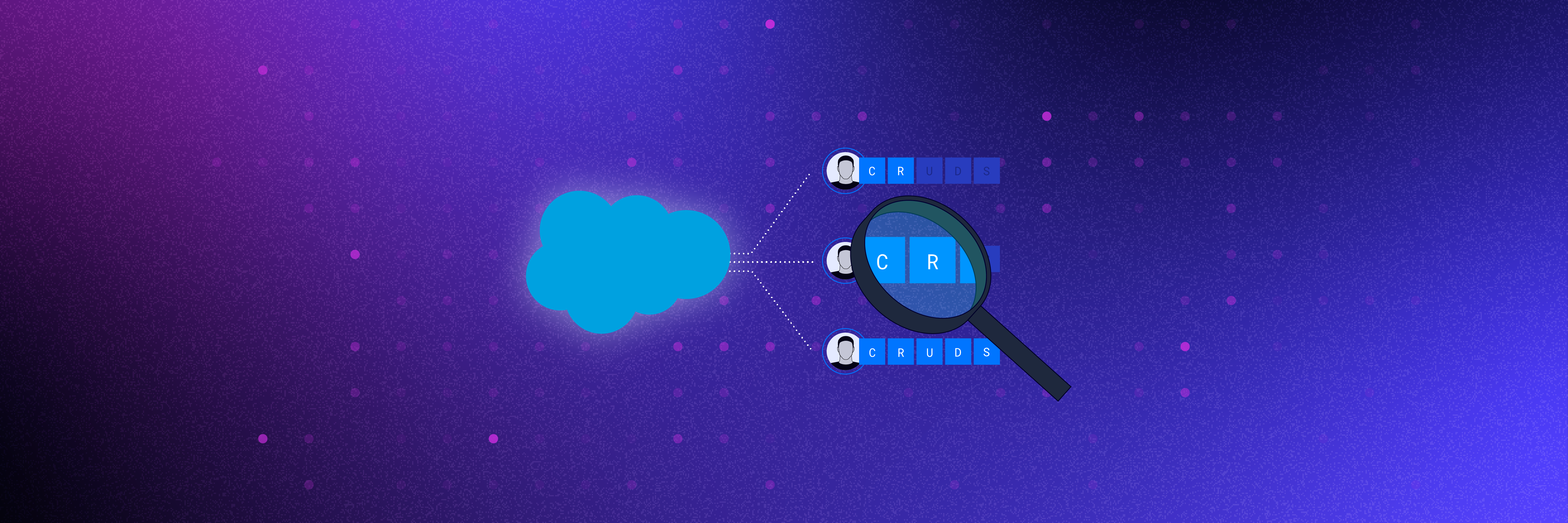

So bereiten Sie sich auf einen Salesforce-Berechtigungsaudit vor

In diesem Beitrag werde ich Ihnen erklären, was ein Salesforce-Audit ist, wie Berechtigungen funktionieren, und gebe Tipps, wie Sie sich vorbereiten können.

Mike Mason

5 min read

-

Featured

FeaturedAug 22, 2022

Welche Auswirkungen hat die digitale Transformation auf traditionelle Cybersecurity-Ansätze?

Um dies herauszufinden, haben wir bei den Analysten von Forrester eine Studie in Auftrag gegeben. Diese kam zu teilweise erschreckenden Ergebnissen: So sieht jeder zweite Sicherheitsverantwortliche (54 %) seine aktuellen Sicherheits-Ansätze als überholt an.

Michael Scheffler

2 min read

-

Datensicherheit

DatensicherheitAug 18, 2022

Was ist Zero Trust? Ein umfassender Leitfaden mit Sicherheitsmodell | Varonis

Das Zero-Trust-Framework vertraut niemandem und überprüft jeden – sogar die Benutzer innerhalb Ihrer eigenen Organisation. Erfahren Sie mehr über Zero Trust und wie Sie es in Ihrem Unternehmen implementieren können.

David Harrington

8 min read

-

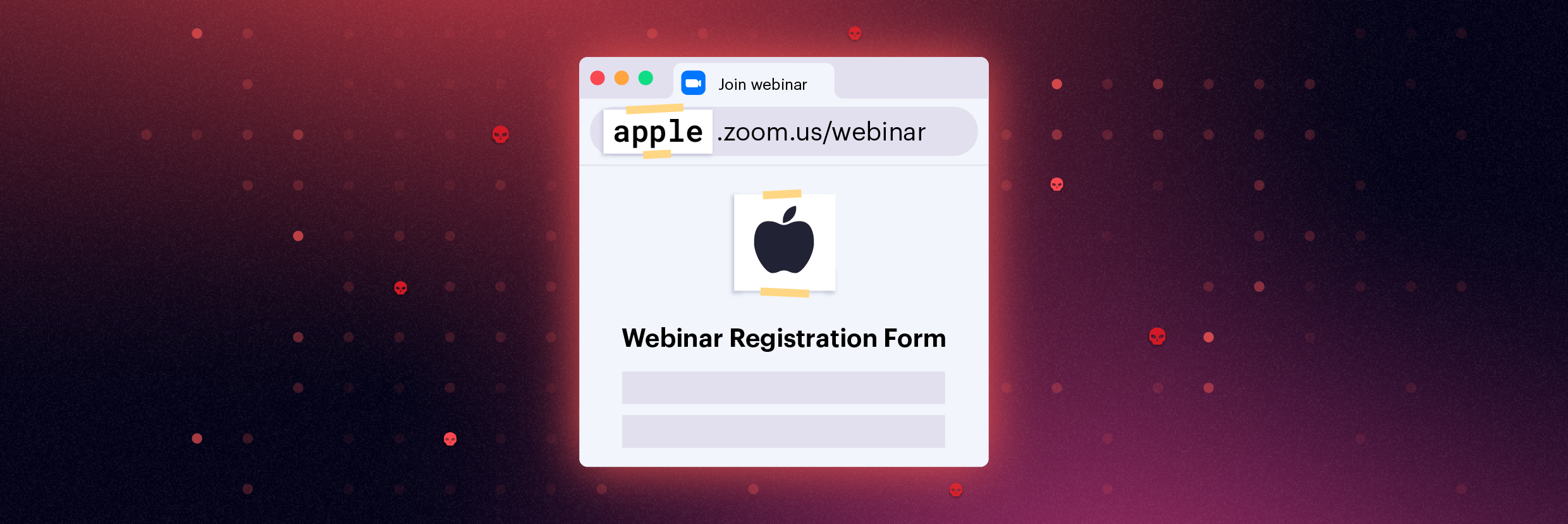

Bedrohungsanalyse Featured

Bedrohungsanalyse FeaturedAug 01, 2022

Spoofing von SaaS-Vanity-URLs für Social-Engineering-Angriffe

SaaS-Vanity-URLs können gespooft und für Phishing-Kampagnen und andere Angriffe verwendet werden. In diesem Artikel stellen wir jeweils zwei Typen von Links in Box, Zoom und Google vor, die wir spoofen konnten.

Tal Peleg

6 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceJul 22, 2022

Was ist Data Governance? Framework und Best Practices

Data Governance unterstützt die Organisation, Sicherung und Standardisierung von Daten für verschiedene Organisationen. Erfahren Sie hier mehr über Data-Governance-Frameworks.

David Harrington

9 min read

-

Ransomware

RansomwareJul 06, 2022

Warum man im Cybersecurity-Bereich immer von einem erfolgreichen Angriff ausgehen sollte

Jedes System, jedes Konto und jede Person kann jederzeit zu einem potenziellen Angriffsvektor werden. Bei einer so großen Angriffsfläche müssen Sie davon ausgehen, dass Angreifer mindestens einen Vektor durchbrechen können.

Yaki Faitelson

4 min read

-

Datensicherheit

DatensicherheitJul 05, 2022

98 wichtige Statistiken zu Datenschutzverletzungen [2022]

Diese Statistiken zu Datenschutzverletzungen aus dem Jahr 2022 befassen sich mit Risiken, Kosten, Präventionsmaßnahmen und mehr. Lesen und analysieren Sie diese Statistiken, um selbst Datenschutzverletzungen zu verhindern.

Rob Sobers

14 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital