Die Varonis Datensicherheits-Plattform wird in einer kommenden Version datenzentrierte Prüfung und Schutz für Nasuni Enterprise File Services ermöglichen. Nasuni ist ein wichtiger Varonis-Partner im wachsenden Markt für Network Attached Storage (NAS) in der hybriden Cloud.

Wenn Sie Nasuni als Hauptkomponente in Ihrer IT-Infrastruktur einsetzen, können Sie hierdurch :

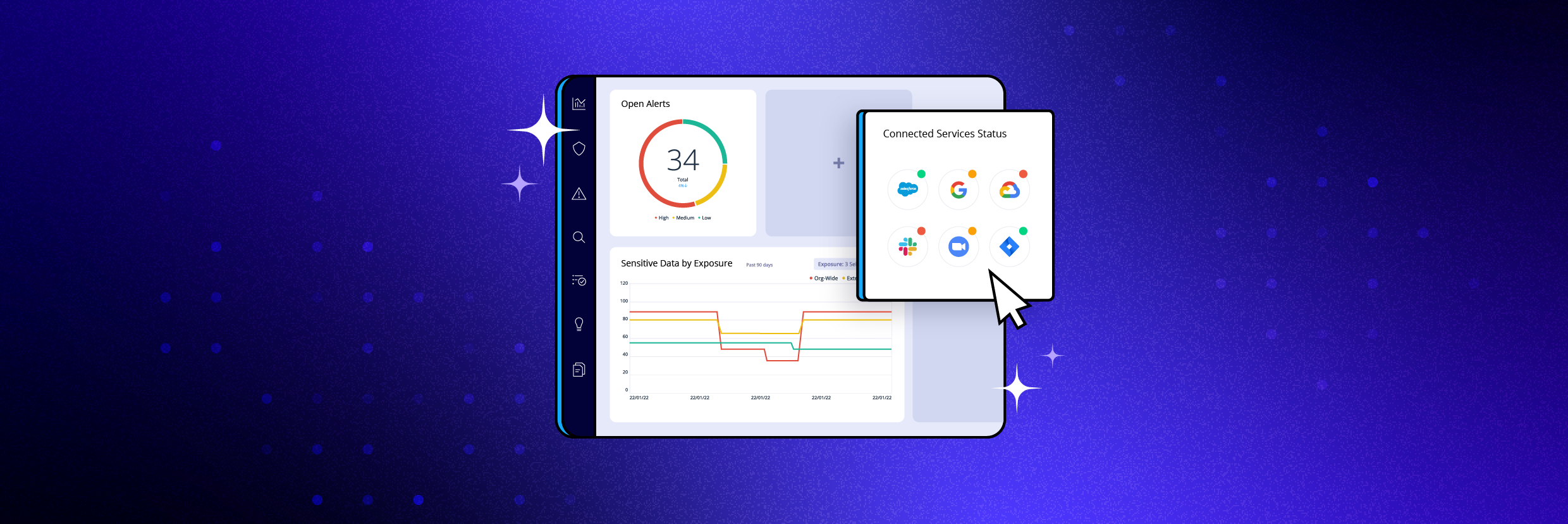

- Sensible, regulierte Dateien finden und klassifizieren

- Verdächtige Aktivitäten wie Ransomware und Insider-Bedrohungen erkennen und entsprechend Warnungen erstellen

- Sicherstellen, dass Dateisysteme und Berechtigungen ausschließlich für die richtigen Personen freigegeben werden

- Einen vollständig durchsuchbaren Audit-Trail für Dateisystemaktivitäten erfassen und analysieren

- Lange nicht genutzte Daten (stale data) automatisch finden und markieren

Varonis verwendet die Nasuni API, um Zugriffe zu analysieren, Dateisysteme und Berechtigungen zu sperren, einen detaillierten Audit-Trail für Compliance und Forensik zu erstellen und die Berichterstellung zu automatisieren. Dadurch erhalten Sie eine beispiellose Transparenz und Sicherheit für Ihre Nasuni Edge Appliances, um Sie vor Insider-Bedrohungen und Cyberangriffen zu schützen.

Demnächst erfahren Sie hier mehr über das offizielle Release unserer Nasuni-Integration. Wenn Sie zu den Ersten gehören möchten, die es ausprobieren, geben Sie uns kurz Bescheid.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.

.jpg)