Das Verständnis der Fortschritte in der Cloud ist für Unternehmen entscheidend, damit sie Cyber-Bedrohungen einen Schritt voraus sein, die Datenintegrität gewährleisten und das Vertrauen der Kunden bewahren können. Mit der Weiterentwicklung der Technologie entwickeln sich auch die Methoden böswilliger Akteure weiter.

Wenn Sie sich über die neuesten Entwicklungen in der Cloud-Sicherheit auf dem Laufenden halten, können Organisationen proaktive Maßnahmen ergreifen, um Schwachstellen zu reduzieren und die allgemeine Sicherheitslage zu verbessern. Dieses Wissen hilft nicht nur beim Schutz sensibler Informationen, sondern unterstützt auch die Einhaltung von sich ständig ändernden Vorschriften und Standards.

Der Aufstieg von Kubernetes in Cloud-Umgebungen

Kubernetes hat sich fest als Eckpfeiler der cloudnativen Bereitstellung etabliert.

Kubernetes, oft als K8s abgekürzt, ist eine Open-Source-Plattform, die entwickelt wurde, um die Bereitstellung, die Skalierung und den Betrieb von Anwendungscontainern zu automatisieren. Diese Container verpacken eine Anwendung und ihre Abhängigkeiten zusammen und stellen sicher, dass sie nahtlos in verschiedenen Umgebungen ausgeführt werden. Kubernetes spielt eine entscheidende Rolle in Cloud-Umgebungen, indem es Container orchestriert, ihren Lebenszyklus verwaltet und eine optimale Ressourcennutzung gewährleistet.

Einer der Hauptgründe, warum Kubernetes ein integraler Bestandteil von Cloud-Umgebungen ist, ist seine Fähigkeit, konsistente und wiederholbare Bereitstellungen bereitzustellen, was entscheidend für die Aufrechterhaltung der Zuverlässigkeit und Skalierbarkeit von Anwendungen ist. Es vereinfacht die komplexen Aufgaben der Verwaltung zahlreicher Container und ermöglicht es Entwicklern so, sich auf die Entwicklung von Funktionen anstatt auf die Verwaltung der Infrastruktur zu konzentrieren. Darüber hinaus unterstützt Kubernetes Selbstheilungsmechanismen wie automatische Neustarts und die Neuplanung fehlgeschlagener Container, was die Ausfallsicherheit von Cloud-Anwendungen erhöht.

Es wird erwartet, dass Kubernetes und das cloudnative Ökosystem im Jahr 2025 weiter wachsen und sich weiterentwickeln werden. Welche Trends sich daraus ergeben werden? Wir haben ein paar Ideen.

Trend #1: Die Rolle der KI in der Cloud

KI-Tools und Analysen werden eine entscheidende Rolle bei der Verbesserung der Cloud-Sicherheit spielen. Der zunehmende Mangel an qualifizierten Fachleuten für Cloud-Sicherheit macht die Automatisierung ebenfalls unverzichtbar. KI-gesteuerte Automatisierung ermöglicht es Teams, die Sicherheit in komplexen Umgebungen mit weniger Ressourcen zu verwalten, wodurch das Risiko menschlicher Fehler verringert wird.

Durch die Automatisierung zeitaufwändiger Prozesse wie der Risikozuordnung und der Identifizierung von vorrangigen Problemen wird KI es den Sicherheitsteams ermöglichen, sich auf Arbeiten mit hoher Wirkung zu konzentrieren.

Beispielsweise sind KI-gesteuerte Bedrohungserkennungssysteme jetzt in der Lage, abnormales Verhalten und potenzielle Bedrohungen in Echtzeit zu identifizieren, wodurch Schäden minimiert werden und die Abhängigkeit von menschlichen Eingriffen verringert wird. Dieser Trend beseitigt die Notwendigkeit, Kubernetes-Cluster zu konfigurieren und zu warten, reduziert den Infrastrukturaufwand und macht Kubernetes für Start-ups und kleinere Unternehmen zugänglich.

Trend #2: Verbesserte Verschlüsselungstechniken

Zum Schutz vertraulicher Informationen in Cloud-Umgebungen sind verbesserte Verschlüsselungstechniken unerlässlich. Die Einführung der Zero Trust Architektur (ZTA) wird weiter zunehmen und sicherstellen, dass jede Zugriffsanforderung, unabhängig von ihrem Ursprung, authentifiziert, autorisiert und verschlüsselt wird.

Mit der zunehmenden Komplexität von Cloud-Umgebungen wird die Sicherung der Lieferkette oberste Priorität haben, um zu verhindern, dass Schwachstellen durch Drittanbieterkomponenten eingeführt werden.

Trend #3: Kubernetes als Ziel für Bedrohungsakteure

Der aktuelle Stand der Kubernetes-Sicherheit konzentriert sich nicht nur auf das Positive. Böswillige Akteure zielen zunehmend auf Kubernetes-API-Endpoints und Datenebenen-Dienste ab, um Fehlkonfigurationen und ungepatchte Schwachstellen auszunutzen. Es ist entscheidend, diese Umgebungen von Anfang an zu sichern, indem strenge Zugriffskontrollen, regelmäßige Aktualisierungen und eine kontinuierliche Überwachung implementiert werden, um den anfänglichen Zugriff durch Angreifer zu verhindern. Sicherheitsteams müssen wachsam bleiben und fortschrittliche Mechanismen zur Bedrohungserkennung und -reaktion einsetzen, um potenzielle Bedrohungen in Echtzeit zu identifizieren und zu entschärfen.

Darüber hinaus hebt der Anstieg von Ransomware als führende Cloud-Bedrohung die Wichtigkeit solider Cloud-Sicherheitspraktiken hervor. Angreifer zielen zunehmend auf Cloud-Umgebungen ab, um Sicherheitslücken auszunutzen und ausgeklügelte Ransomware-Angriffe durchzuführen, um kritische Daten zu verschlüsseln und hohe Lösegeldforderungen zu stellen.

Um diesen Bedrohungen einen Schritt voraus zu sein, müssen Unternehmen einen mehrschichtigen Sicherheitsansatz verfolgen, der regelmäßige Datensicherungen, Endpoint-Sicherheitslösungen und umfassende Pläne zur Reaktion auf Vorfälle umfasst. Indem Unternehmen eine Kultur des Sicherheitsbewusstseins fördern und sicherstellen, dass alle Mitarbeiter in Best Practices geschult werden, können sie das Risiko, Opfer von Ransomware-Angriffen zu werden, erheblich reduzieren.

Trend #4: Alle Augen auf die Sicherheitslage

Kubernetes-Benutzer werden zunehmend sicherer im Umgang mit Clustern, und die Sicherheitsprozesse haben sich weiterentwickelt. Dies wird deutlich durch schnellere Versions-Upgrades, weniger Schwachstellen und eine verbesserte Sicherheitslage der Workloads.

Im Vergleich zum letzten Jahr hat sich die Sicherheitslage der Workloads deutlich verbessert. Die Anzahl der Pods mit hohen Kubernetes-Berechtigungen ist zurückgegangen, was auf eine verbesserte Konfiguration der RBAC-Berechtigungen hinweist. Trotz der Einführung neuer Sicherheitsfunktionen bleibt ihre Annahme langsam. Unternehmen müssen der Implementierung dieser Funktionen Priorität einräumen, um ihre Sicherheitslage zu verbessern. Andernfalls machen sie sich angreifbar für Angriffe und riskieren finanzielle Folgen.

Die Bedeutung der Cloud-Sicherheit

In einer Zeit, in der Cloud-Infrastrukturen immer komplexer werden, ist der Bedarf an effizienten, automatisierten Lösungen zur Verwaltung der Sicherheit im großen Maßstab enorm. Während wir uns in dieser sich entwickelnden Landschaft und mit den neuen Trends zurechtfinden, ist es wichtig, informiert zu bleiben und proaktiv robuste Cloud-Sicherheitsmaßnahmen zu implementieren.

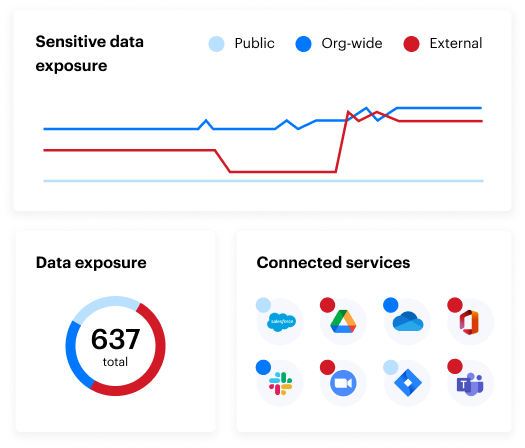

Wir bei Varonis haben es uns zur Aufgabe gemacht, Unternehmen dabei zu unterstützen, ihre Cloud-Umgebungen zu sichern und ihre wertvollen Daten zu schützen, wo auch immer sich diese befinden.

Wie Sie wissen, verwaltet Kubernetes containerisierte Anwendungen, es bringt jedoch einige Herausforderungen mit sich, die Standard-Sicherheitsmaßnahmen möglicherweise nicht gut bewältigen können. Varonis kann Ihnen einen klaren Überblick über die Konfigurationen und Aktivitäten Ihrer Kubernetes-Umgebung geben, Probleme erkennen sowie sicherstellen, dass alle Sicherheitsrichtlinien eingehalten werden. Mit unseren KI-gestützten Analysen erkennt und behebt Varonis Risiken im Zusammenhang mit Fehlkonfigurationen oder potenziellen Sicherheitsverletzungen und sorgt so für die Sicherheit Ihrer cloudnativen Apps.

Darüber hinaus erleichtert Varonis Ihnen die Verwaltung von Berechtigungen und Zugriffskontrollen in Ihren Kubernetes-Clustern, wodurch die Zahl nicht autorisierter Zugriffe verringert wird. Indem Varonis kontinuierlich überwacht, wer auf Ihre Daten zugreift, wird sichergestellt, dass nur die berechtigten Personen vertrauliche Informationen einsehen können, was dazu beiträgt, Datenlecks und -verletzungen zu verhindern.

Wenn Sie darauf warten, dass ein Datenverstoß eintritt, ist es zu spät. Stärken Sie noch heute Ihre Cloud-Sicherheit und bleiben Sie mit Varonis neuen Bedrohungen immer einen Schritt voraus. Erfahren Sie mehr über unsere umfassenden Cloud-Sicherheitslösungen und nutzen Sie unsere kostenlose Datenrisikobeurteilung, um Ihre digitalen Werte zu schützen.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.