2013 startete Latanya Sweeney, FTC-Chef-Technologin und eine führende Expertin auf dem Gebiet des Datenschutzes, zusammen mit ihrem Team ein Projekt, um zu dokumentieren, welche Wege Daten aus dem Gesundheitswesen nehmen. Wer sie kauft, verkauft oder weitergibt. Die beunruhigende Tatsache, die zu Tage getreten ist: Wer genau zu welchem Zeitpunkt Zugriff auf diese Daten hatte, war nicht nur unklar, sondern auch sehr schwierig nachzuvollziehen. Auf Basis der erhobenen Daten erstellte Sweeneys Team eine Visualisierung (Data Map) von Zugriffen und Verbindungswegen der Patientendaten.

Eine gestrichelte Linie bedeutet, dass anonymisierte Daten weitergegeben wurden – hier wurden bspw. der Name, die Adresse oder die Sozialversicherungsnummer entfernt. Durchgezogene Linien bedeuten, dass diese Informationen nicht entfernt wurden.

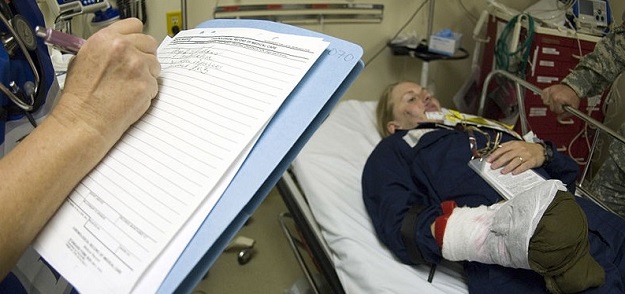

Nachdem diese Daten abschließend zugeordnet worden waren, nahm man sich als nächstes Thema der zentralen Nachforschungen die Entlassungsdaten der Patienten vor. Sweeney und ihr Team stellten dabei fest, dass Krankenhäuser per Gesetz dazu verpflichtet sind, Informationen zu Diagnosen, Behandlungen und Zahlungen von jedem Krankenhausbesuch weiterzuleiten. In einigen US-Staaten leiten Ärzte diese Informationen sogar nach jedem Arztbesuch weiter. Der Staat wiederum kann dann Variationen der Daten verkaufen.

Die Weitergabe dieser Daten bietet einige wertvolle Informationen, durchaus zum Wohle der Gesellschaft. Staaten können solche Gesundheitsdaten analysieren, um rechtliche Vorgaben wie auch die gesamtgesellschaftliche Gesundheit zu verbessern, aber auch um Schwankungen und Trends bewerten. All das kann zu einer besseren Patientenversorgung beitragen. Als Sweeney und ihr Team das Ganze jedoch aus der Datenschutzperspektive betrachteten, fiel ein Punkt besonders ins Auge: Nur drei von den 33 Staaten, die Patientendaten weitergegeben haben oder verkauften, waren HIPAA-konform. Staaten werden, wenn es um solche Datenregelungen geht nicht als diesen Richtlinien unterliegende Einrichtungen hinzugezählt und fallen somit fallen sie nicht unter die Anonymisierungspflicht gemäß HIPAA.

Datenströme in Unternehmen, die HIPAA nicht unterliegen.

Das Experiment mit den Entlassungsdaten

Ein interessanter und überraschender Datenpfad in der Karte belegt, dass Patientendaten an die zuständigen Ärzten geleitet worden sind und die von ihnen ausgestellten Entlassungspapiere dann möglicherweise bei Finanzinstitutionen landeten.

Sweeney gibt dazu ein Beispiel: “Es gab einen Artikel im New England Journal of Medicine, der über einen Banker berichtete, der die Daten von Krebspatienten dazu benutzte, um herauszufinden ob Hypotheken oder Kredite bei ihrer Bank vorliegen. Je nachdem hat er dann die Kreditwürdigkeit der Betroffenen sozusagen justiert.“

Der beschriebene Datenpfad machte das Team skeptisch und die Forscher beschlossen, ein eigenes Experiment zu starten. So kauften sie im Juni 2013 Entlassungsdaten aus dem Jahr 2011 im Wert von 50 US-Dollar vom Staat Washington. Dabei fanden Sie heraus, dass diese Daten nahezu alle Krankenhausaufenthalte im Staat Washington für das betreffende Jahr enthielten. Inklusive sensibler Daten wie Postleitzahl, Alter, Diagnosen, Behandlungen, Krankenhausname und einer Zusammenfassung der angefallenen Kosten.

Außerdem konnte Sweeney auch anonymisierte Patientendaten entschlüsseln: Dazu benutzte Sie beispielsweise lokale Zeitungsberichte oder öffentlich zugängliche Aufnahmen. Wie Sweeney dabei genau vorgegangen ist, können Sie in diesem Artikel nachlesen. Stimmten die Informationen aus den lokalen Medien mit öffentlich zugänglichen Aufzeichnungen überein, konnte die Datenschutzexpertin nicht nur den Namen des Patienten, sondern auch Informationen zum Wohnort und den Grund des Krankenhausaufenthaltes herausfinden.

Mit diesen drei Informationsquellen – Entlassungsdaten, Zeitungsartikel und öffentlichen Aufzeichnungen – konnte Sweeney rund 43 Prozent der persönlichen Informationen mit Hilfe der staatlich vergebenen Informationen herausfiltern. Diese Informationen betrafen auch hochkarätige Personen des öffentlichen Lebens wie Politiker, Profisportler oder erfolgreiche Geschäftsleute.

Nach Bekanntwerden der Forschungsergebnisse verabschiedete der Staat Washington ein Gesetz, um die Sicherheit der öffentlich zugänglichen Datenbanken zu verbessern. Sobald Daten von staatlichen Behörden weitergeleitet werden, fordert das neue Gesetz die jeweiligen Dritten auf, ein Datenschutzabkommen zu unterschreiben und die Re-Identifizierung der anonymisierten Daten zu unterlassen.

Was wir daraus lernen

Das Experiment belegt einige harte Fakten zu Entlassungsdaten:

- Anonymisierte, sensible Patientendaten können leicht re-identifiziert werden.

- Niemand weiß wirklich, wie viele Unternehmen schlussendlich Patientendaten erhalten.

- Patienten geben ihre Daten an Krankenhäuser, Staaten und andere Organisationen, haben aber keine Ahnung, welche dieser Daten an Dritte weitergeleitet werden.

Und es wirft komplizierte Fragen mit komplizierten Antworten auf:

- Wie viel ist die Vertraulichkeit von Patientendaten wert?

- Wie kann ein Patient seine Daten kontrollieren, wenn diese für zahlreiche weitere Organisationen zugänglich sind beziehungsweise aktiv geteilt werden?

- Wie kann man den Zugriff auf Patientendaten so beschränken, dass nur diejenigen diese Daten bekommen, die sie auch wirklich benötigen?

Wie ist Ihre Meinung? Kommentieren Sie hier.

The post HIPAA-Schlupflöcher lassen Gesundheitsdaten wandern appeared first on Varonis Deutsch.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.