Varonis Edge, DSGVO-Bedrohungsmodelle, Geolokalisierung und mehr

Zum Einstieg in das neue Jahr bringen wir eine grossartige neue Beta-Version heraus, die wir mit Ihnen teilen wollen. Die Beta-Version der Varonis Datensicherheitsplattform 6.4.100 ist zu Monatsbeginn verfügbar geworden. Ich möchte Ihnen hier einige der Highlights vorstellen:

Varonis Edge

Wir hatten Varonis Edge bereits im November angekündigt, und würden uns jetzt freuen, wenn Sie es ausprobieren. Nach Jahrzehnten des Schutzes zentraler Datenspeicher erweitern wir denselben Ansatz zum Datenschutz auf den Perimeter: Durch die Analyse von Geräten wie DNS und VPN und Web-Proxies werden Angriffe wie Malware, APT-Infiltration und -Exfiltration erkannt. Mit Edge können Sie Ereignisse und Warnmeldungen vom Perimeter mit den auf Ihre Daten bezogenen Meldungen und Ereignissen korrelieren.

Wir haben neue Bedrohungsmodelle für diese Perimeter-Geräte entwickelt: Mit ihnen sind Sie auf für den Datenschutz relevante Ereignisse wie Brute-Force-Angriffe, DNS-Tunneling, Credential-Stuffing und andere Angriffe vorbereitet.

Klassifizierung

Aufgrund der großen Nachfrage haben wir unsere Datenklassifizierungs-Engine (ehemals Datenklassifizierungsstruktur) um neue Klassifikationskategorien erweitert. Wir liefern Ihnen vier vordefinierte Kategorien für den sofortigen Einsatz, die Sie bei der Identifizierung und Entdeckung von PII-, PHI-, PCI- und DSGVO-Daten unterstützen.

DSGVO-Bedrohungsmodelle

Mit über 250 einzigartigen Mustern zur Identifizierung und Klassifizierung von Daten aus der EU, die unter die kommende Datenschutz-Grundverordnung (DSGVO) fallen, machen wir es Ihnen einfacher als je zuvor, den Weg dieser Daten nach ihrer Identifizierung zu verfolgen. Mit speziellen DSGVO-Bedrohungsmodellen können Sie nicht nur von der Verordnung betroffene Daten identifizieren, sondern diese auch überwachen und verfolgen, wenn sie Gegenstand verdächtiger Aktivitäten werden: angefangen bei ungewöhnlichen Zugriffen durch Dienste auf atypische Ordner mit DSGVO-Daten bis hin zu Gruppen mit globalen Zugriffsrechten, die einem Ordner mit einem signifikanten DSGVO-Datenbestand hinzugefügt wurden, und darüber hinaus.

Geolokalisierung

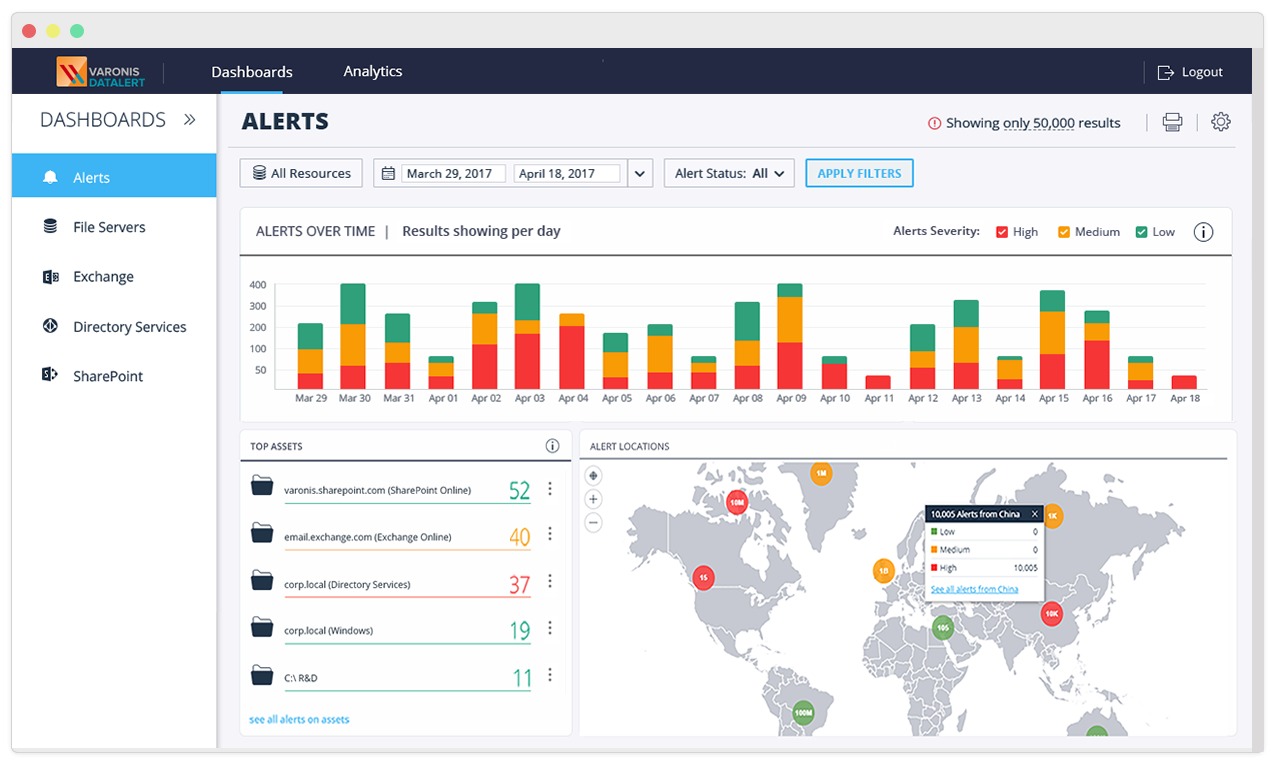

Jeder mag eine Karte – und DatAlert verfolgt nun Cyberangriffe zum Ursprungsort zurück und warnt Sie, wenn ein auffälliger Zugriff auf Ihre Daten von einem neuen oder ungewöhnlichen physischen Ort kommt – durch Geolokalisierung. Neue Bedrohungsmodelle verfolgen nicht nachvollziehbares Geohopping, Aktivitäten von Standorten, die auf einer Schwarzen Liste stehen, und Aktivitäten von neuen geografischen Standorten.

Das DatAlert-Webinterface wurde um Karten und Geolokalisierung erweitert, so dass Sie auf einen Blick sehen können, was vor sich geht – und wo.

Andere bemerkenswerte Updates:

- HPE 3PAR-Support

- Erweiterungen der DatAlert-Suchfunktionalität: vordefinierte Suchen, gespeicherte Suchen und vieles mehr

- Verbesserte Performance und Unterstützung für inkrementelle Suchergebnisse

- AD-Prüfung und Erfassung für Office 365 Azure

- Erweiterte Funktionen bei AD-Authentifizierungsereignissen

- Automation-Engine: Unterstützung für die Mehrfachauswahl von OEs für neue Auflösung nach Gruppe/Dateiserver

- DataPrivilege-API nach Anfrage und Eigentümer unterstützt jetzt sowohl Windows als auch SharePoint

- Das Berichtswesen unterstützt jetzt relative Vergleiche für alle Datumsfilter

Möchten Sie das ganze in Aktion sehen? Vereinbaren Sie eine persönliche Demo und fragen Sie nach den aktuellen Funktionsmerkmalen.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.