Amazon Web Services (AWS) ist eine der umfassendsten und am meisten verwendeten Cloud-Plattformen der Welt. Unternehmen verlassen sich auf AWS für das Hosting ihrer Cloud-Infrastruktur und auf den Simple Storage Service (S3) für die Speicherung sensitiver und kritischer Daten.

Bei so vielen Optionen für Identitätsmanagement, Berechtigungsstufen und Zugriffskontrollen ist es oft extrem schwierig, AWS-Umgebungen und die darin enthaltenen Daten zu sichern – selbst mit den integrierten Sicherheitsfunktionen von Amazon.

Hier kommt Varonis for AWS ins Spiel. Als AWS-Partner erweitern wir die native Sicherheit von AWS und bieten eine zentrale Plattform für die Sicherung von AWS S3, EC2 und IAM sowie Ihres SaaS- und IaaS-Ökosystems insgesamt.

Mit Varonis for AWS können Sie sehen, wo sensitive Daten in Ihren S3-Buckets gespeichert sind, wo sie übermäßig exponiert sind (entweder durch überhöhte Berechtigungen/Freigaben oder durch Fehlkonfigurationen), und ob sie gefährdet sind.

Die neueste Version unserer Plattform bietet spannende Funktionen, darunter die folgenden Möglichkeiten:

- Erkennung und Klassifizierung sensitiver Daten, die in S3-Buckets gespeichert sind:

Ermitteln Sie automatisch, wo sich sensitive und regulierte Daten in Ihren AWS-S3-Buckets befinden. - Prävention der Offenlegung von Daten in AWS:

Erkennen Sie einfach, wo sensitive Daten für zu viele Benutzer – einschließlich externer Benutzer – offenliegen, und schränken Sie übermäßigen Zugriff effektiv ein. - Lokalisierung von AWS-Fehlkonfigurationen:

Erkennen Sie unternehmensweite Konfigurationsprobleme und Schwachstellen, durch die Ihr Unternehmen gefährdet ist. - Erkennen und untersuchen Sie Bedrohungen in AWS und im gesamten Cloud-Ökosystem:

Erhalten Sie Alarme zu verdächtigem Benutzerverhalten, beispielsweise übermäßige Löschungen von Buckets oder die Deaktivierung von MFA.

Lesen Sie weiter, um mehr darüber zu erfahren, wie Sie AWS mit diesen Funktionen umfassen schützen können.

Klassifizieren Sie sensitive Daten, die in S3-Buckets gespeichert sind.

Mit dieser neuen Version bringen wir Varonis’ kampferprobte Classification Engine mit ihren hochpräzisen Ergebnissen zu Ihren S3-Buckets.

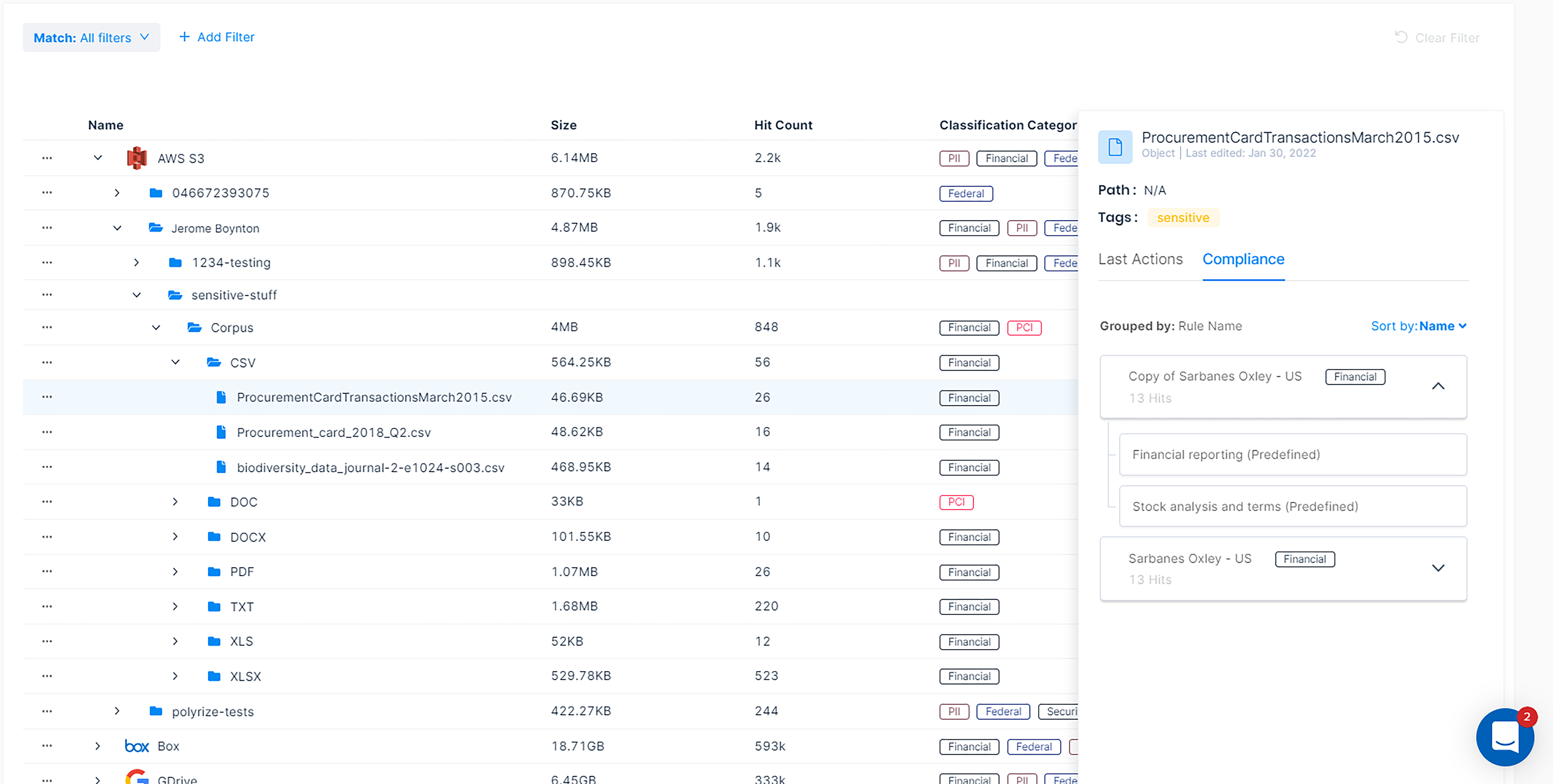

Mit Varonis können Sie leicht nachvollziehen, wo sich Ihre sensitiven Daten innerhalb von S3 befinden, indem Sie die Inhalte Ihrer Buckets in einen einfach zu navigierenden Dateibaum aufschlüsseln. Wir zeigen Ihnen genau, welche Buckets zu welchem Benutzer gehören, welche Arten von vertraulichen Daten sich darin befinden und wie viele sensitive Daten in jedem Bucket sind.

S3-Bucket-Dateibaumansicht und Klassifizierungsergebnisse

S3-Bucket-Dateibaumansicht und Klassifizierungsergebnisse

Varonis’ Classification Engine geht über reguläre Ausdrücke hinaus und enthält sofort einsatzbereite Datenbanken mit bekannten Positiv-Werten, Proximity-Matching, negativen Schlüsselwörtern und algorithmischer Verifizierung zur Generierung hochpräziser Ergebnisse. So sehen Sie nicht nur, dass eine Datei Finanzdaten enthält, sondern auch, welche Art von Finanzdaten das sind.

Zusätzlich zu einer großen Beispielbibliothek, die mehrere gesetzliche Vorschriften wie DSGVO, SOX, HIPAA, PCI-DSS, GLBA und CCPA umfasst (um nur einige zu nennen), bieten wir auch korrelierte, integrierte Richtlinien, die jeden Zufall aus dem Identifikationsprozess entfernen.

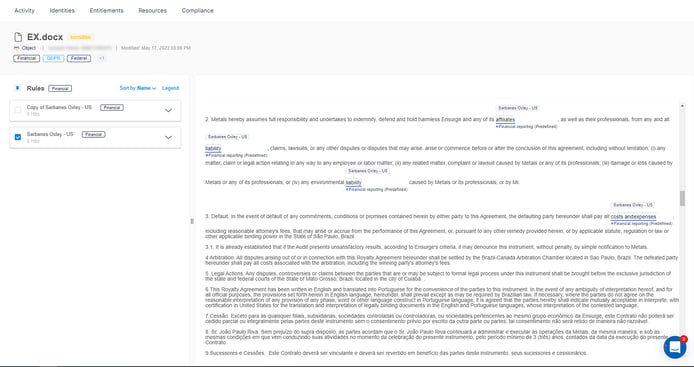

Sie können sogar in eine bestimmte Datei hineinschauen, um genau zu sehen, wo vertrauliche Daten erkannt werden. Wir rufen den Inhalt der Datei mit nur einem Klick ab, markieren Klassifizierungsergebnisse mit übersichtlicher Farbcodierung und Filterung und schreddern dann den Inhalt der Datei, nachdem Sie die Ergebnisse überprüft haben.

Sehen Sie genau, wo sich sensitive Daten in Ihren S3-Buckets befinden.

Sehen Sie genau, wo sich sensitive Daten in Ihren S3-Buckets befinden.

Konfigurieren Sie Ihren Klassifizierungsbereich.

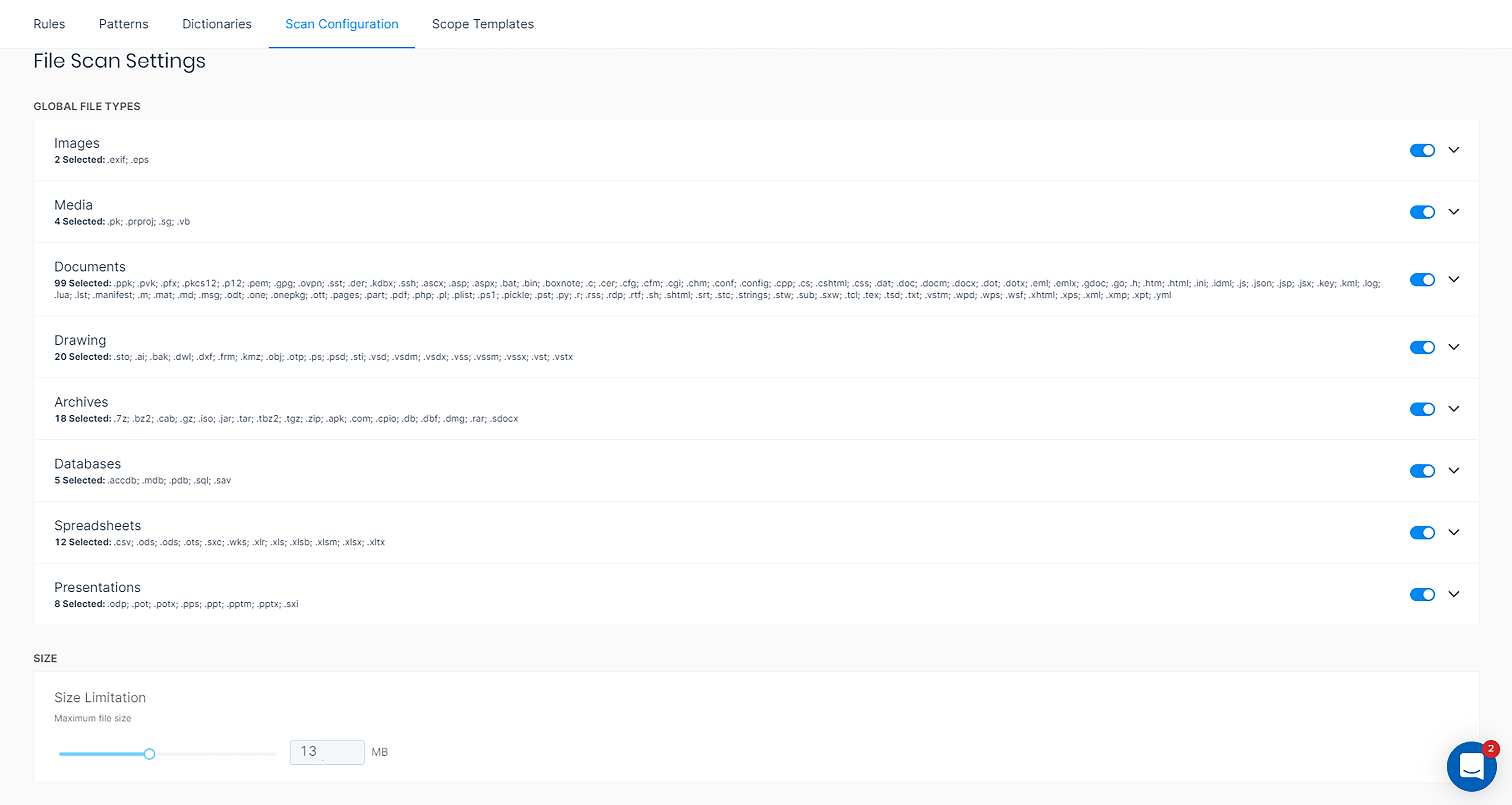

S3-Buckets können enorm groß sein – und mit unvorhersehbarer Geschwindigkeit wachsen. Mit Varonis können Sie jetzt den Umfang der Klassifizierung steuern, um noch schnellere Ergebnisse und geringere Verarbeitungslasten zu erzielen.

Sie können Ihre Scans einschränken anhand:

- Bestimmter Buckets

- Bestimmter Objekte

- Bestimmter Regionen

- des Dateityps

- Der Dateigröße

Konfigurieren Sie Ihren Klassifizierungsumfang nach Dateityp oder -größe.

Konfigurieren Sie Ihren Klassifizierungsumfang nach Dateityp oder -größe.

Varonis und Amazon Macie im Vergleich

Das integrierte Klassifizierungstool von AWS, Amazon Macie, leistet oft hervorragende Arbeit. Je nach Anwendungsfall reicht es aber möglicherweise nicht aus. Amazon Macie ist exklusiv für die Klassifizierung von Daten in AWS S3 vorgesehen und kann nicht auf zusätzliche Cloud-Dienste wie Google Workspace, Box oder Salesforce erweitert werden. Wenn Sie eine Klassifizierung für eine dieser anderen Plattformen benötigen, ist ein anderes Klassifizierungstool erforderlich.

Mit Macie allein kann es schwierig sein zu verstehen, wo Buckets gefährdet sind — die Software kann erkennen, ob ein Bucket öffentlich zugänglich gemacht wurde, aber um genau zu verstehen, wer Zugriff darauf hat und was er oder sie tun kann, muss man Zeit darauf verwenden, diese Informationen mit Konten und Rollen in AWS IAM zu korrelieren.

Mit Varonis können Sie einfach verstehen, wer in Ihrem Cloud-Ökosystem Zugriff auf Ihre sensitiven Daten hat. Mit einem einfachen Klick auf eine Schaltfläche können Sie visualisieren, wo sensitive Daten in Ihren S3-Buckets konzentriert sind, wer Zugriff hat und was sie mit diesen Daten tun.

Verhindern Sie Datengefährdung in AWS.

AWS bietet Administratoren die Möglichkeit, Rollen zu verwalten und den Zugriff über Access Control Lists (ACL) und rollenbasierte Zugriffssteuerung (Role-Based Access Controls, RBAC) zu steuern. Mit mehreren Rollen und Berechtigungssätzen kann die Konfiguration des Datenzugriffs jedoch unglaublich komplex werden, wodurch es schwierig wird, übermäßigen Datenzugriff zu erkennen.

Mit Varonis muss man nicht mehr manuell identifizieren, wer Zugriff auf kritische AWS-Daten hat und welche effektiven Berechtigungen diese Personen haben. Entdecken Sie schnell extern freigegebene und öffentlich zugängliche AWS-Buckets oder EC2-Instanzen, ohne manuell unzählige Benutzer, Rollen, Gruppen und Richtlinien durchsuchen zu müssen.

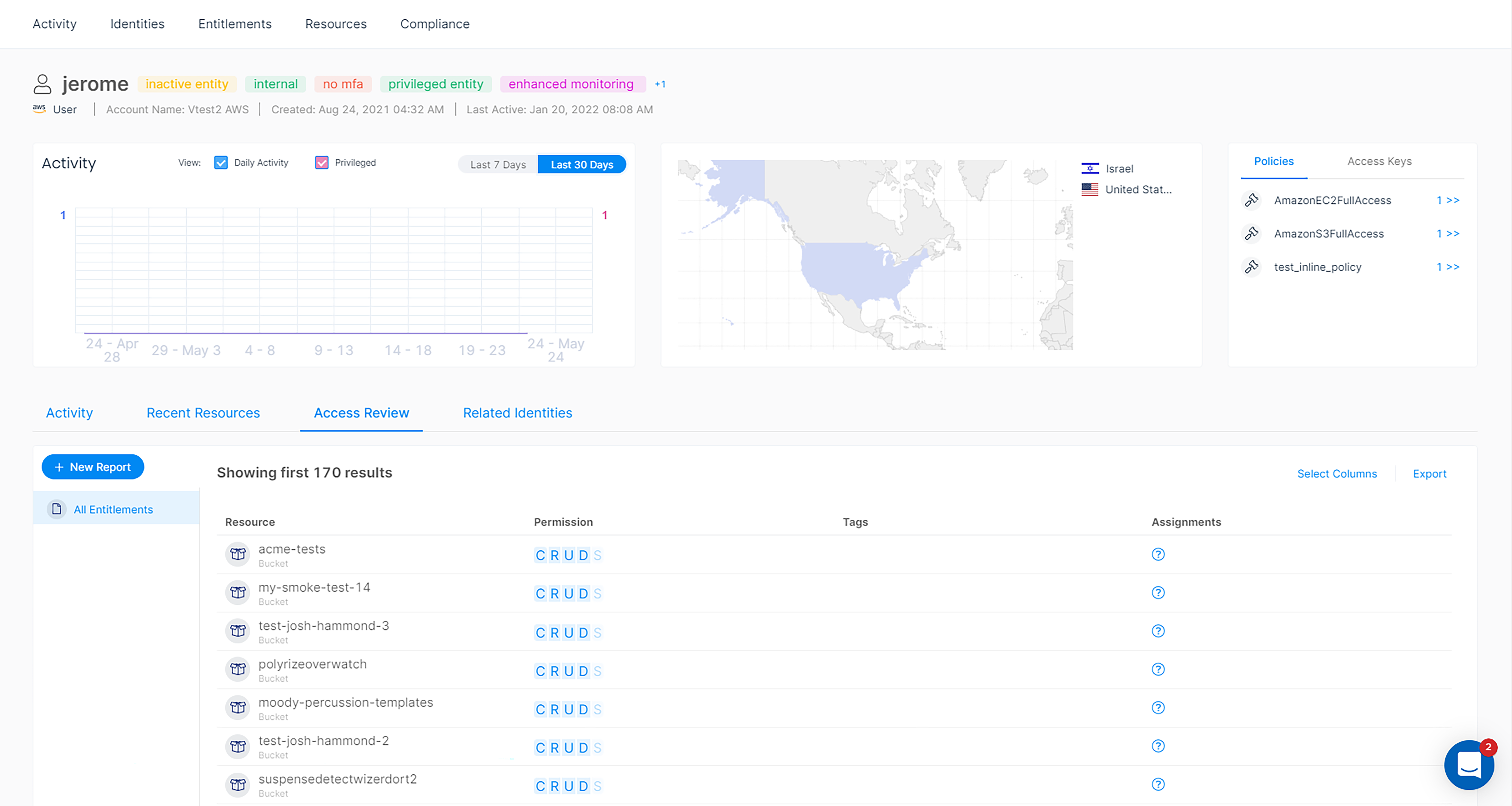

Wirksame Berechtigungen

Varonis ordnet den Zugriff auf Ihre AWS-Daten automatisch zu und normalisiert die Berechtigungen auf allen unterstützten SaaS- und IaaS-Plattformen in ein einfaches CRUDS-Modell (Erstellen, Lesen, Aktualisieren, Löschen und Freigeben). So erhalten Sie einen Echtzeiteinblick in effektive Berechtigungen – einschließlich derjenigen, die externen Benutzern gewährt wurden.

Zeigen Sie ganz einfach alles an, worauf ein Benutzer in AWS zugreifen kann.

Zeigen Sie ganz einfach alles an, worauf ein Benutzer in AWS zugreifen kann.

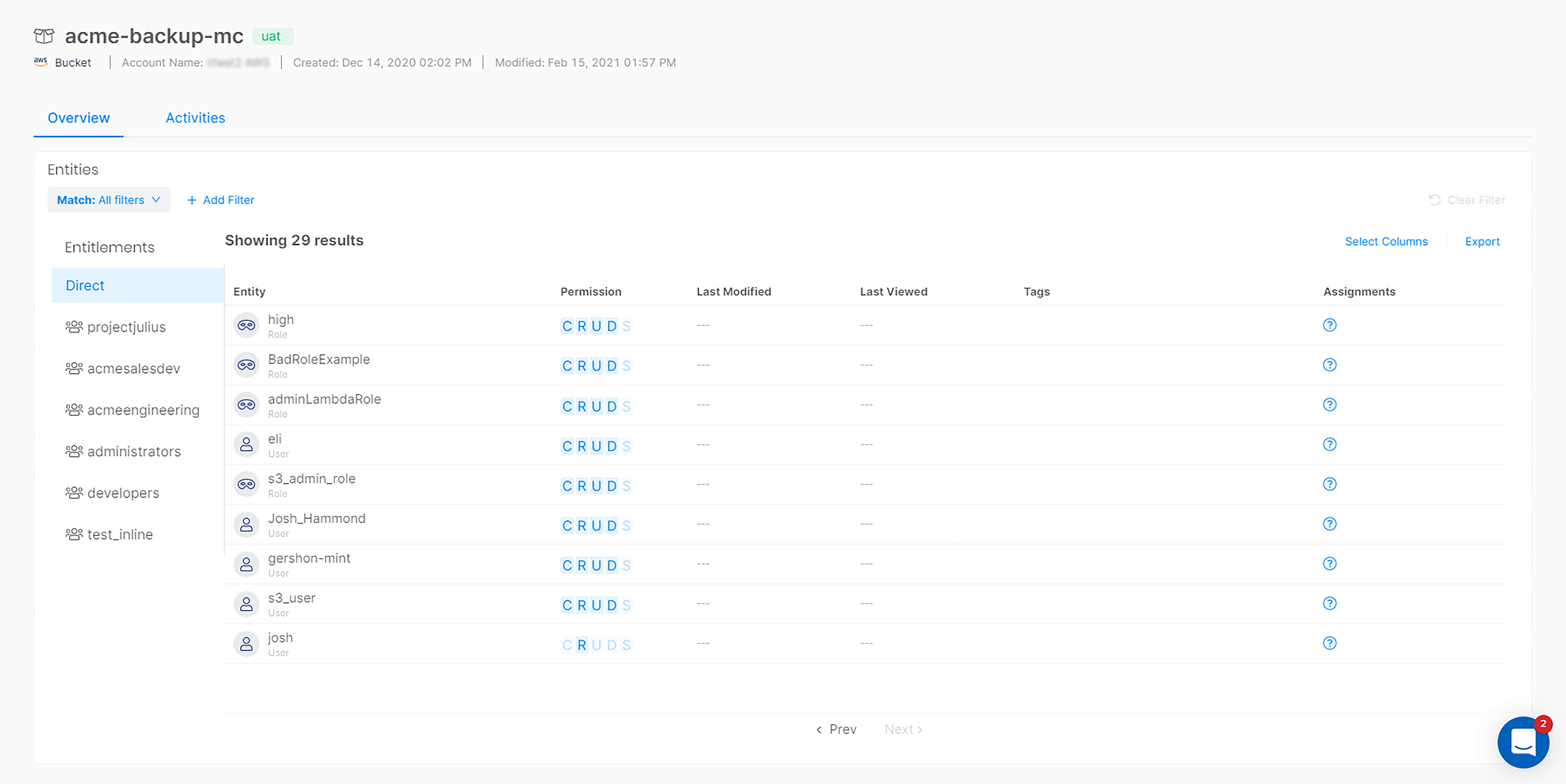

Dank der bidirektionalen Ansicht der Berechtigungen können Sie mit einem einfachen Klick auf eine Schaltfläche nicht nur alle Daten sehen, auf die ein einzelner Benutzer Zugriff hat, sondern auch sehen, wer auf einen bestimmten Bucket zugreifen kann.

Zeigen Sie alle Benutzer- und Entitätsberechtigungen für jeden S3-Bucket an.

Zeigen Sie alle Benutzer- und Entitätsberechtigungen für jeden S3-Bucket an.

Unbefugter Datenzugriff

Wenn jemand das Unternehmen verlässt, sollten Sie sicherstellen, dass er oder sie nicht mehr auf Ihre Unternehmensdaten zugreifen kann. Schockierend ist, dass drei von vier ehemaligen Auftragnehmern auch dann nach noch auf sensitive Daten zugreifen können, wenn sie das Unternehmen bereits verlassen haben. Varonis verknüpft Identitäten plattformübergreifend und hilft Ihnen zu erkennen, ob Lücken beim Offboarding vorliegen, ob persönliche Konten unzulässig genutzt werden oder ob andere Compliance-Verstöße auftreten.

Varonis verknüpft zugehörige Identitäten automatisch miteinander.

Varonis verknüpft zugehörige Identitäten automatisch miteinander.

Finden Sie Fehlkonfigurationen.

Übermäßige Berechtigungen sind eine der Hauptursachen für die Gefährdung sensitiver Daten. Eine einzige systemweite Fehlkonfiguration kann jedoch auch Ihre gesamte AWS-Umgebung gefährden.

Von Administratoren ohne MFA bis hin zu S3-Buckets ohne Audit Trail hebt Varonis solche Fehlkonfigurationen im Insights Dashboard für das Sicherheitslagenmanagement hervor. Unser Dashboard zeigt Empfehlungen, wie Sie solche Fehlkonfigurationen schnell beheben und Ihre Sicherheitslage verbessern können.

Das Insights Dashboard hebt Fehlkonfigurationen hervor, die AWS gefährden können.

Das Insights Dashboard hebt Fehlkonfigurationen hervor, die AWS gefährden können.

Das Insights Dashboard umfasst die Forschungsergebnisse unseres erfahrenen Forschungsteams für Cybersicherheit. So kann Varonis Ihre Umgebung jedes Mal scannen, wenn wir ein neues potenzielles Konfigurationsrisiko entdecken, und Sie alarmieren, sofern wir glauben, dass Sie gefährdet sein könnten.

Erkennen und untersuchen Sie Bedrohungen in AWS.

Zu wissen, wo Sie sensitive Daten haben und wer darauf zugreifen kann, ist ein wichtiger erster Schritt zur Sicherung Ihrer Cloud-Umgebung. Um Bedrohungen zu erkennen, müssen Sie jedoch überwachen, was Benutzer mit diesen Daten tun.

Erkennen Sie ungewöhnliche Aktivitäten in AWS.

Varonis überwacht genauestens die Ressourcen- und Datenaktivitäten in S3, IAM und EC2. Durch unsere vielen standardmäßigen oder benutzerdefinierten Warnrichtlinien, die Sie anpassen können, werden Sie über jedes verdächtige oder böswillige Verhalten in AWS und Ihrer SaaS-Umgebung allgemein informiert.

Dazu gehören unbefugter Datenzugriff, riskantes Freigabeverhalten, S3-Buckets, die öffentlich gemacht werden, veraltete Auftragnehmerkonten, die wieder aktiv werden, sowie andere Aktivitäten, die Ihre Daten gefährden könnten.

Das Alarm-Dashboard zeigt riskante Aktivitäten in Ihrem gesamten SaaS-Ökosystem an.

Das Alarm-Dashboard zeigt riskante Aktivitäten in Ihrem gesamten SaaS-Ökosystem an.

Entlarven Sie übernommene Rollen (Assumed Roles)

Die Verwendung von übernommenen Rollen ist in AWS zu einer sehr beliebten Praxis geworden. Administratoren können Benutzern Zugriff auf diese Rollen gewähren, um ihnen vorübergehend erhöhte Berechtigungen zu erteilen. Leider können diese Rollen auch von böswilligen Akteuren genutzt werden, um ihre Aktivitäten in AWS zu verschleiern. Wenn Sie die Aktionen eines temporären Administrators in AWS ohne Varonis untersuchen, sehen Sie nur die Rolle im Audit Trail von AWS, nicht den Namen der Person oder Organisation, die daran gebunden ist.

Ein „vertrauenswürdiger“ Insider oder ein externer Angreifer kann mithilfe einer ausgeklügelten Social-Engineering-Kampagne einen Administrator davon überzeugen, ihm Zugriff auf eine dieser Rollen zu gewähren – sie kann dann verwendet werden, um erweiterte Berechtigungen zu erhalten, ihr Konto zu maskieren und sich unter den anderen übernommenen Rollen in AWS zu verstecken, um Angriffe durchzuführen. Solche Angriffe sind oft sehr schwierig zu untersuchen.

Varonis kann diese vorübergehend übernommenen Rollen den jeweiligen Benutzern und Entitäten zuordnen, sodass Sie erkennen können, wer hinter diesen Aktionen in AWS steckt.

Sehen Sie den Benutzer hinter der temporären Rolle und ihren Aktionen.

Sehen Sie den Benutzer hinter der temporären Rolle und ihren Aktionen.

Untersuchen Sie Alarme in Ihrem gesamten SaaS-Ökosystem.

Aus einem Alarm heraus können Sie ganz einfach eine Cloud-übergreifende Untersuchung beginnen. Sie können tiefer in die Aktivitäten dieses Benutzers sowohl in AWS als auch in SaaS-Apps eintauchen, um festzustellen, auf welche Daten zugegriffen wurde.

Varonis bietet einen vollständigen, für Menschen lesbaren Audit Trail der Datenaktivität. Auf diese Weise lässt sich während der Untersuchung einfach identifizieren, welche Aktionen auf den verschiedenen AWS-Services vorgenommen wurden, von wem und wann. Darüber hinaus erhalten Sie eine Vielzahl weiterer Informationen, die für die Untersuchung von Nutzen sein können, etwa die IP-Adresse, das Land und den Aktionstyp.

Cloud-übergreifender Audit Trail von Ereignissen

Cloud-übergreifender Audit Trail von Ereignissen

Verbessern Sie Ihre AWS-Sicherheit mit Varonis.

Varonis for AWS bietet Ihnen eine kritische Schutzebene über AWS, S3 und Ihrer SaaS-Umgebung allgemein. Finden Sie einfach sensitive Daten, ermitteln Sie, wer darauf zugreifen kann und wo sie offengelegt werden könnten, und überwachen Sie diese Daten auf verdächtige Aktivitäten und potenzielle Bedrohungen.

Wenn Sie DatAdvantage Cloud for AWS selbst ausprobieren möchten, melden Sie sich für eine kostenlose Datenrisikobewertung mit unseren Cloud-Experten an. Dort können Sie erfahren, wo Ihre SaaS- und IaaS-Umgebungen möglicherweise gefährdet sind.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.