Laut Gartner werden bis 2025 mehr als 99 % aller Cloud-Vorfälle durch vermeidbare Fehlkonfigurationen oder Fehler von Endbenutzern entstehen.

Da SaaS- und IaaS-Anwendungen extrem schnell neue Funktionen hinzufügen, lässt sich oft nur schwer sicherstellen, dass sie immer richtig konfiguriert sind. Große Unternehmen setzen im Schnitt 187 verschiedene SaaS-Anwendungen ein. Dementsprechend können Sicherheits- und Compliance-Teams ganze Monate damit verbringen, ihr Cloud-Sicherheitsrisiko zu lokalisieren und zu verstehen.

Mit dem Automatisierten Posture Management von Varonis können Sie jetzt Erkenntnisse aus Ihrer gesamten Cloud-Umgebung überprüfen und mit einem einzigen Klick Sicherheitsrisiken und nicht konforme Konfigurationen automatisch beheben.

Mehr als herkömmliches SSPM und CSPM

Herkömmliche Lösungen für das Security Posture Management sind gut darin, SaaS- und IaaS-Fehler zu finden und Ihnen zu zeigen, wo Ihre Konfigurationen von einschlägigen Best Practices abweichen. Außerdem bieten sie Empfehlungen und Anweisungen, um solche Probleme zu beheben. Was sie jedoch nicht bieten, ist eine einfache, unkomplizierte Möglichkeit, die entdeckten Probleme zu lösen.

Ein-Klick-Behebung zur automatischen Verbesserung Ihrer Sicherheitslage

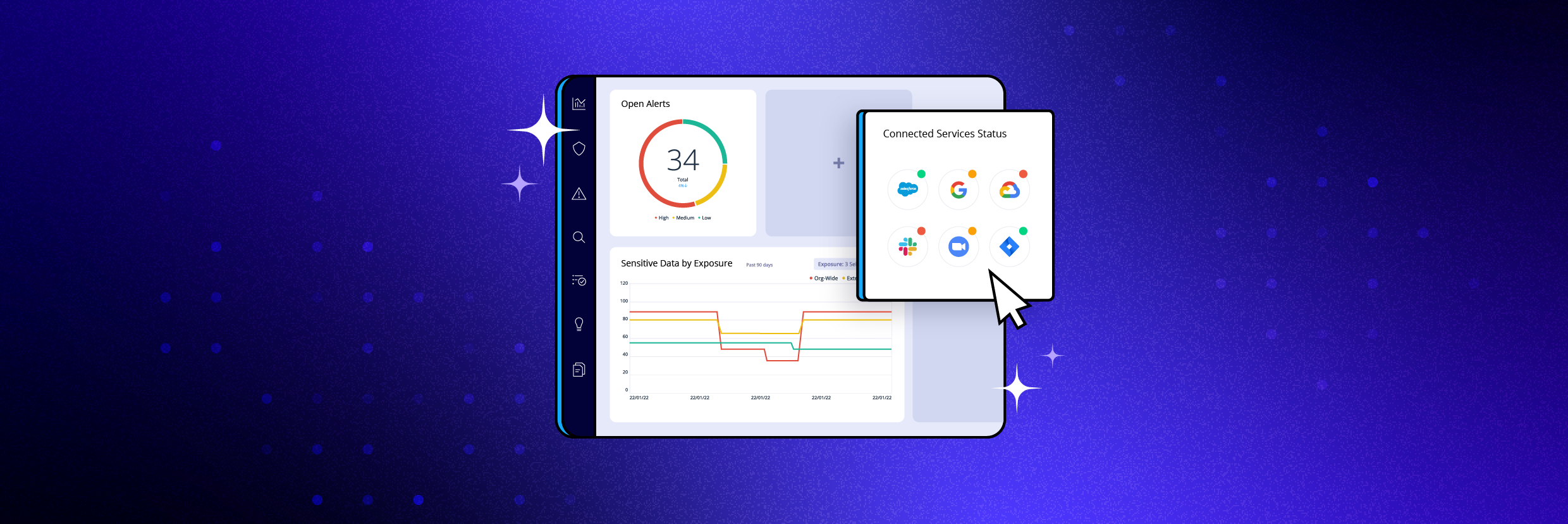

Das Insights Dashboard von Varonis scannt kontinuierlich Ihre SaaS- und IaaS-Apps und identifiziert Sicherheitslücken und Fehlkonfigurationen. Wir benachrichtigen Sie, wenn Probleme auftreten, und erklären klar und präzise, wie solche Probleme Ihr Unternehmen gefährden.

Mit unseren automatisierten Posture-Management-Funktionen können Kunden jetzt Probleme lösen, ohne dazu die Varonis-Benutzeroberfläche verlassen zu müssen. Die Änderung wird in Ihrem Namen per Commit gespeichert.

Keine komplizierten Workflows oder mühsamen schrittweisen Korrekturen mehr, die Stunden in Anspruch nehmen. Schauen Sie einfach auf Ihr Varonis Insights Dashboard, sortieren Sie es nach Schweregrad oder Service, und beheben Sie kritische Fehlkonfigurationen automatisch mit nur einem Klick.

Sie können auch über das Insights-Widget auf dem Dashboard detaillierter in die Probleme einsteigen, die Sie beheben möchten, diese filtern oder durchsuchen und dann auf „Beheben“ klicken. Wir kümmern uns um den Rest.

Identifizieren und beheben Sie schnell Konfigurationsrisiken.

Sie können sogar mehrere Fehlkonfigurationen gleichzeitig bündeln und beheben, wenn sie in mehr als einer Instanz Ihrer Umgebung gefunden werden.

Kombinieren Sie Varonis Insights, um alle Sicherheitslücken auf einmal zu schließen.

Sobald Sie ein Problem behoben haben, wird es in Ihrem Dashboard im Widget für behobene Insights angezeigt. Klicken Sie auf das Widget, um einen detaillierten Bericht darüber zu erhalten, was Varonis gemacht hat und wann die Fehlerbehebung erfolgte.

Überprüfen Sie die von Ihnen behobenen Insights mit dem Dashboard-Widget „Behobene Insights“.

Im Laufe der Zeit werden Kunden die Möglichkeit haben, eine größere Vielfalt an Fehlkonfigurationen automatisch zu beheben. Bestimmte Probleme können jedoch noch nicht automatisch behoben werden, da der App-Anbieter keine API zur Verfügung stellt, um die erforderlichen Änderungen vorzunehmen.

Von Experten erstellte, kontinuierlich aktualisierte Erkenntnisse

Unser Expertenteam aktualisiert die Insights-Bibliothek von Varonis kontinuierlich mit den neuesten Konfigurationsrisiken und Best Practices, während sich SaaS- und IaaS-Plattformen weiterentwickeln und neue Konfigurationsoptionen hinzugefügt werden. Wir beschäftigen Weltklasse-Experten in den Bereichen Salesforce, AWS, Google, Okta und mehr – damit Sie das nicht tun müssen. Wir entwickeln, testen und übermitteln automatisch neue Insight-Definitionen an alle Kunden.

Darüber hinaus entdeckt unser Elite-Team für die Cybersecurity-Forschung, die Varonis Threat Labs (VTL), ständig neue Angriffsvektoren und Möglichkeiten, wie Bedrohungsakteure Fehlkonfigurationen in den weltweit kritischsten SaaS-Apps missbrauchen können. Unsere Erkenntnisse aus VTL schaffen neue und einzigartige Einblicke in die Cloud-Sicherheit, die wir zu Ihrem Schutz verwenden.

Zu den jüngsten VTL-Erkenntnissen gehören:

- Varonis Threat Labs entdecken SQLi- und Zugriffsschwachstellen in Zendesk

- Mehrdeutige Nachrichten: das MFA von Box geknackt

- CrossTalk und Secret Agent: Zwei Angriffsvektoren auf Oktas Identity Suite

- Verwendung von Power Automate für die verdeckte Datenexfiltration in Microsoft 365

- Einstein's Wormhole: Erfassen von Outlook- und Google-Kalendern über den Gastbenutzer-Bug in Salesforce

Automatisierte Datensicherheit mit Varonis

Varonis’ Mission besteht darin, seinen Kunden mühelose Resultate zu liefern. Aus diesem Grund integrieren wir Automatisierung in jeden Teil unserer Plattform. Neben dem Auffinden und Beheben von organisationsweiten Konfigurationsproblemen können Sie mit Varonis auch automatisch:

- Sensible Daten entdecken und klassifizieren. Wir erkennen und klassifizieren automatisch sensible Daten und Geheimnisse – unabhängig davon, wo sie sich befinden – und zeigen Ihnen, wer Zugriff hat und wo Ihre kritischen Daten übermäßig gefährdet sind.

- Übermäßigen Zugriff auf vertrauliche Daten entfernen. Mit der Automatisierung des Prinzips der notwendigsten Berechtigung entfernen wir Freigabelinks und direkte Berechtigungen, die Ihre Daten organisationsweit, extern und öffentlich in Box, Google Drive und Microsoft 365 offenlegen. Und das alles, ohne dass Sie auch nur einen Finger rühren.

- Fortschrittliche Bedrohungen erkennen. Varonis überwacht kontinuierlich Datenaktivitäten, um verdächtiges oder riskantes Verhalten zu erkennen und Vorfälle zu stoppen, bevor sie zu Datenschutzverletzungen werden.

Möchten Sie Ihre Sicherheitslage in 15 Minuten verbessern?

Konfigurationslücken setzen Ihr Unternehmen Risiken aus, die Sie sich nicht leisten können.

Die Risikobewertungen von Varonis werden von Experten durchgeführt, sind zu 100 % kostenlos und lassen sich in nur wenigen Minuten einrichten. Bewerten Sie sofort Ihre Sicherheitslage und schließen Sie Ihre Cloud-Sicherheitslücken.

Fordern Sie noch heute eine Risikobewertung für SaaS und IaaS an.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.