Neil Fox

Neil ist ein Cybersicherheitsexperte, der sich auf die Reaktion auf Zwischenfälle und die Analyse von Malware spezialisiert hat. Er erstellt auch Cybersicherheitsinhalte für seinen YouTube-Kanal und seinen Blog 0xf0x.com.

-

.jpg) Datensicherheit

DatensicherheitMai 24, 2022

Ghidra für das Reverse Engineering von Malware

Eine Übersicht über das Malware-Analysetool Ghidra. In diesem Artikel erfahren Sie, wie Sie die Ghidra-Schnittstelle installieren und navigieren.

Neil Fox

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitMai 05, 2022

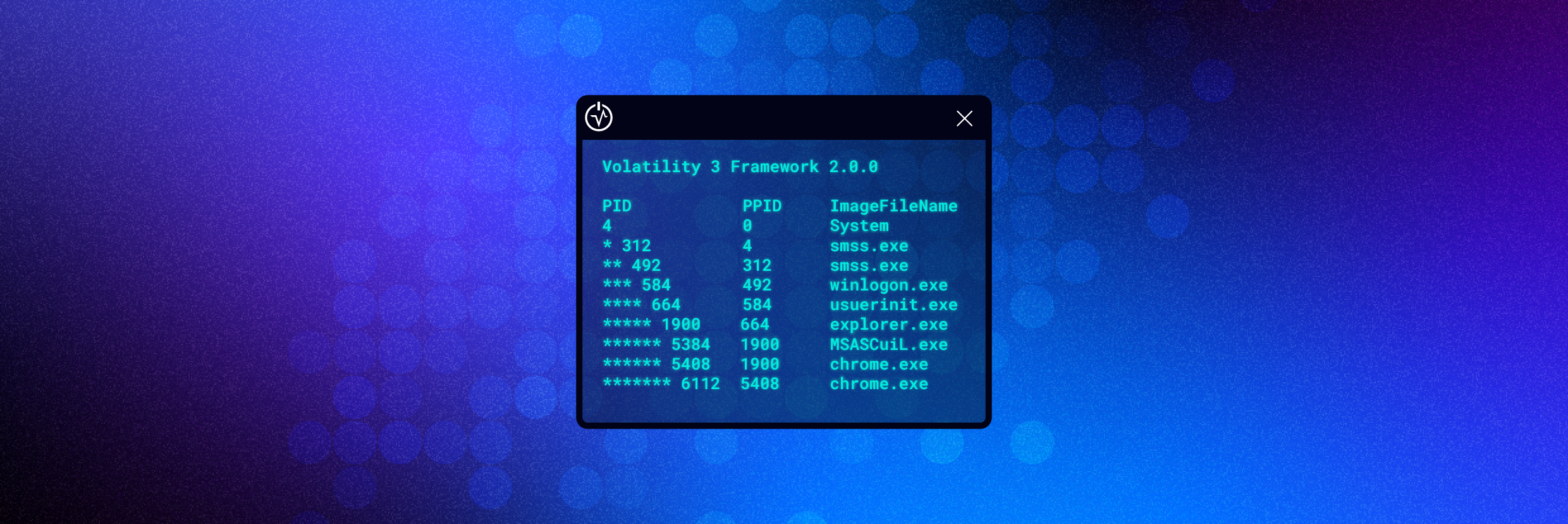

Volatility für die Speicherforensik und -analyse

In diesem Artikel erfahren Sie, was Volatility ist, wie Sie es installieren und vor allem, wie Sie es verwenden.

Neil Fox

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitOkt 06, 2021

Übersicht zu PeStudio: Einrichtung, Anleitung und Tipps

An overview of the free malware analysis tool PeStudio.

Neil Fox

6 Min. Lesezeit

-

Datensicherheit

DatensicherheitSep 29, 2021

Stapelspeicher: Eine Übersicht (Teil 3)

Eine Übersicht über Stapelspeicher, seine Architektur und wie man ihn zum Reverse Engineering von Malware mit x64dbg nutzen kann.

Neil Fox

8 Min. Lesezeit

-

Datensicherheit

DatensicherheitSep 28, 2021

Speicherforensik für die Incident Responses

Bei der Reaktion auf einen Cybersicherheitsvorfall ist die Speicherforensik immer eine wichtige Methode Durch die Erfassung des Speichers eines kompromittierten Geräts können Sie schnell bestimmte Analysen durchführen, um potenzielle Malware...

Neil Fox

5 Min. Lesezeit

-

Datensicherheit

DatensicherheitAug 27, 2021

Leitfaden zu YARA-Regeln: Lernen Sie, mit diesem Malware-Forschungstool zu arbeiten

YARA-Regeln werden zur Klassifizierung und Identifizierung von Malware-Proben verwendet, indem Beschreibungen von Malware-Familien auf Grundlage von Text- oder Binärmustern erstellt werden.

Neil Fox

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitJun 15, 2021

Process Hacker: Übersicht zum erweiterten Task Manager

Dieser Artikel bietet einen Überblick über das Tool Process Hacker. Dabei handelt es sich um ein beliebtes Tool für Sicherheitsexperten bei der Analyse von Malware, da es Echtzeitaktivitäten von Prozessen anzeigt und eine Fülle von technischen Informationen darüber bietet, wie sich ein bestimmter Prozess verhält.

Neil Fox

5 Min. Lesezeit

-

Datensicherheit

DatensicherheitJun 07, 2021

War es x64dbg und wie verwendet man es?

Eine Einführung und Übersicht über die Verwendung von x64dbg als Tool zur Malware-Analyse - dieser Beitrag ist der Auftakt zu einer vierteiligen Serie über x64dbg.

Neil Fox

5 Min. Lesezeit

-

Datensicherheit

DatensicherheitMai 30, 2021

Was ist ein Incident Response-Plan und wie erstellt man einen solchen?

Was genau ist ein Ereignisreaktionsplan, warum ist er erforderlich und wie erstellt man ihn? Wer führt ihn außerdem aus, und welche sechs Schritte sind notwendig?

Neil Fox

10 Min. Lesezeit

-

Datensicherheit

DatensicherheitMai 26, 2021

Verwendung von Autoruns zum Erkennen und Entfernen von Malware unter Windows

Dieser Artikel dient als Anleitung zur Verwendung von Sysinternals-Autoruns zum Erkennen potenziell unerwünschter Software, die automatisch auf Ihrem Gerät installiert und ausgeführt wird.

Neil Fox

6 Min. Lesezeit

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital