Michael Buckbee

Michael hat als Systemadministrator und Softwareentwickler für Startups im Silicon Valley, die US Navy und alles dazwischen gearbeitet.

-

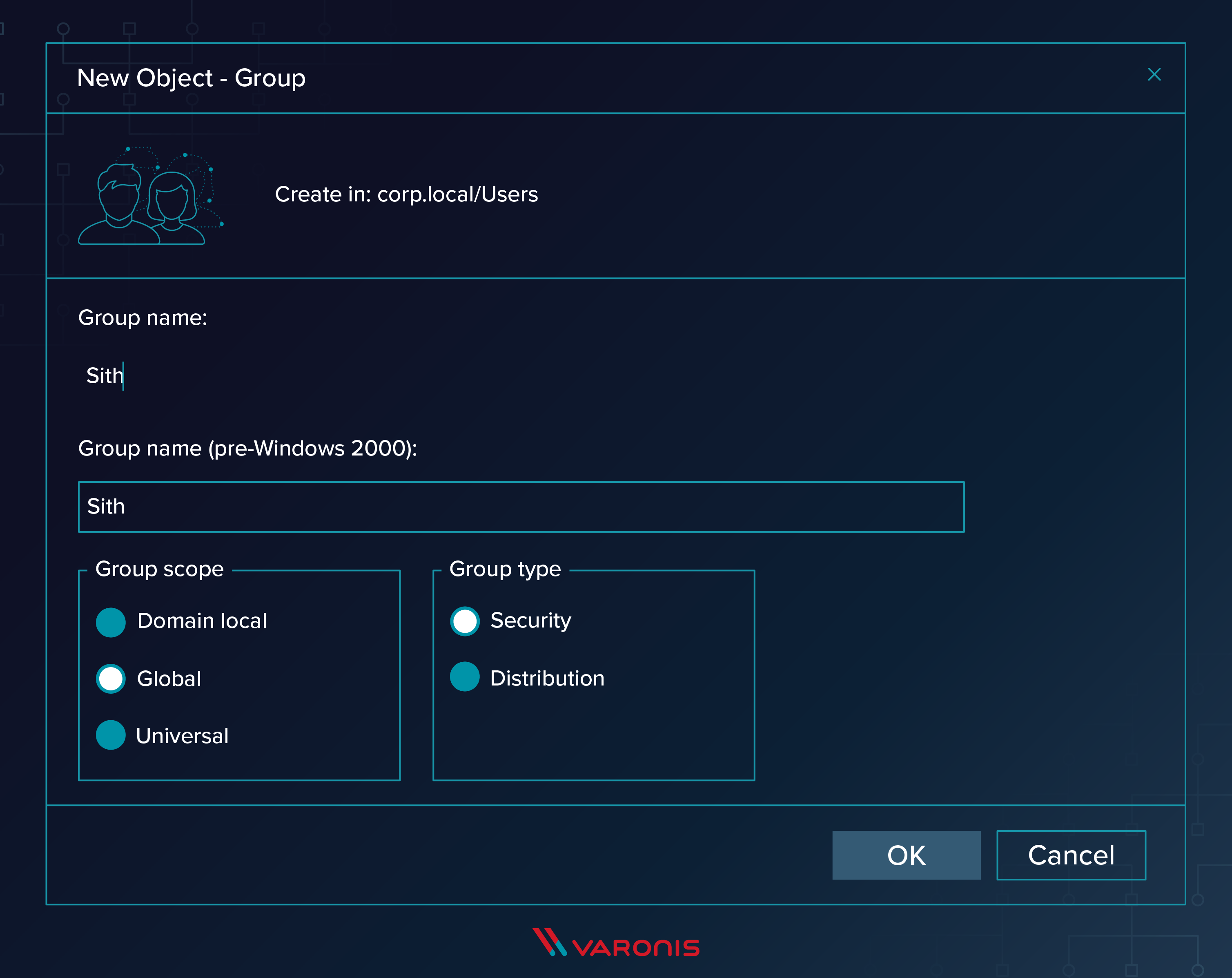

Active Directory

Active DirectoryJun 17, 2020

Active-Directory-Benutzer und -Computer (Active Directory Users and Computers, ADUC): Installation und Verwendung

Active Directory Users and Computers (ADUC) ist ein MMC-Snap-In zur Verwaltung von Active Directory. Im Folgenden finden Sie weitere Details, Anwendungsfälle und Vorbehalte zu ADUC.

Michael Buckbee

4 min read

-

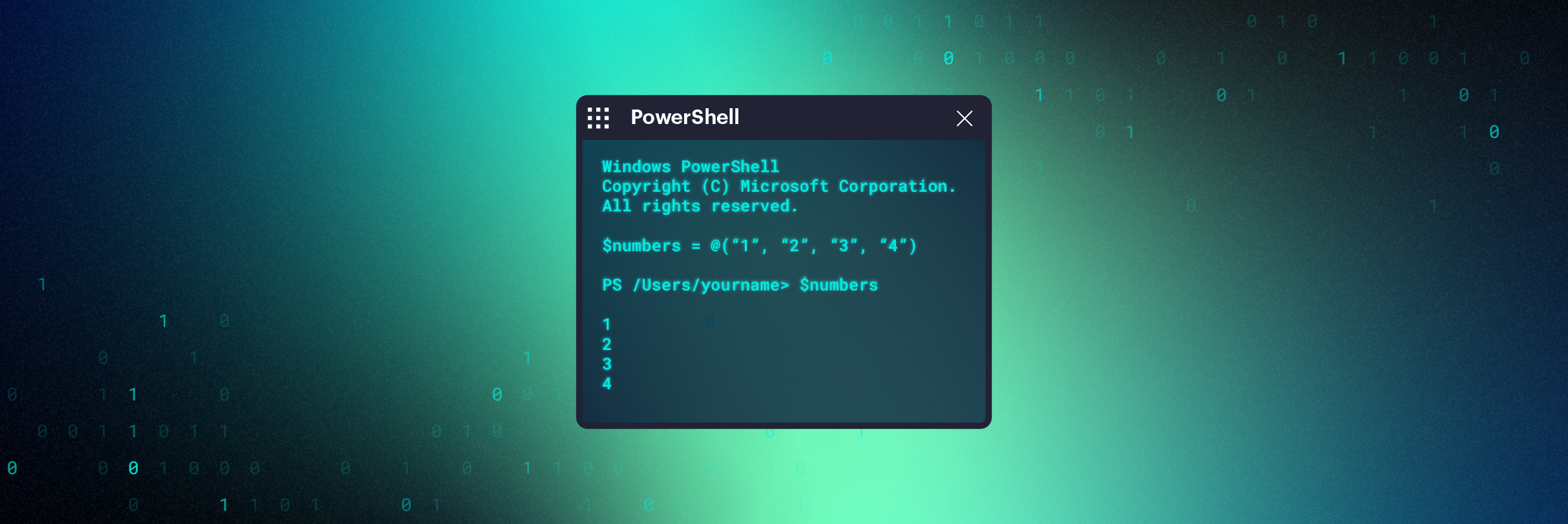

PowerShell

PowerShellMär 29, 2020

Leitfaden zu PowerShell-Arrays: Verwendung und Erstellung

Erfahren Sie, wie Sie PowerShell-Arrays optimal einsetzen – wir erläutern die Grundlagen, wie man sie erstellt und mit ihnen arbeitet, sowie einige fortgeschrittene Techniken.

Michael Buckbee

10 min read

-

Datensicherheit

DatensicherheitMär 27, 2020

Was ist ein Proxy-Server und wie funktioniert er?

Erfahren Sie mehr über Proxys! Unser Leitfaden zum Thema Proxy-Server erläutert die Vorteile, Risiken und alles dazwischen.

Michael Buckbee

6 min read

-

Datensicherheit

DatensicherheitJan 23, 2020

Powershell Verschleierung: Unerkannt durch Verwirrung, Teil I

Dieser Artikel ist Teil der Reihe „Powershell Verschleierung“. Sehen Sie sich den Rest an: Powershell-Verschleierung: Unerkannt durch Verwirrung, Teil 1 Powershell-Verschleierung: Unerkannt durch Verwirrung, Teil 2 (Published Tomorrow) Um sich...

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitJan 23, 2020

Powershell Verschleierung: Unerkannt durch Verwirrung, Teil II

Dieser Artikel ist Teil der Reihe „Powershell Verschleierung“. Sehen Sie sich den Rest an: Powershell-Verschleierung: Unerkannt durch Verwirrung, Teil 1 Powershell-Verschleierung: Unerkannt durch Verwirrung, Teil 2 Die Methode, Code zu...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitJan 16, 2020

Was ist ein Whaling-Angriff?

Bei einem Whaling-Angriff handelt es sich im Grunde genommen um einen Spear-Phishing-Angriff, allerdings mit einem größeren Ziel – daher der Verweis auf den Wal. Während das Ziel eines Spear-Phishing-Angriffs jede...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitAug 01, 2019

Diese vier Fragen sollten CEOs ihren CIOs stellen (wenn sie sich vor den Antworten nicht fürchten)

Als Geschäftsführer oder Vorstand kommt man mittlerweile nicht mehr umhin, sich auch mit dem Thema IT-Sicherheit zu beschäftigen, sei es durch gesetzliche Vorgaben wie der DSGVO oder durch prominente Datenschutzverletzungen...

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitAug 01, 2019

Was ist SAML und wie funktioniert sie?

Security Assertion Markup Language (SAML) ist ein offener Standard, mit dem Identitätsprovider (IdP) Autorisierungsdaten an Dienstanbieter (SP) übergeben können. Dieser Fachbegriff bedeutet, dass Sie einen Satz von Anmeldeinformationen verwenden können,...

Michael Buckbee

3 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceJun 07, 2019

Was ist PCI Compliance? Anforderungen und Sanktionen

Die PCI-Cmpliance ist eine Reihe von Standards und Richtlinien für Unternehmen um personenbezogene Daten im Zusammenhang mit Kreditkarten zu verwalten und zu sichern. . Die großen Kreditkartenanbieter – Visa, Mastercard...

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitMai 31, 2019

Leitfaden für den Gruppenrichtlinien -Editor : Konfigurieren und Verwenden

Der Gruppenrichtlinien-Editor ist ein Administrationstool von Windows, mit dem Benutzer viele wichtige Einstellungen auf ihren Computern oder im Netzwerk konfigurieren können. Administratoren können Passwortanforderungen festlegen, beim Systemstart gestartete Programme definieren...

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitMai 24, 2019

Deaktivierung von Windows Defender durch Gruppenrichtlinie [behoben]

Stellen Sie sich dieses Szenario vor: Sie melden sich an einem beliebigen Donnerstag auf Ihrem Computer an und der Windows Defender wird nicht gestartet. Sie starten den Dienst manuell und...

Michael Buckbee

2 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceMär 22, 2019

Das Recht auf Vergessenwerden : Eine Erklärung

Das „Recht auf Vergessenwerden“ ist ein Schlüsselelement der neuen EU-Datenschutz-Grundverordnung (DSGVO) – das Konzept ist aber schon etwa fünf Jahre älter als die aktuelle Gesetzgebung. Es umfasst das Recht der...

Michael Buckbee

5 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital