Carl Groves

-

Datensicherheit

DatensicherheitApr 15, 2016

Die unterschätzte Gefahr: Externe Dienstleister, ein Sicherheitsrisiko

Das Phänomen ist nicht neu: Externe Dienstleister stellen ein weithin unterschätztes Sicherheitsrisiko dar. Das bestätigte jüngst eine Umfrage bei der im Rahmen des „Vendor Vulnerability Survey 2016“, die Computerwoche berichtete,...

Carl Groves

4 min read

-

Datensicherheit

DatensicherheitApr 11, 2016

Penetrationstests, Teil 6: Die Pass-the-Hash-Methode

In dieser Blog-Serie sind wir inzwischen an einem Punkt angelangt, an dem wir sämtliche Standardtricks zum Stehlen von Zugangsdaten ausgeschöpft haben – das Erraten von Passwörtern und Brute-Force-Attacken auf die...

Carl Groves

2 min read

-

Datensicherheit

DatensicherheitApr 11, 2016

Penetrationstests, Teil 7: Exfiltration und Schlussfolgerungen

In unserer Blog-Serie haben wir einige Ideen vorgestellt wie man Sicherheitslücken im System mithilfe einfacher Testsoftware identifizieren kann. Es existieren natürlich auch komplexere Tools wie beispielsweise Metasploit, mit denen man...

Carl Groves

3 min read

-

Datensicherheit

DatensicherheitMär 17, 2016

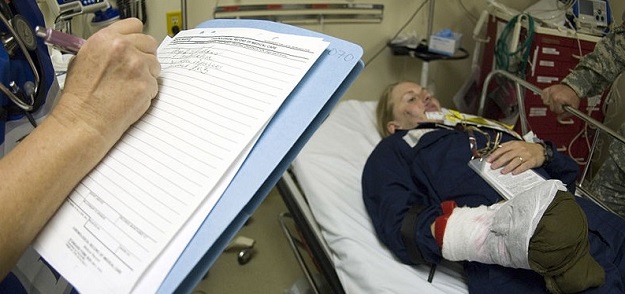

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 2

Im ersten Teil dieses Beitrags haben wir uns damit beschäftigt, wie sicher eigentlich Patientendaten sind, wenn man die jüngsten Datenschutzverstöße Revue passieren lässt. Ende des letzten Jahres veröffentlichte Verizon einen...

Carl Groves

4 min read

-

Datensicherheit

DatensicherheitMär 14, 2016

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 1

In den letzten Monaten schafften es Krankenhäuser zunehmend mit Datenschutz- und Sicherheitsvorfällen Schlagzeilen zu machen. Ein Beispiel sind Verschlüsselungstrojaner. Wie zuletzt in einem Krankenhaus in Los Angeles hatten auch die...

Carl Groves

3 min read

-

Datensicherheit

DatensicherheitFeb 15, 2016

Die Anatomie einer Datenschutzverletzung: Das Beispiel Sony

Sogenannte „Threat Models“ basieren auf der Analyse des Benutzerverhaltens. Sie orientieren sich dabei am typischen Lebenszyklus einer Datenschutzverletzung auch als „Kill Chain“ bezeichnet. Ziel solcher weitgehend automatisiert ablaufender Modelle ist...

Carl Groves

3 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital