-

AI Security Datensicherheit Salesforce Sichere Cloud

AI Security Datensicherheit Salesforce Sichere CloudFeb 17, 2025

3 Schritte zur Vorbereitung auf Agentforce

Entdecken Sie die Risiken der Aktivierung von Agentforce ohne ausreichende Datensicherheit und lernen Sie spezifische Taktiken kennen, um eine sichere Bereitstellung zu gewährleisten.

Eugene Feldman

4 min read

-

Sichere Cloud Varonis Produkte

Sichere Cloud Varonis ProdukteFeb 13, 2025

Wir stellen vor: Varonis für ServiceNow

Varonis unterstützt nun ServiceNow und ermöglicht es ServiceNow-Kunden, ihre sensitive Daten zu schützen, Verstöße zu verhindern und Vorschriften einzuhalten.

Nolan Necoechea

2 min read

-

Datensicherheit Varonis Produkte

Datensicherheit Varonis ProdukteFeb 13, 2025

Varonis fügt dynamische Daten-Maskierung der vereinheitlichten Data Security Platform hinzu

Maskieren Sie Daten automatisch in Datenbanken und Data Warehouses, einschließlich Amazon Redshift, Google BigQuery und Snowflake.

Nathan Coppinger

3 min read

-

Active Directory Datensicherheit

Active Directory DatensicherheitFeb 13, 2025

Warum Identität die größte Schwachstelle der Datensicherheit ist

Moderne Datensicherheitsplattformen (DSP) müssen Identitätsrisiken und Kontext integrieren, um eine effektive Verwaltung der Sicherheitslage und eine wirkungsvolle Bedrohungserkennung und -bekämpfung zu ermöglichen.

Shawn Hays

3 min read

-

Datensicherheit

DatensicherheitFeb 11, 2025

Untersuchungen zeigen, dass 57 % der Cyberangriffe mit einer kompromittierten Identität beginnen.

Unser neuester Forschungsbericht untersucht die im Jahr 2024 gemeldeten Cyberangriffe und darin wird detailliert behandelt, wie sie auftraten, welche Folgen sie hatten und wie Sie Ihr Unternehmen schützen können.

Nolan Necoechea

2 min read

-

AI Security Datensicherheit

AI Security DatensicherheitFeb 07, 2025

DeepSeek Discovery: So können Sie Shadow AI finden und stoppen

Verstehen Sie die Auswirkungen auf die Sicherheit, wenn Mitarbeitende DeepSeek nutzen, beispielsweise Shadow AI, und wie Ihr Unternehmen Risiken sofort mindern kann.

Rob Sobers

2 min read

-

Datensicherheit Sichere Cloud

Datensicherheit Sichere CloudFeb 07, 2025

Varonis wurde erneut im GigaOm Radar für Datensicherheitsplattformen als branchenführend ausgezeichnet

GigaOm, ein führendes Analystenhaus, zeichnet Varonis für Verhaltensanalysen, Zugriffssicherheit, Service-Integration und kontinuierliche Innovationen in KI und Automatisierung aus. Hinweis: Dieser Blog wurde mit Hilfe von KI übersetzt und von unserem Team überprüft.

Nolan Necoechea

2 min read

-

Ransomware Sichere Cloud

Ransomware Sichere CloudFeb 07, 2025

Ransomware zielt auf AWS S3 Buckets ab: So verhindern Sie eine Verschlüsselung ohne Möglichkeit der Wiederherstellung

Eine neue Ransomware-Bedrohung zielt auf Benutzer von AWS S3 Buckets ab, was für ungeschützte Unternehmen ein Verlustgeschäft sein könnte.

Daniel Miller

2 min read

-

Sichere Cloud

Sichere CloudFeb 07, 2025

Implementierung von AWS Resource Control Policies: Hauptmerkmale und Vorteile

Die neuen Resource Control Policies (RCPs) von AWS sollen die Kontrolle über den Ressourcenzugriff verbessern. Organisationen sollten bei der Implementierung jedoch vorsichtig vorgehen.

Dubie Dubendorfer

2 min read

-

Datensicherheit Sichere Cloud

Datensicherheit Sichere CloudJan 24, 2025

AWS vs. Azure vs. Google: Cloud-Dienste im Vergleich

Dieser Vergleich von AWS, Azure und Google bewertet die Public-Cloud-Anbieter hinsichtlich Preisgestaltung, Rechenleistung, Speicher und anderer Merkmale.

Dubie Dubendorfer

6 min read

-

Data Security Threat Research

Data Security Threat ResearchJan 23, 2025

Missbrauch von falsch konfigurierten Salesforce-Communitys für Spionage und Datendiebstahl

Our research team has discovered numerous publicly accessible Salesforce Communities that are misconfigured and expose sensitive information.

Nitay Bachrach

20 min read

-

Datensicherheit

DatensicherheitJan 17, 2025

Die NIS2 kommt spät, aber sicher

Aus der großen Unsicherheit wird offensichtlich das große Warten: Eigentlich hätte schon im Oktober 2024 die Umsetzung der NIS2 in nationales Recht erfolgen sollen.

Volker Sommer

2 min read

-

Datensicherheit

DatensicherheitDez 13, 2024

CISO-Geheimnisse: Aufbau des ultimativen Sicherheitsplans für 2025

Erfahren Sie, warum die Bedrohungen im Bereich Cyber-Security möglicherweise nicht so fortschrittlich sind, wie sie scheinen und erhalten Sie strategische Ratschläge zur Entwicklung Ihres Sicherheitsplans.

Megan Garza

3 min read

-

Bedrohungsanalyse Datensicherheit

Bedrohungsanalyse DatensicherheitDez 06, 2024

Gefangen im Netz: Entlarvung fortschrittlicher Phishing-Techniken

Lernen Sie neue, fortschrittliche Phishing-Taktiken kennen, die von Angreifern eingesetzt werden, und wie Ihr Unternehmen diese bekämpfen kann.

Tom Barnea

4 min read

-

DSPM Varonis Produkte

DSPM Varonis ProdukteDez 06, 2024

Wir stellen Varonis für Databricks vor

Sichern Sie sensible Daten in Databricks in großem Umfang mit umfassender Transparenz, proaktiver Behebung und aktiver Bedrohungserkennung mithilfe von Varonis, einer einheitlichen Datensicherheitsplattform.

Nolan Necoechea

2 min read

-

Sichere Cloud Varonis Produkte

Sichere Cloud Varonis ProdukteNov 29, 2024

Varonis erweitert die branchenführende Cloud-Datensicherheit auf Azure-Datenbanken

Entdecken und schützen Sie wichtige Daten, die in Azure-Datenspeichern gespeichert sind, mit der branchenführenden Cloud-Datensicherheit von Varonis.

Nathan Coppinger

3 min read

-

Sichere Cloud Varonis Produkte

Sichere Cloud Varonis ProdukteNov 29, 2024

Einführung von Varonis für Google Cloud

Die Unterstützung von Varonis für Google Cloud bietet den großen Cloud-Anbietern einen einheitlichen und automatisierten Ansatz für die Datensicherheit.

.jpg)

Ellen Wilson

2 min read

-

AI Security

AI SecurityNov 13, 2024

Wie das Tampa General Hospital Copilot sicher mit Varonis eingeführt hat

Erfahren Sie, wie das Tampa General Hospital Microsoft 365 Copilot sicher einsetzt, um Verwaltungsaufgaben mit Varonis zu bewältigen.

-1.png)

Lexi Croisdale

2 min read

-

Datensicherheit Datensicherheit & Compliance

Datensicherheit Datensicherheit & ComplianceOkt 29, 2024

Top 10 Tipps für das Cyber-Security-Bewusstsein: So bleiben Sie sicher und proaktiv

Angesichts der zunehmenden Zahl von Sicherheitsverstößen muss der Cyber-Security höchste Priorität eingeräumt werden.. Befolgen Sie diese präventiven Tipps zur Cyber-Security, um die Sicherheitspraktiken zu verbessern.

-1.png)

Lexi Croisdale

6 min read

-

Sichere Cloud

Sichere CloudOkt 29, 2024

Unterbrechungen in der Cloud: Schutz vor den größten LLM-Risiken

Informieren Sie sich über das Risiko, das Large Language Models (LLMs) für Ihre Cloud-Sicherheit darstellen und erfahren Sie, warum es wichtig ist, bei der Einführung neuer Technologien vorsichtig zu sein.

Megan Garza

3 min read

-

Datensicherheit

DatensicherheitOkt 14, 2024

The Attacker’s Playbook: Sicherheitstaktiken von der Frontlinie

Verstehen Sie die Denkweise eines Bedrohungsakteurs, um ihre Sicherheitslage zu stärken, mit Tipps der Forensik-Experten von Varonis.

-1.png)

Lexi Croisdale

3 min read

-

Varonis Produkte

Varonis ProdukteOkt 01, 2024

Salesforce-Schutz: Sanierung falsch konfigurierter Websites

Varonis ermöglicht es Unternehmen, falsch konfigurierte Gastberechtigungen für Salesforce-Websites, die sensitive Daten öffentlich zugänglich machen, zu identifizieren und zu beheben.

Nathan Coppinger

2 min read

-

DSPM Datensicherheit

DSPM DatensicherheitOkt 01, 2024

Datensicherheit in der Cloud: Wichtige Anwendungsfälle für DSPM

Entdecken Sie die wichtigsten Anwendungsfälle für Data Security Posture Management (DSPM) und erfahren Sie, warum dieses Framework nur ein Teil eines ganzheitlichen Datensicherheitsansatzes ist.

Nolan Necoechea

4 min read

-

Datensicherheit

DatensicherheitOkt 01, 2024

Was ist Datensicherheit: Definition, Erklärung und Leitfaden

Erfahren Sie mehr über Datensicherheit, warum sie wichtig ist und wie Sie mit Varonis Ihre wertvollste – und anfälligste – Ressource schützen können.

Nolan Necoechea

8 min read

-

AI Security Datensicherheit & Compliance

AI Security Datensicherheit & ComplianceAug 29, 2024

Das EU-KI-Gesetz: Was es ist und warum es wichtig ist

Ein Überblick über die weltweit erste umfassende KI-Verordnung, deren Compliance-Anforderungen und wie Geldstrafen von bis zu 35 Millionen Euro (38 Millionen USD) vermieden werden können.

Nolan Necoechea

3 min read

-

Varonis Produkte

Varonis ProdukteAug 21, 2024

Varonis gibt Integrationen mit SentinelOne und Microsoft Defender for Endpoint an

Varonis ist nun mit den führenden EDR-Anbietern Microsoft Defender for Endpoint und SentinelOne integriert und erweitert so unsere MDDR-Sichtbarkeit auf die Endpoints der Kunden.

Shane Walsh

1 min read

-

Datensicherheit

DatensicherheitAug 16, 2024

Varonis kündigt KI-gestützte Datenermittlung und -klassifizierung an

Das neue LLM-gesteuerte Datenscanning von Varonis bietet Kunden einen tieferen Geschäftskontext mit unübertroffener Präzision und Skalierbarkeit.

Rob Sobers

3 min read

-

Datensicherheit

DatensicherheitAug 15, 2024

Varonis Channel-Awards: Vier Gewinner und eine große Siegerin – die Datensicherheit

Varonis Channel-Awards: Vier Gewinner und eine große Siegerin – die Datensicherheit

Jan-Darius Fötsch

2 min read

-

Varonis Produkte

Varonis ProdukteAug 15, 2024

Integrieren Sie mithilfe von Webhooks datenzentrierte Erkenntnisse in Ihre Sicherheitsworkflows

Nutzen Sie Webhooks, um die einzigartigen, datenzentrierten Einblicke von Varonis ganz einfach in Ihr Sicherheitssystem zu integrieren und so die Überwachung zu konsolidieren und die Sicherheitsworkflows zu verbessern.

Nathan Coppinger

2 min read

-

Salesforce Varonis Produkte

Salesforce Varonis ProdukteJul 26, 2024

Salesforce schützen: Verhindern der Erstellung öffentlicher Links

Identifizieren und verhindern Sie die Erstellung öffentlicher Salesforce-Links und reduzieren Sie Ihren möglichen Schaden mit Varonis.

Nathan Coppinger

2 min read

-

Sichere Cloud

Sichere CloudJul 12, 2024

Grundlagen der Cloud-Sicherheit: Argumente für automatisiertes DSPM

Data Security Posture Management (DSPM) hat sich als Standard für die Sicherung sensibler Daten in der Cloud und anderen Umgebungen etabliert. Ohne Automatisierung hat DSPM jedoch keine Chance: Sie ist entscheidend für die Bewältigung der Herausforderungen bei der Sicherung von Daten in der Cloud.

Nolan Necoechea

3 min read

-

AI Security Datensicherheit

AI Security DatensicherheitJul 12, 2024

Warum Ihr Unternehmen vor dem Einsatz von KI-Tools eine Copilot-Sicherheitsüberprüfung benötigt

Die Überprüfung Ihrer Sicherheitslage vor dem Einsatz von generativen KI-Tools wie Copilot für Microsoft 365 ist ein wichtiger erster Schritt.

-1.png)

Lexi Croisdale

3 min read

-

Datensicherheit

DatensicherheitJul 09, 2024

DSPM-Buyer’s Guide

Verstehen Sie die verschiedenen Arten von DSPM-Lösungen, vermeiden Sie häufige Fallstricke und stellen Sie Fragen, um sicherzustellen, dass Sie eine Datensicherheitslösung erwerben, die Ihren individuellen Anforderungen entspricht.

Rob Sobers

8 min read

-

Varonis Produkte

Varonis ProdukteJul 05, 2024

Varonis erweitert Datenbank-Support auf Amazon Redshift

Varonis für AWS unterstützt jetzt Amazon Redshift und ermöglicht es Unternehmen, die Sicherheit ihrer kritischen Datenbanken zu gewährleisten.

Nathan Coppinger

2 min read

-

Jun 27, 2024

So verhindern Sie Ihr erstes KI-Datenleck

Erfahren Sie, wie der breite Einsatz von GenAI-Copilots unweigerlich zu mehr Datenlecks führen wird, wie Matt Radolec von Varonis in einer Keynote-Sitzung der RSA Conference 2024 erklärte.

Nolan Necoechea

3 min read

-

DSPM

DSPMJun 26, 2024

Was ist Data Security Posture Management (DSPM)?

Erfahren Sie, was Data Security Posture Management (DSPM) ist und was nicht, warum es wichtig ist, wie es funktioniert und wie man DSPM-Lösungen bewertet.

Nolan Necoechea

7 min read

-

Datensicherheit

DatensicherheitJun 24, 2024

Ein praktischer Leitfaden zur sicheren Bereitstellung von generativer KI

Varonis und Jeff Pollard, Sicherheits- und Risikoanalyst bei Forrester, geben Einblicke, wie Sie generative KI sicher in Ihr Unternehmen integrieren können.

Megan Garza

3 min read

-

Varonis Produkte

Varonis ProdukteJun 24, 2024

Varonis erweitert die branchenführenden DSPM-Funktionen um automatisierte Sanierung für AWS

Die neue Automatisierung behebt die Exposure und entfernt veraltete Benutzer, Rollen und Zugriffsschlüssel in AWS. Damit festigt Varonis seine Position als einzige Datensicherheitsplattform mit aktiven DSPM-Funktionen.

Nathan Coppinger

3 min read

-

Datensicherheit

DatensicherheitJun 19, 2024

Die Zukunft der Cloud-Datensicherheit: Mit DSPM mehr erreichen

Erfahren Sie, worauf Sie bei der Bewertung einer DSPM-Lösung achten müssen, warum IaaS-Automatisierung unerlässlich ist und wie Sie Ihr Unternehmen auf die Zukunft von DSPM vorbereiten können.

Mike Thompson

3 min read

-

Datensicherheit

DatensicherheitJun 06, 2024

Was ist Managed Data Detection and Response (MDDR)?

XDR- und MDR-Angebote sind bedrohungsspezifisch und lassen Sie datenseitig im Dunkeln. Varonis MDDR hilft dabei, komplexe Bedrohungen für Ihr wertvollstes Asset abzuwehren: Ihre Daten.

Mike Thompson

3 min read

-

Varonis Produkte

Varonis ProdukteMai 28, 2024

Varonis erweitert DSPM-Funktionen mit umfassenderem Azure- und AWS-Support

Varonis erweitert seine IaaS-Abdeckung auf AWS-Datenbanken und Azure Blob Storage und stärkt die CSPM- und DSPM-Säulen unserer Datensicherheitsplattform.

Nathan Coppinger

4 min read

-

Mai 21, 2024

Stoppen Sie Konfigurationsabweichungen mit Varonis

Stoppen Sie Konfigurationsabweichungen in Ihrer Umgebung mit der automatisierten Varonis-Plattform zum Management der Datensicherheitslage.

Nathan Coppinger

2 min read

-

Sichere Cloud

Sichere CloudMär 12, 2024

Verstehen und Anwenden des Modells der gemeinsamen Verantwortung in Ihrer Organisation

Um erhebliche Sicherheitslücken und Risiken für sensible Daten zu vermeiden, müssen Unternehmen verstehen, wie das Modell der gemeinsamen Verantwortung funktioniert, das viele SaaS-Anbieter verwenden.

Tristan Grush

2 min read

-

Featured Sichere Cloud

Featured Sichere CloudFeb 20, 2024

Varonis beschleunigt die sichere Einführung von Microsoft Copilot für Microsoft 365

Varonis und Microsoft haben sich auf eine strategische Zusammenarbeit geeinigt, um Unternehmen dabei zu helfen, eines der leistungsstärksten Produktivitätstools der Welt sicher zu nutzen – Microsoft Copilot für Microsoft 365.

Rob Sobers

1 min read

-

Datensicherheit

DatensicherheitFeb 20, 2024

Hinter dem Varonis-Rebranding

Entdecken Sie die Strategie, die hinter dem Rebranding von Varonis steht – mit einem Übergang zu einem Heldenarchetyp und der Einführung von Protector 22814.

Courtney Bernard

3 min read

-

Bedrohungsanalyse

BedrohungsanalyseFeb 08, 2024

Entdeckung von Sicherheitslücken in Outlook und neue Möglichkeiten, NTLM-Hashes zu leaken

Varonis Threat Labs hat einen neuen Outlook-Exploit und drei neue Möglichkeiten entdeckt, auf NTLM-v2-Hash-Passwörter zuzugreifen.

Dolev Taler

7 min read

-

Varonis Produkte

Varonis ProdukteJan 29, 2024

Varonis erweitert sein Angebot, um auch wichtige Snowflake-Daten zu schützen

Varonis deckt jetzt auch Snowflake mit seinem DSPM-Angebot ab und bietet so mehr Transparenz und Datensicherheit für wichtige Snowflake-Daten.

Nathan Coppinger

3 min read

-

Datensicherheit

DatensicherheitJan 16, 2024

Cybersecurity-Trends 2024: Was Sie wissen müssen

Erfahren Sie mehr über Datensicherheitsmanagement, KI-Sicherheitsrisiken, Änderungen bei der Compliance und mehr, um Ihre Cybersecurity-Strategie für 2024 vorzubereiten.

-1.png)

Lexi Croisdale

4 min read

-

Sichere Cloud

Sichere CloudJan 03, 2024

Ist Ihr Unternehmen bereit für Microsoft Copilot?

In dieser Schritt-für-Schritt-Anleitung erfahren Sie, wie Sie mit Varonis auf sichere Weise generative KI-Tools implementieren.

Brian Vecci

9 min read

-

Datensicherheit

DatensicherheitDez 13, 2023

Das war 2023 – so wird 2024

Im Kielwasser der massiven Verbreitung von WannaCry im letzten Monat sorgt gerade eine neue Variante von Ransomware für massive Störungen, dieses Mal unter der Bezeichnung „NotPetya“. Fast den gesamten Morgen...

Sebastian Mehle

3 min read

-

Datensicherheit

DatensicherheitDez 08, 2023

Podcast-Empfehlung: Alles, was Sie zu Data Security Posture Management

Im Gespräch mit Oliver Schonschek, News-Analyst bei Insider Research, hatte ich die Möglichkeit, das Konzept Data Security Posture Management zu erklären und zu zeigen, wie es sich in der Praxis umsetzen lässt. Dabei stand zunächst die Frage im Raum, ob und inwieweit wir unsere bisherigen Security-Konzepte neu denken müssen. Werden durch DSPM bewährte Praktiken wie Endpoint-Sicherheit, Firewalls und ähnliches gar obsolet?

Sebastian Mehle

1 min read

-

Varonis Produkte

Varonis ProdukteDez 01, 2023

Wie Varonis bei der E-Mail-Sicherheit hilft

Entdecken Sie, wie Sie proaktiv Ihre E-Mail-Angriffsfläche reduzieren, die Datenexfiltration stoppen und das KI-Risiko mit präziser und automatisierter E-Mail-Sicherheit eindämmen können.

Yumna Moazzam

4 min read

-

Varonis Produkte

Varonis ProdukteNov 28, 2023

Varonis führt Athena AI ein, um Datensicherheit und Vorfallsreaktion zu transformieren

Mit Athena AI, der neuen KI-Ebene für Varonis, können Kunden mit natürlicher Sprache tiefgreifende Sicherheitsuntersuchungen und Analysen effizienter durchführen.

Avia Navickas

3 min read

-

Datensicherheit

DatensicherheitNov 14, 2023

Drei Methoden, mit denen Varonis Ihnen hilft, Insider-Bedrohungen zu bekämpfen

Es ist schwierig für Unternehmen, Insider-Bedrohungen zu bekämpfen. Die moderne Cyber-Security-Lösung von Varonis nutzt die Datensicherheits-Triade aus Sensibilität, Zugriff und Aktivität, um Bedrohungen zu bekämpfen.

Shane Walsh

5 min read

-

Datensicherheit

DatensicherheitNov 14, 2023

So funktioniert die Datenrisikobewertung von Varonis

Erfahren Sie, wie die kostenlose Datenrisikobewertung von Varonis funktioniert und was sie zur fortschrittlichsten DRA der Branche macht.

-1.png)

Lexi Croisdale

8 min read

-

Datensicherheit

DatensicherheitNov 09, 2023

Varonis führt den DSPM-Markt bei Gartner Peer Insights an

Als führendes Unternehmen im Bereich der Datensicherheit ist Varonis stolz darauf, in der Kategorie Data Security Posture Management von Gartner auf Platz 1 eingestuft zu werden.

Avia Navickas

5 min read

-

Datensicherheit

DatensicherheitNov 07, 2023

Praktischer Einsatz von KI: Drei Schritte zur Vorbereitung und zum Schutz Ihres Unternehmens

Erfahren Sie, wie Ihr Unternehmen Ihre sensiblen Daten vorbereiten und vor den Risiken schützen kann, die generative KI mit sich bringt.

Yaki Faitelson

3 min read

-

Sichere Cloud

Sichere CloudNov 06, 2023

DSPM- und CSPM-Lösungen im Vergleich: Daten- und Cloud-Sicherheit gewährleisten mit Varonis

Erfahren Sie, warum DSPM- und CSPM-Lösungen eine derart wichtige Rolle spielen, und sehen Sie, wie Varonis es Ihnen ermöglicht, die Lücke zwischen Cloud- und Datensicherheit zu schließen.

Nathan Coppinger

6 min read

-

Datensicherheit

DatensicherheitOkt 16, 2023

Chancen und Risiken: Was generative KI für die Sicherheit bedeutet

Mit der zunehmenden Beliebtheit von KI kommen jedoch auch Bedenken hinsichtlich der Risiken auf, die mit dem Einsatz dieser Technologie verbunden sind. Erfahren Sie mehr über die Chancen und Risiken der Nutzung generativer KI.

-1.png)

Lexi Croisdale

8 min read

-

Datensicherheit

DatensicherheitOkt 16, 2023

DSPM Deep Dive: Datensicherheitsmythen entlarvt

DSPM ist die führende Abkürzung im Bereich Cyber-Security. Allerdings gibt es nach dem jüngsten Hype viel Verwirrung darum, was genau Data Security Posture Management bedeutet. Lassen Sie uns das entmystifizieren.

Kilian Englert

7 min read

-

Datensicherheit

DatensicherheitOkt 05, 2023

Wir sehen uns auf der it-sa 2023

Seit 2009 trifft sich die IT-Security-Welt zur it-sa Expo&Congress in Nürnberg. Auf unserem Messestand (7A-319) zeigen wir, wie Unternehmen ihre wertvollen sensitiven Daten wirkungsvoll vor Insider-Angriffen, Datendiebstahl, Spionage und Ransomware schützen können.

Jan-Darius Fötsch

2 min read

-

Varonis Produkte

Varonis ProdukteSep 29, 2023

Varonis kündigt Integration von Salesforce Shield an

Varonis kann jetzt mit Salesforce Shield integriert werden, um einen tiefen Einblick in Salesforce zu ermöglichen und Unternehmen dabei zu helfen, ihre geschäftskritischen Daten zu schützen.

Nathan Coppinger

3 min read

-

Datensicherheit

DatensicherheitSep 21, 2023

Nuvias – an Infinigate Group company ist unser Distribution Partner of the Year

Für den Distributor, wie auch die Reseller, die sich für Varonis als Portfolioerweiterung entscheiden, hat dies den Vorteil, keine Wettbewerbslösung zu einer bereits vorhanden Herstellerbeziehung aufzunehmen, sondern den Endkunden eine zusätzliche Sicherheitsarchitektur anzubieten.

Jan-Darius Fötsch

2 min read

-

Datensicherheit

DatensicherheitSep 20, 2023

Die ersten 90 Tage eines CISO: Der ultimative Aktionsplan und Tipps

In den letzten 10 Jahren ist die Rolle eines CISO ziemlich komplex geworden. Am Ende dieses Blogs verfügen Sie über einen soliden 90-Tage-Plan für den Einstieg in eine neue CISO-Rolle.

Avia Navickas

8 min read

-

Varonis Produkte

Varonis ProdukteSep 15, 2023

Varonis bietet branchenführende Salesforce-Sicherheit

Varonis bietet branchenführende Salesforce-Sicherheit

Avia Navickas

6 min read

-

Datensicherheit Sichere Cloud

Datensicherheit Sichere CloudSep 08, 2023

Sind Ihre Daten sicher vor Insidern? Fünf Schritte, um Ihre Geheimnisse zu schützen

In diesem Artikel erklären wir, mit welchen fünf Schritten Sie ermitteln können, wie gut Sie auf einen böswilligen Insider oder einen externen Angreifer vorbereitet sind, der das Konto oder den Computer eines Insiders kompromittiert.

Yaki Faitelson

3 min read

-

Datensicherheit

DatensicherheitSep 07, 2023

Die Vorteile von Berichten zu Bedrohungen und Datenschutzverletzungen

Berichte zu Bedrohungen und Datenschutzverletzungen können Unternehmen dabei helfen, Sicherheitsrisiken zu verwalten und Strategien zur Bekämpfung zu entwickeln. Lernen Sie unsere drei Säulen der effektiven Datensicherung und die Vorteile solcher Berichte kennen.

Scott Shafer

2 min read

-

Datensicherheit Salesforce

Datensicherheit SalesforceSep 04, 2023

Die größten Sicherheitsrisiken für Ihre Salesforce-Organisation

Erfahren Sie, wie Salesforce-Fachleute und Sicherheitsteams die größten Risiken in ihren Umgebungen bekämpfen können.

-1.png)

Lexi Croisdale

5 min read

-

Datensicherheit

DatensicherheitAug 14, 2023

Generative AI Security: Ensuring a Secure Microsoft Copilot Rollout

Dieser Artikel beschreibt, wie das Sicherheitsmodell von Microsoft 365 Copilot funktioniert und welche Risiken berücksichtigt werden müssen, um einen sicheren Rollout zu gewährleisten.

Rob Sobers

5 min read

-

Bedrohungsanalyse

BedrohungsanalyseJul 18, 2023

Microsoft Office „im Sturm“ erobern

Die Ransomware-Gruppe „Storm-0978“ nutzt aktiv eine ungepatchte Sicherheitslücke in Microsoft Office und Windows HTML zur Remote-Ausführung von Code aus.

Jason Hill

3 min read

-

Datensicherheit

DatensicherheitJul 13, 2023

Resilienz stärken: Datensicherheits- und Data-Resilience-Tools

Erfahren Sie, wodurch sich Backup-Tools und echte DSPs unterscheiden und worauf Sie bei der Auswahl einer DSP achten sollten.

Nathan Coppinger

6 min read

-

Datensicherheit

DatensicherheitJul 12, 2023

Serviceware ist unser Austrian Partner of the Year

Serviceware ist unser Austrian Partner of the Year

Michael Scheffler

2 min read

-

Varonis Produkte

Varonis ProdukteJul 10, 2023

Varonis in der Cloud: Eine sichere und skalierbare Datensicherheitsplattform aufbauen

Wie wir unsere Cloud-native SaaS-Plattform für Skalierbarkeit und Sicherheit aufgebaut haben – ohne irgendwo Abstriche zu machen.

John Neystadt

5 min read

-

Datensicherheit

DatensicherheitJul 05, 2023

SVA ist unser Excellence Partner of The Year

SVA ist unser Excellence Partner of The Year

Michael Scheffler

2 min read

-

Datensicherheit

DatensicherheitJun 30, 2023

link protect ist unser Growth Partner of the Year

link protect ist unser Growth Partner of the Year

Michael Scheffler

1 min read

-

Datensicherheit

DatensicherheitJun 22, 2023

10 Tipps zur Behebung Ihrer technischen Schulden in Salesforce

Lernen Sie Best Practices für die Verwaltung und Analyse von Berechtigungen in Salesforce kennen und erfahren Sie, wie schnelle Lösungen die Daten Ihres Unternehmens gefährden können.

-1.png)

Lexi Croisdale

3 min read

-

Jun 21, 2023

Consulting4IT ist unser Partner of the Year 2022

Consulting4IT ist unser Partner of the Year 2022

Michael Scheffler

1 min read

-

DSPM Datensicherheit

DSPM DatensicherheitJun 15, 2023

Data Security Posture Management (DSPM): ein Leitfaden zu Best Practices für CISOs

Erlernen Sie Best Practices im Bereich Data Security Posture Management (DSPM) mit unserem Leitfaden für CISOs. Erfahren Sie, wie Sie das richtige Tool auswählen, die Compliance gewährleisten und Datenlecks verhindern.

Rob Sobers

8 min read

-

Datensicherheit

DatensicherheitJun 15, 2023

Die genaue Datensicherheits-Roadmap, die wir mit über 7.000 CISOs verwendet haben

Entdecken Sie die Varonis-Datensicherheits-Roadmap für modernen Schutz, die über 7.000 CISOs nutzen, um Compliance und die Sicherheit wertvoller Daten zu gewährleisten.

Rob Sobers

7 min read

-

Datensicherheit

DatensicherheitJun 14, 2023

Globale Bedrohungstrends und die Zukunft der Vorfallsreaktion

Das Vorfallsreaktionsteam von Varonis diskutiert aktuelle globale Bedrohungstrends und erklärt, warum die Zukunft der Datensicherheit in der proaktiven Vorfallsreaktion liegt.

Megan Garza

3 min read

-

Salesforce

SalesforceJun 06, 2023

Sensible Daten in Salesforce kontrollieren: ein Leitfaden zur Datenklassifizierung

Salesforce-Ben und Varonis diskutieren Best Practices für die Salesforce-Datenklassifizierung.

Megan Garza

3 min read

-

Datensicherheit

DatensicherheitJun 02, 2023

Top-Trends in der Cybersecurity für 2023

Wir haben die wichtigsten Sicherheitsprognosen für 2023 zusammengestellt, damit Sie erfahren können, wo Sie besonders vorsichtig sein sollten und wo Sie sich ruhig entspannen können.

Megan Garza

5 min read

-

Bedrohungsanalyse

BedrohungsanalyseMai 31, 2023

Ghost Sites: Datendiebstahl aus deaktivierten Salesforce-Communitys

Varonis Threat Labs hat entdeckt, dass inkorrekt deaktivierte „Ghost Sites“ auf Salesforce von Angreifern leicht gefunden, darauf zugegriffen und mit Exploits ausgenutzt werden können.

Nitay Bachrach

2 min read

-

Datensicherheit Sichere Cloud

Datensicherheit Sichere CloudMai 30, 2023

Was Automatisierung für die Cybersicherheit bedeutet – und für Ihr Unternehmen

In diesem Artikel erklären wir, wie Sie mit Hilfe von Automatisierung die richtigen Informationen nutzen können, um Maßnahmen zu ergreifen und so Cyberangriffe abzuwehren, Risiken zu minimieren, die Compliance zu gewährleisten und die Produktivität zu steigern.

Yaki Faitelson

3 min read

-

Datensicherheit

DatensicherheitMai 25, 2023

Boll wird neuer Distributor

Boll wird neuer Distributor

Michael Scheffler

1 min read

-

Varonis Produkte

Varonis ProdukteMai 10, 2023

Varonis führt Risikomanagement für Drittanbieter-Apps ein

Varonis reduziert Ihre SaaS-Angriffsfläche, indem es riskante Verbindungen von Drittanbieter-Apps erkennt und behebt.

Nathan Coppinger

3 min read

-

Datensicherheit

DatensicherheitMär 24, 2023

Varonis auf der Hannover Messe

Wie sie diese effektiv meistern können, zeigen wir gemeinsam mit unserem Partner Consulting4IT auf der Hannover Messe (Halle 15, Stand F63) vom 17. bis 21. April 2023.

Michael Scheffler

1 min read

-

Datensicherheit Featured

Datensicherheit FeaturedMär 22, 2023

Varonis wird als führendes Unternehmen in The Forrester Wave™: Data Security Platforms für das 1. Quartal 2023 ausgezeichnet.

Varonis wird in Forrester Wave™: Data Security Platforms für das 1. Quartal 2023 als führendes Unternehmen ausgezeichnet und erhält die bestmögliche Bewertung in der Kategorie Strategie.

Avia Navickas

2 min read

-

Varonis Produkte

Varonis ProdukteMär 08, 2023

Wie Varonis Salesforce-Administratoren jeden Tag Stunden spart

Varonis bietet branchenführende Verwaltungs- und Berechtigungsimplikationsfunktionen für Salesforce, mit denen Administratoren viel Zeit sparen können.

Nathan Coppinger

7 min read

-

Bedrohungsanalyse

BedrohungsanalyseFeb 07, 2023

VMware ESXi im Ransomware-Visier

Server, auf denen der beliebte Virtualisierungshypervisor VMware ESXi läuft, wurden in der vergangenen Woche von mindestens einer Ransomware-Gruppe angegriffen. Das geschah wahrscheinlich im Anschluss an Scan-Aktivitäten, um Hosts mit OpenSLP-Schwachstellen (Open Service Location Protocol) zu identifizieren.

Jason Hill

10 min read

-

Varonis Produkte

Varonis ProdukteFeb 07, 2023

Varonis erhöht GitHub-Datensicherheit mit Entdeckung von Geheimnissen und Datenklassifizierung

Varonis erhöht GitHub-Datensicherheit mit Entdeckung von Geheimnissen und Datenklassifizierung

Nathan Coppinger

3 min read

-

Varonis Produkte

Varonis ProdukteJan 31, 2023

Varonis kündigt proaktive Incident Responses für SaaS-Kunden an

Bei Varonis arbeiten die klügsten Köpfe an offensiver und defensiver Sicherheit und überwachen Ihre Daten auf Bedrohungen.

Yumna Moazzam

3 min read

-

Varonis Produkte

Varonis ProdukteJan 26, 2023

Automatisiertes Posture Management: Beheben Sie Cloud-Sicherheitsrisiken mit nur einem Klick

Varonis führt automatisiertes Posture Management ein, um Cloud-Sicherheitsrisiken mühelos mit nur einem Klick zu beheben

Nathan Coppinger

3 min read

-

Bedrohungsanalyse

BedrohungsanalyseJan 23, 2023

CrossTalk und Secret Agent: zwei Angriffsvektoren auf Oktas Identity Suite

Varonis Threat Labs hat zwei Angriffsvektoren auf Oktas Identity Suite entdeckt und offengelegt: CrossTalk und Secret Agent.

Tal Peleg and Nitay Bachrach

7 min read

-

Datensicherheit

DatensicherheitJan 20, 2023

Unser neuer SaaS-Datenrisiko-Report zeigt die Risiken der Cloud-Nutzung – und wo Sicherheitsverantwortliche ansetzen sollten

Um die häufigsten und am weitesten verbreiteten Gefahren im Bereich der SaaS-Datensicherheit aufzuzeigen, haben wir unseren aktuellen Report „The Great SaaS Data Exposure“ erstellt.

Michael Scheffler

2 min read

-

Featured Varonis Produkte

Featured Varonis ProdukteJan 19, 2023

Automatisierung des Least Privilege Prinzips für M365, Google Drive und Box

Varonis kündigt die Automatisierung der notwendigsten Berechtigung für Microsoft 365, Google Drive und Box an.

Yumna Moazzam

4 min read

-

Varonis Produkte

Varonis ProdukteJan 09, 2023

Varonis führt anpassbares DSPM-Dashboard ein

Varonis führt ein neues anpassbares DSPM-Dashboard ein, um das Management der Datensicherheitslage zu vereinfachen

Nathan Coppinger

3 min read

-

Varonis Produkte

Varonis ProdukteDez 16, 2022

Varonis erweitert die Funktionen zur Cloud-Datenklassifizierung um Dateianalyse

Wir freuen uns, Ihnen mitteilen zu können, dass die Data Classification Cloud jetzt eine robuste Dateianalyse zur Überprüfung der Klassifizierungsergebnisse in Ihrer gesamten Cloud-Umgebung bietet.

Yumna Moazzam

2 min read

-

Ransomware

RansomwareDez 01, 2022

Vier wichtige Cyber-Tipps für Ihr Unternehmen

Sicherheitsverletzungen kommen heutzutage jedoch nie durch eine einzelne Fehlentscheidung zustande – vielmehr ist es immer eine Kette von Entscheidungen, die getroffen werden, lange bevor ein verschlafener Netzwerkadministrator einen Anruf vom Angreifer erhält.

Yaki Faitelson

3 min read

-

Varonis Produkte

Varonis ProdukteNov 30, 2022

Automatisieren Sie die Datensicherheit mit den datengestützten Erkenntnissen von Varonis und Cortex XSOAR

Erfahren Sie, wie Sie die Datenrisikoerkenntnisse von Varonis mit Cortex XSOAR nutzen können, um Untersuchungen zu beschleunigen.

Yumna Moazzam

2 min read

-

Bedrohungsanalyse

BedrohungsanalyseNov 24, 2022

Varonis Threat Labs entdecken SQLi- und Zugriffsschwachstellen in Zendesk

Varonis Threat Labs haben eine Schwachstelle für SQL-Injection und für den logischen Zugriff in Zendesk Explore gefunden, dem Berichts- und Analytics-Dienst der beliebten Kundenservice-Lösung Zendesk.

Tal Peleg

3 min read

-

Bedrohungsanalyse Featured

Bedrohungsanalyse FeaturedOkt 28, 2022

Der lange und gefährliche Atem des Internet Explorers: Varonis entdeckt gefährliche Windows-Schwachstellen

You don’t have to use Internet Explorer for its legacy to have left you vulnerable to LogCrusher and OverLog, a pair of Windows vulnerabilities discovered by the Varonis Threat Labs team.

Dolev Taler

3 min read

-

Active Directory

Active DirectoryOkt 24, 2022

Verwaltete Azure-Identitäten: Definition, Typen, Vorteile + Demonstration

In diesem Leitfaden erfahren Sie mehr über verwaltete Azure-Identitäten: Was das ist, wie viele Typen es gibt, welche Vorteile sie bieten und wie sie funktionieren.

Neeraj Kumar

7 min read

-

Varonis Produkte

Varonis ProdukteOkt 18, 2022

Varonis ordnet Cloud-Sicherheitsalarme zu MITRE ATT&CK zu

Im neuesten Update von DatAdvantage Cloud von Varonis kombinieren wir Taktiken und Techniken aus dem MITRE ATT&CK mit unseren Cloud-Alarmen, um eine schnellere Reaktion auf Vorfälle zu ermöglichen.

Yumna Moazzam

2 min read

-

Sichere Cloud

Sichere CloudOkt 13, 2022

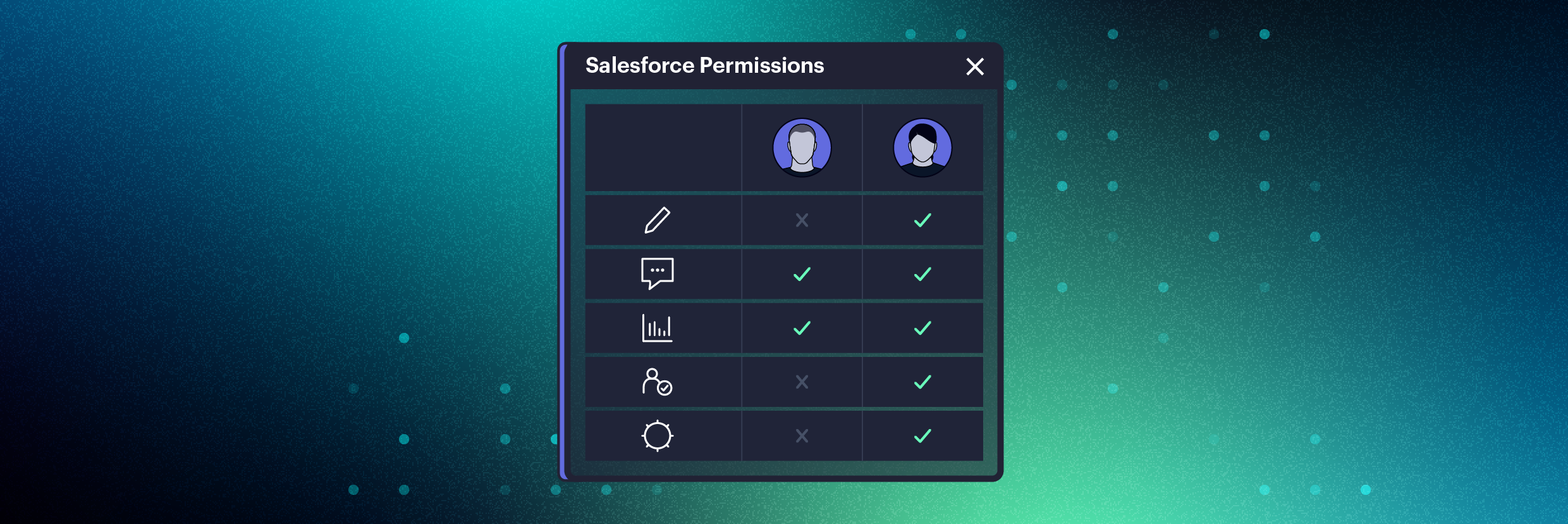

Salesforce-Benutzerberechtigungen mühelos vergleichen

Mit DatAdvantage Cloud können Administratoren jetzt die effektiven Berechtigungen von zwei Salesforce-Benutzern nebeneinander vergleichen, mit nur einem Klick.

Nathan Coppinger

2 min read

-

Datensicherheit Sichere Cloud Varonis Produkte

Datensicherheit Sichere Cloud Varonis ProdukteOkt 10, 2022

Varonis bietet nun Erkennung von Geheimnissen in lokalen und Cloud-Datenspeichern an

Varonis kann Ihnen dabei helfen, Ihre Umgebungen nach inkorrekt gespeicherten Geheimnissen zu durchsuchen, die direkt in Dateien und im Code offengelegt sind, lokal und in der Cloud.

Michael Buckbee

4 min read

-

Sichere Cloud

Sichere CloudSep 30, 2022

So bereiten Sie sich auf einen Salesforce-Berechtigungsaudit vor

In diesem Beitrag werde ich Ihnen erklären, was ein Salesforce-Audit ist, wie Berechtigungen funktionieren, und gebe Tipps, wie Sie sich vorbereiten können.

Mike Mason

5 min read

-

Featured

FeaturedAug 22, 2022

Welche Auswirkungen hat die digitale Transformation auf traditionelle Cybersecurity-Ansätze?

Um dies herauszufinden, haben wir bei den Analysten von Forrester eine Studie in Auftrag gegeben. Diese kam zu teilweise erschreckenden Ergebnissen: So sieht jeder zweite Sicherheitsverantwortliche (54 %) seine aktuellen Sicherheits-Ansätze als überholt an.

Michael Scheffler

2 min read

-

Datensicherheit

DatensicherheitAug 18, 2022

Was ist Zero Trust? Ein umfassender Leitfaden mit Sicherheitsmodell | Varonis

Das Zero-Trust-Framework vertraut niemandem und überprüft jeden – sogar die Benutzer innerhalb Ihrer eigenen Organisation. Erfahren Sie mehr über Zero Trust und wie Sie es in Ihrem Unternehmen implementieren können.

David Harrington

8 min read

-

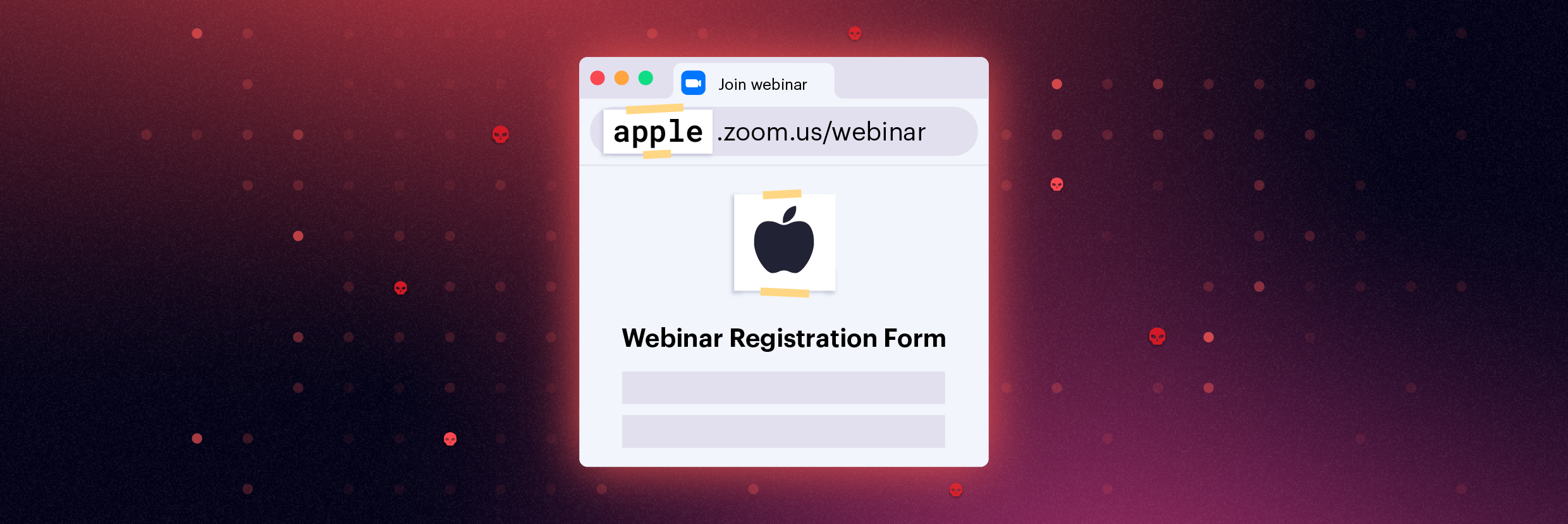

Bedrohungsanalyse Featured

Bedrohungsanalyse FeaturedAug 01, 2022

Spoofing von SaaS-Vanity-URLs für Social-Engineering-Angriffe

SaaS-Vanity-URLs können gespooft und für Phishing-Kampagnen und andere Angriffe verwendet werden. In diesem Artikel stellen wir jeweils zwei Typen von Links in Box, Zoom und Google vor, die wir spoofen konnten.

Tal Peleg

6 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceJul 22, 2022

Was ist Data Governance? Framework und Best Practices

Data Governance unterstützt die Organisation, Sicherung und Standardisierung von Daten für verschiedene Organisationen. Erfahren Sie hier mehr über Data-Governance-Frameworks.

David Harrington

9 min read

-

Ransomware

RansomwareJul 06, 2022

Warum man im Cybersecurity-Bereich immer von einem erfolgreichen Angriff ausgehen sollte

Jedes System, jedes Konto und jede Person kann jederzeit zu einem potenziellen Angriffsvektor werden. Bei einer so großen Angriffsfläche müssen Sie davon ausgehen, dass Angreifer mindestens einen Vektor durchbrechen können.

Yaki Faitelson

4 min read

-

Datensicherheit

DatensicherheitJul 05, 2022

98 wichtige Statistiken zu Datenschutzverletzungen [2022]

Diese Statistiken zu Datenschutzverletzungen aus dem Jahr 2022 befassen sich mit Risiken, Kosten, Präventionsmaßnahmen und mehr. Lesen und analysieren Sie diese Statistiken, um selbst Datenschutzverletzungen zu verhindern.

Rob Sobers

14 min read

-

Varonis Produkte

Varonis ProdukteJun 29, 2022

Varonis fügt Unterstützung für Datenklassifizierung für Amazon S3 hinzu

Varonis stärkt sein Cloud-Sicherheitsangebot mit Datenklassifizierung für Amazon S3.

Nathan Coppinger

5 min read

-

Featured Varonis Produkte

Featured Varonis ProdukteJun 23, 2022

DATA-NG ist neuer Varonis Certified Delivery Partner

DATA-NG ist neuer Varonis Certified Delivery Partner (VCDP). Als exklusiver Installationspartner bieten die Münchener IT-Infrastrukturexperten Endkunden und dem Channel sämtliche Post-Sales-Services, um das Beste aus den eingesetzten Lösungen wie DatAlert zu holen.

Michael Scheffler

1 min read

-

Datensicherheit

DatensicherheitJun 15, 2022

Was ist Terraform: Alles, was Sie wissen müssen

Terraform ist eine IaC-Lösung (Infrastructure-as-Code), mit der DevOps-Teams Multi-Cloud-Bereitstellungen verwalten können. Erfahren Sie, was Terraform ist, welche Vorteile IaC bietet und wie Sie loslegen können.

David Harrington

5 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceJun 13, 2022

Was ist das NIST-Framework für Cybersecurity?

Erfahren Sie, wie Sie das NIST-Framework für Cybersecurity in Ihrer eigenen Organisation umsetzen können.

Josue Ledesma

5 min read

-

Datensicherheit

DatensicherheitJun 01, 2022

Und immer wieder Ransomware

Ransomware ist die derzeit wohl größte Herausforderung für Sicherheitsverantwortliche. Kaum ein Tag vergeht, an dem nicht ein weiteres Unternehmen von Attacken betroffen ist. Was können Unternehmen tun, um sicherzustellen, dass sie nicht das nächste Opfer sind? Sind Angriffe unvermeidlich?

Michael Scheffler

2 min read

-

Datensicherheit Featured

Datensicherheit FeaturedMai 31, 2022

4 Jahre DSGVO: DSGVO-Konformität schützt auch vor Ransomware-Schäden

Was waren das für Zeiten damals 2018, als das Inkrafttreten der DSGVO für die scheinbar größtmögliche Aufregung in der Wirtschaft und IT gesorgt hat.

Michael Scheffler

1 min read

-

Datensicherheit

DatensicherheitMai 24, 2022

Ghidra für das Reverse Engineering von Malware

Eine Übersicht über das Malware-Analysetool Ghidra. In diesem Artikel erfahren Sie, wie Sie die Ghidra-Schnittstelle installieren und navigieren.

Neil Fox

7 min read

-

Active Directory

Active DirectoryMai 12, 2022

12 Best Practices für Gruppenrichtlinien: Einstellungen und Tipps für Administratoren

Die Gruppenrichtlinie konfiguriert Einstellungen, Verhalten und Berechtigungen für Benutzer und Computer. In diesem Artikel erfahren Sie mehr über Best Practices für die Arbeit mit Gruppenrichtlinien.

Jeff Brown

5 min read

-

Datensicherheit

DatensicherheitMai 10, 2022

Was ist ein Botnet? Definition und Prävention

Erfahren Sie, warum Botnets so gefährlich sein können und was Ihr Unternehmen tun kann, um Ihre IoT-Geräte und Ihr Netzwerk zu schützen.

Josue Ledesma

4 min read

-

Datensicherheit

DatensicherheitMai 05, 2022

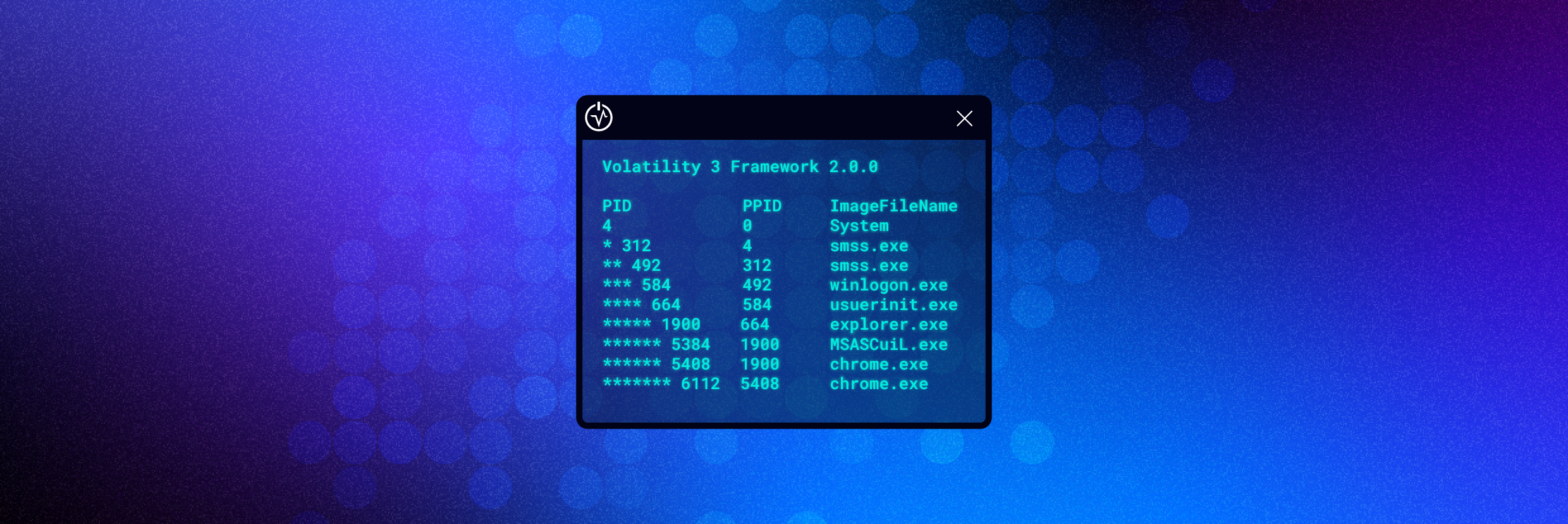

Volatility für die Speicherforensik und -analyse

In diesem Artikel erfahren Sie, was Volatility ist, wie Sie es installieren und vor allem, wie Sie es verwenden.

Neil Fox

7 min read

-

Mai 03, 2022

Varonis stellt bahnbrechende Funktionen zur Salesforce-Sicherheit vor

Varonis stellt bahnbrechende Funktionen zur Salesforce-Sicherheit vor

Avia Navickas

5 min read

-

Datensicherheit

DatensicherheitApr 29, 2022

Ihr Leitfaden für simulierte Cyberangriffe: Was sind Penetrationstests?

Penetrationstests simulieren einen realen Cyberangriff auf Ihre kritischen Daten und Systeme. Hier erfahren Sie, was Penetrationstests sind, welche Prozesse und Tools dahinterstehen und wie man damit Schwachstellen aufdecken kann, bevor Hacker sie finden.

David Harrington

7 min read

-

Datensicherheit

DatensicherheitApr 14, 2022

CCSP oder CISSP: Welche Zertifizierung soll es werden?

Erhalten Sie einen Überblick über die CCSP- und CISSP-Prüfungen und erfahren Sie, welche Zertifizierung am besten für Sie und Ihre Karriere geeignet ist.

Josue Ledesma

5 min read

-

Datensicherheit

DatensicherheitApr 13, 2022

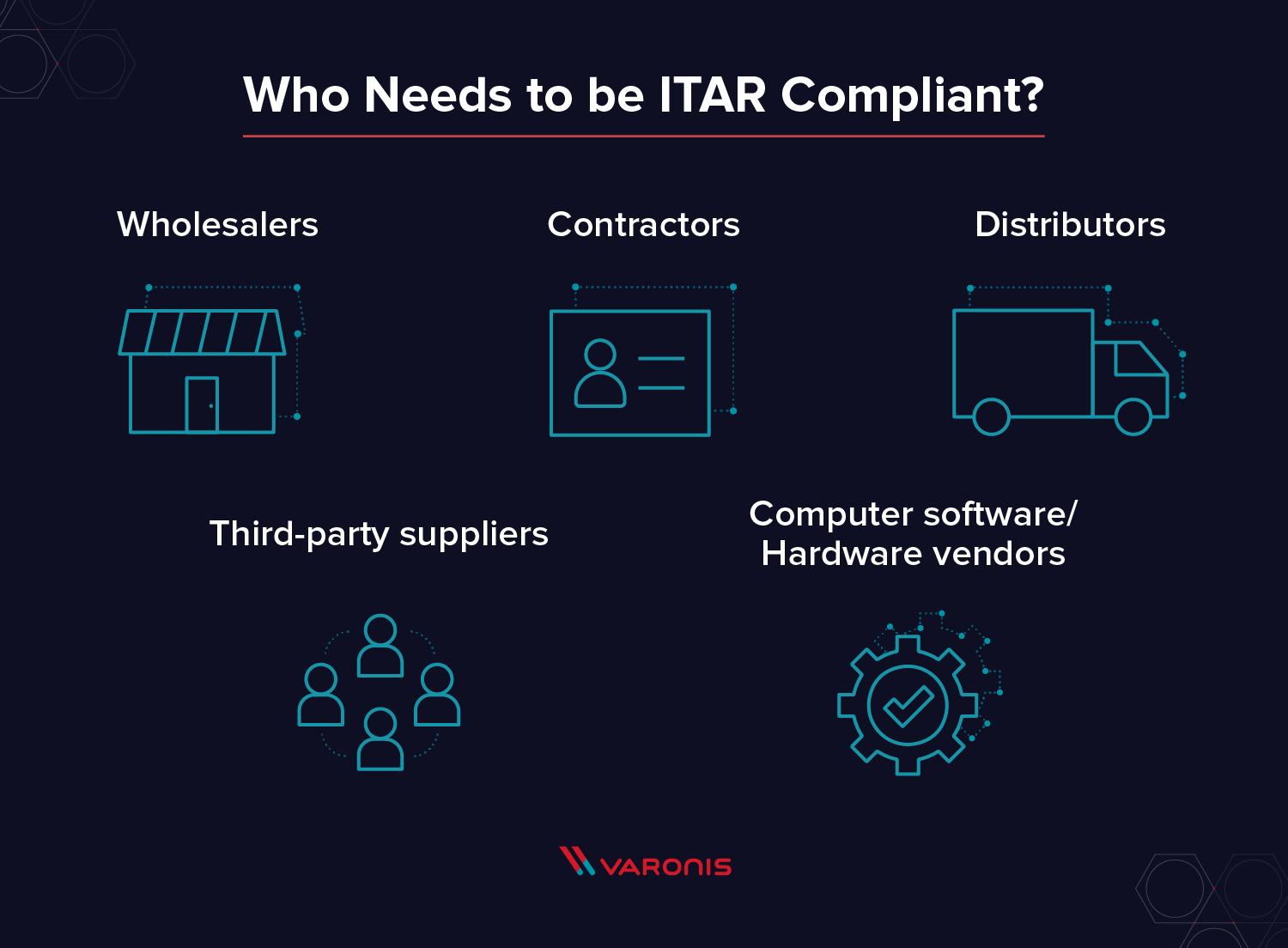

Was bedeutet ITAR-Compliance? Definition und Vorschriften

Die ITAR regelt die Herstellung, den Verkauf und den Vertrieb von Ausrüstung, Daten und Dokumentation für militärische sowie Sicherheits- und Raumfahrtziele. Hier finden Sie eine Liste der ITAR-Compliance-Anforderungen und -Strafen, die Ihnen geläufig sein müssen.

Michael Buckbee

4 min read

-

PowerShell

PowerShellApr 12, 2022

Skripting-Tutorial in Windows-PowerShell für Anfänger

Neu im Thema PowerShell-Skripting? In diesen Skripting-Tutorials erfahren Sie, wie Sie grundlegende Skripte, PowerShell-Cmdlets, Aliase, Pipes und vieles mehr schreiben und ausführen.

Michael Buckbee

10 min read

-

Datensicherheit

DatensicherheitApr 12, 2022

Arbeit im Bereich Cybersecurity: ein Tag im Leben

Erfahren Sie, wie die Arbeit im Bereich Cybersecurity aussieht, aus unseren Fragen und Antworten mit Experten aus verschiedenen Berufsfeldern – darunter auch erforderliche Fähigkeiten, Ressourcen und Expertenratschläge.

Rob Sobers

18 min read

-

Active Directory

Active DirectoryApr 07, 2022

Wie finde ich heraus, in welchen Active Directory-Gruppen ich Mitglied bin?

Die Fähigkeit, aktuelle Benutzerlisten und -gruppen zu verwalten und zu pflegen, ist entscheidend für die Sicherheit eines Unternehmens. Es gibt eine Reihe verschiedener Möglichkeiten, um festzustellen, zu welchen Gruppen ...

Michael Buckbee

1 min read

-

Datensicherheit

DatensicherheitApr 01, 2022

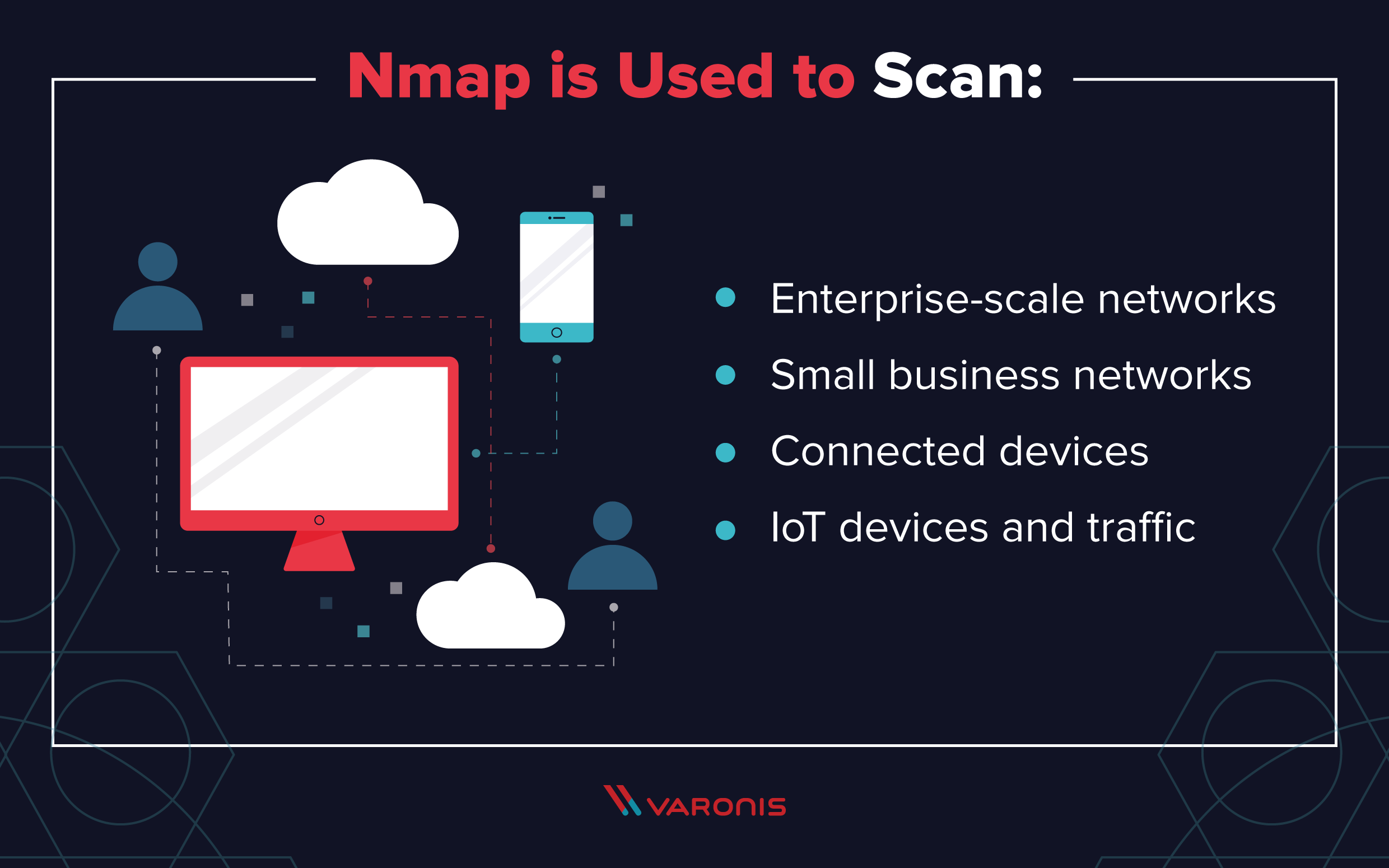

Nmap benutzen: Befehle und Tutorial

Nmap ist ein leistungsstarkes und schnelles Netzwerkabbildungstool. In dieser Anleitung erläutern wir, wie Sie Nmap installieren und verwenden, und zeigen, wie Sie Ihre Netzwerke schützen können.

Michael Buckbee

7 min read

-

Varonis Produkte

Varonis ProdukteMär 14, 2022

KuppingerCole bescheinigt Varonis herausragende Dash- board Unterstützung und hochsichere M365-Kompatibilität

Die Analysten von KuppingerCole haben in ihrem aktuellen Market Compass Data Governance Platforms die wichtigsten Anbieter untersucht und bescheinigen Varonis gerade in diesem Punkt eine herausragende Position

Klaus Nemelka

2 min read

-

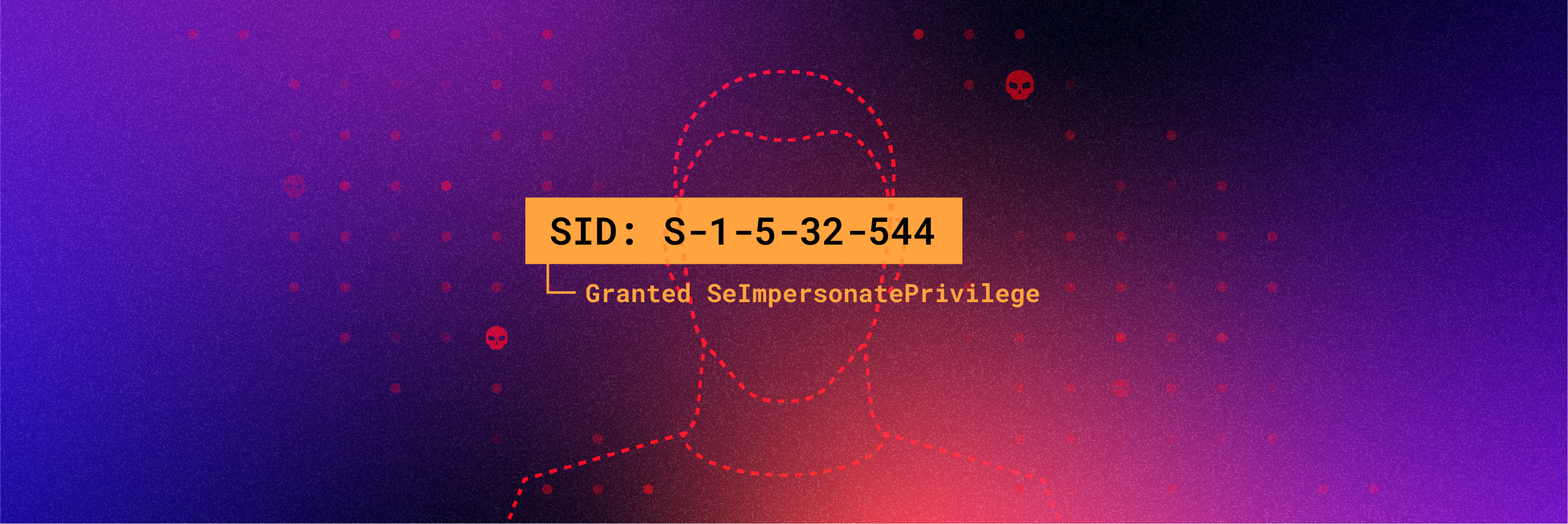

Bedrohungsanalyse

BedrohungsanalyseMär 11, 2022

Ist diese SID schon vergeben? Varonis Threat Labs entdeckt Injektionsangriff mit synthetischen SIDs

Eine Technik, bei der Bedrohungsakteure mit bereits bestehenden hohen Berechtigungen synthetische SIDs in eine ACL einfügen, um so Backdoors und versteckte Berechtigungen zu schaffen.

Eric Saraga

3 min read

-

Varonis Produkte

Varonis ProdukteFeb 23, 2022

Wie der SSPM-Ansatz von Varonis Ihrem Unternehmen hilft

Verfolgen Sie mit dem SSPM von Varonis einen datenorientierten Ansatz, um SaaS-Anwendungen zu sichern und Risiken zu reduzieren. Erfahren Sie, wie Sie mehr Transparenz, Automatisierung und Schutz erreichen können.

Avia Navickas

7 min read

-

Bedrohungsanalyse

BedrohungsanalyseFeb 03, 2022

Ransomware-Jahresrückblick 2021

In diesem Beitrag erläutern wir fünf wichtige Ransomware-Trends im Jahr 2021.

Michael Buckbee

10 min read

-

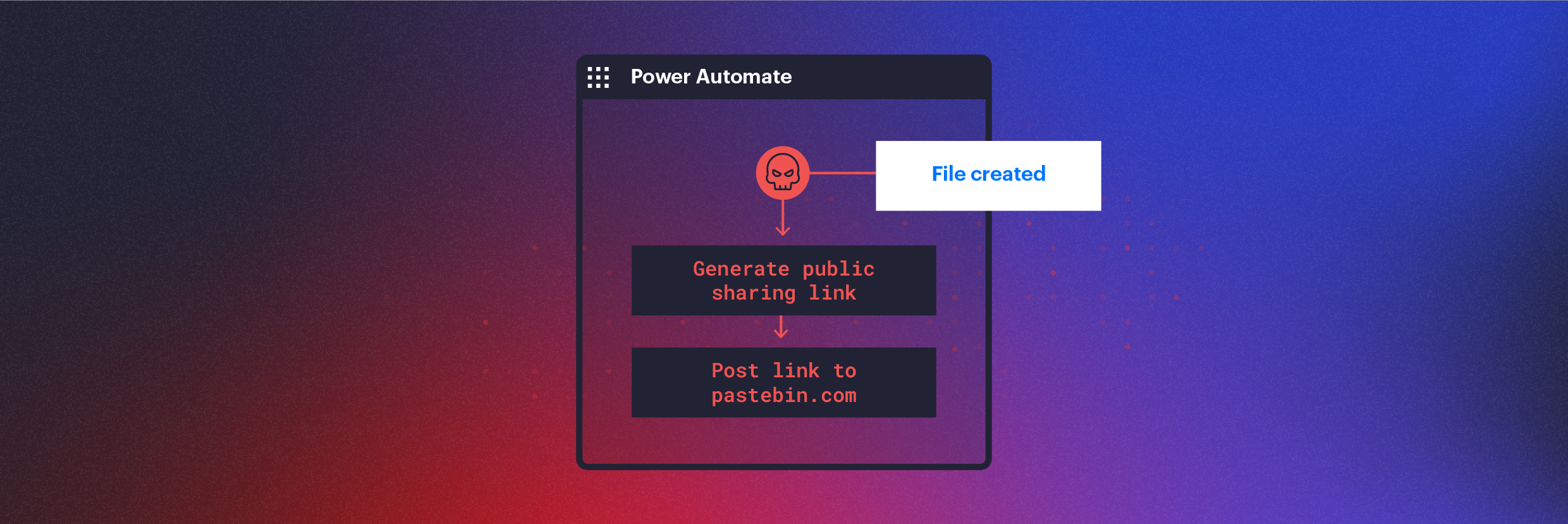

Bedrohungsanalyse

BedrohungsanalyseFeb 02, 2022

Verwendung von Power Automate für die verdeckte Datenexfiltration in Microsoft 365

Wie Bedrohungsakteure Microsoft Power Automate nutzen, um Datenexfiltration, C2-Kommunikation und laterale Bewegung zu automatisieren und DLP-Lösungen zu umgehen.

Eric Saraga

5 min read

-

Bedrohungsanalyse

BedrohungsanalyseJan 26, 2022

ALPHV-Ransomware (BlackCat)

Varonis hat die ALPHV-Ransomware (BlackCat) beobachtet, die aktiv neue Partner rekrutiert und Organisationen in zahlreichen Sektoren weltweit gezielt angreift.

Jason Hill

9 min read

-

Varonis Products

Varonis ProductsJan 25, 2022

Varonis 8.6: Kollaboratives Chaos in Microsoft 365 kontrollieren

Wir freuen uns, die Varonis Data Security Platform 8.6 ankündigen zu können, mit verbesserter Datensicherheit für Microsoft 365, um Risiken bei der Zusammenarbeit zu erkennen und zu beheben.

Nathan Coppinger

6 min read

-

Bedrohungsanalyse

BedrohungsanalyseDez 02, 2021

Umgehung der zeitabhängigen Einmalkennwort-MFA von Box

Das Varonis-Forschungsteam hat eine Möglichkeit entdeckt, die Multi-Faktor-Authentifizierung für Box-Konten zu umgehen, die Authentifizierungs-Apps wie den Google Authenticator verwenden.

Tal Peleg

2 min read

-

Datensicherheit

DatensicherheitNov 18, 2021

Überwachung des Netzwerkverkehrs: Effektive Maßnahmen und Tipps

In this article, you will learn how to monitor network traffic using different tools and methods.

David Harrington

4 min read

-

Bedrohungsanalyse

BedrohungsanalyseNov 17, 2021

REST in peace: Prüfen sie Ihre Jira Permissions: Jetzt!

Varonis-Forscher haben eine Liste mit 812 Subdomänen erstellt und 689 zugänglichen Jira-Instanzen gefunden. Wir haben 3.774 öffentliche Dashboards, 244 Projekte und 75.629 Issues mit E-Mail-Adressen, URLs und IP-Adressen in diesen Instanzen gefunden.

Omri Marom

4 min read

-

PowerShell

PowerShellNov 03, 2021

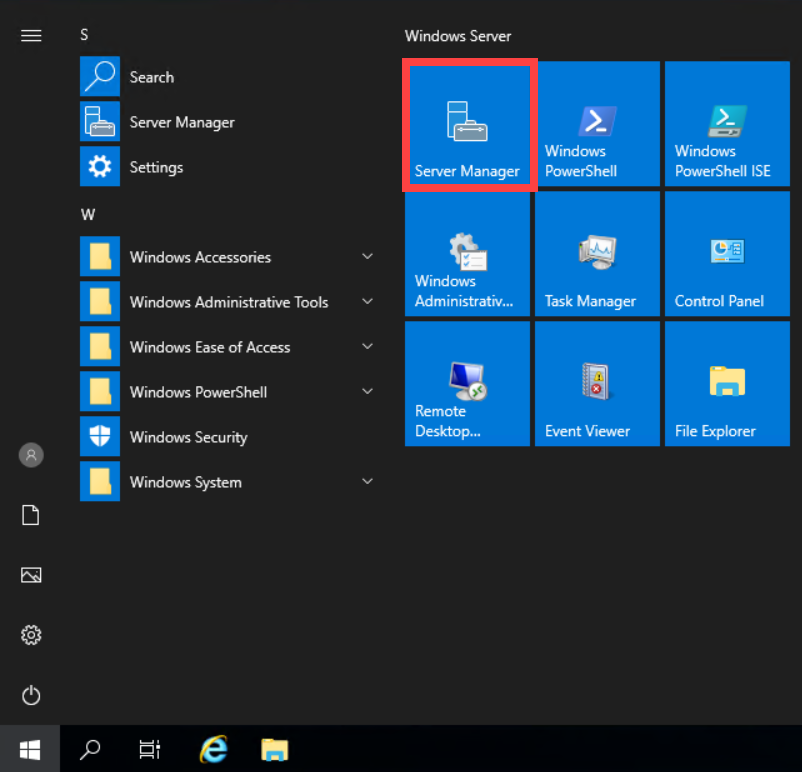

Installieren und Importieren des PowerShell-Moduls für Active Directory

Das PowerShell-Modul für Active Directory ist ein leistungsstarkes Tool zur Verwaltung von Active Directory. In diesem detaillierten Tutorial erfahren Sie, wie Sie das Modul installieren und importieren können!

Jeff Brown

6 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceOkt 20, 2021

Einhaltung der Datenschutzgesetze von Illinois: Was Sie wissen müssen

The Illinois Personal Information Protection Act (PIPA) is designed to safeguard the personal data of Illinois residents. Learn what PIPA is, who it affects, and how to maintain compliance.

David Harrington

4 min read

-

Datensicherheit

DatensicherheitOkt 18, 2021

Sichere Nutzung von AWS S3: Setup-Leitfaden

Erfahren Sie, wie Sie AWS S3 sicher konfigurieren. Wählen Sie die richtigen Verschlüsselungs-, Replikations- und Sicherheitskontrollen für Ihre S3-Buckets.

Michael Buckbee

9 min read

-

Datensicherheit

DatensicherheitOkt 18, 2021

Azure Automation mit PowerShell-Runbooks

Wollten Sie schon immer die Erstellung virtueller Maschinen in Azure automatisieren, auf Grundlage einer ServiceNow-Anfrage oder der Anforderung anderer digitaler Workflows, die das Unternehmen verwendet? In bestimmten Fällen macht es...

Neeraj Kumar

12 min read

-

Datensicherheit

DatensicherheitOkt 11, 2021

Defekte Registry-Einträge reparieren: Visuelle Anleitung und Lösungen

Defekte Registry-Einträge führen selten zu einem nicht funktionierenden PC, aber in vielen Fällen schaden Versuche, die Registry zu „reinigen“ oder zu optimieren, mehr als sie nützen.

Robert Grimmick

7 min read

-

Active Directory

Active DirectoryOkt 10, 2021

Azure DevOps verstehen und eine CI/CD-Pipeline aufbauen

Möchten Sie mehr über das Tool erfahren, mit dem sich der gesamte Softwareentwicklungs-Lebenszyklus automatisieren und verwalten lässt? Nun, Azure DevOps ist die Lösung für Sie. Aber bevor wir tiefer darauf...

Neeraj Kumar

8 min read

-

Datensicherheit

DatensicherheitOkt 10, 2021

Verstehen und Implementieren von Azure Monitor zur Überwachung von Workloads

Sie möchten, dass Ihre geschäftskritischen Produktionsanwendungen stets ohne Probleme und Ausfallzeiten laufen. Um dies zu erreichen, müssen Sie die Log Files im System kontinuierlich analysieren sowie Ihre Anwendung und die...

Neeraj Kumar

7 min read

-

Datensicherheit

DatensicherheitOkt 10, 2021

Leitfaden zur Datenmigration: strategischer Erfolg und Best Practices

Für die meisten Unternehmen ist die Datenmigration ein notwendiger Geschäftsprozess, der regelmäßig stattfindet. Ganz gleich, ob es sich um die Implementierung eines neuen Systems oder die Verlagerung von Informationen an sicherere Speicherorte...

Michael Raymond

7 min read

-

Datensicherheit

DatensicherheitOkt 06, 2021

Übersicht zu PeStudio: Einrichtung, Anleitung und Tipps

An overview of the free malware analysis tool PeStudio.

Neil Fox

6 min read

-

Datensicherheit

DatensicherheitSep 29, 2021

Stapelspeicher: Eine Übersicht (Teil 3)

Eine Übersicht über Stapelspeicher, seine Architektur und wie man ihn zum Reverse Engineering von Malware mit x64dbg nutzen kann.

Neil Fox

8 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceSep 29, 2021

Die 12 PCI-DSS-Anforderungen: 4.0-Compliance-Checkliste

Version 4.0 des Payment Card Industry Data Security Standard (PCI DSS) tritt bald in Kraft. Bereiten Sie sich mit unserer PCI-DSS-Compliance-Checkliste vor.

David Harrington

8 min read

-

Active Directory

Active DirectorySep 29, 2021

Azure Blob Storage sichern: Setup-Leitfaden

Erfahren Sie, wie Sie Ihren "Blob-Storage" sichern können, indem Sie einige Einstellungen in Ihrem Azure Storage-Konto konfigurieren, z. B. Verschlüsselung, Firewalls und anonymer Zugriff.

Jeff Brown

7 min read

-

Datensicherheit

DatensicherheitSep 28, 2021

Speicherforensik für die Incident Responses

Bei der Reaktion auf einen Cybersicherheitsvorfall ist die Speicherforensik immer eine wichtige Methode Durch die Erfassung des Speichers eines kompromittierten Geräts können Sie schnell bestimmte Analysen durchführen, um potenzielle Malware...

Neil Fox

5 min read

-

Datensicherheit

DatensicherheitSep 23, 2021

Missbrauch von falsch konfigurierten Salesforce-Communitys für Spionage und Datendiebstahl

Executive Summary Falsch konfigurierte Salesforce-Communitys können dazu führen, dass sensible Salesforce-Daten für jedermann im Internet zugänglich sind. Anonyme Benutzer können Objekte abfragen, die sensible Informationen wie Kundenlisten, Supportfälle und E-Mail-Adressen...

Adrien Rahmati-Georges

20 min read

-

Datensicherheit

DatensicherheitSep 23, 2021

Azure Bicep: Einstieg und Leitfaden

Azure Bicep ist Microsofts neue Infrastructure-as-Code-Sprache für die Bereitstellung von Azure-Ressourcen. Erfahren Sie mehr über diese neue Sprache und über den Einstieg darin.

Jeff Brown

10 min read

-

PowerShell

PowerShellSep 21, 2021

Rückgängigmachen eines Commit in Git (PowerShell-Git-Tutorial)

Dieses PowerShell-Tutorial zeigt, wie man einen Git-Commit in einem lokalen Repository rückgängig macht – Git kann lokal ohne ein Remote-Repository verwendet werden.

Jeff Brown

4 min read

-

Datensicherheit

DatensicherheitSep 21, 2021

Was ist C2? Command-and-Control-Infrastruktur erklärt

Dieser Beitrag befasst sich mit der Command-and-Control-Infrastruktur (C2), mit der Angreifer infizierte Geräte kontrollieren und sensible Daten während eines Cyberangriffs stehlen.

Robert Grimmick

7 min read

-

Datensicherheit

DatensicherheitSep 20, 2021

Cybersecurity-Sprache – verständlich gemacht

Es kann schon sehr schwierig und komplex sein, der Geschäftsführung zu erklären, wie sich Cybersicherheit auf das gesamte Unternehmen auswirkt. Gerade dieser Bereich ist gespickt mit Fachjargon und Schlagwörtern (manche...

Rob Sobers

1 min read

-

Datensicherheit

DatensicherheitSep 14, 2021

Der Datenrisikobericht für die Fertigungsindustrie 2021 zeigt, dass fast jede fünfte Datei für alle Mitarbeiter zugänglich ist

Threats against the manufacturing sector continue — from big game ransomware groups that steal victim’s data before encrypting it, to nation-state attackers seeking technology secrets, to company insiders looking for…

Rachel Hunt

1 min read

-

Datensicherheit

DatensicherheitAug 31, 2021

Ultimativer Ransomware-Leitfaden: Arten und Definitionen von Ransomware-Angriffen

Ransomware-Angriffe können zu einem erheblichen Verlust von Daten, Systemfunktionen und finanziellen Ressourcen führen. Aber was genau ist Ransomware? Ransomware kann eine Vielzahl von Formen annehmen. Außerdem entwickeln sich Angreifer ständig...

David Harrington

7 min read

-

Datensicherheit

DatensicherheitAug 30, 2021

98 wichtige Statistiken zu Datenschutzverletzungen für 2021

Diese Statistiken zu Datenschutzverletzungen für 2021 behandeln Risiken, Kosten, Prävention und mehr – bewerten und analysieren Sie diese Statistiken, um Ihren Schutz vor Sicherheitsvorfällen zu unterstützen.

Rob Sobers

13 min read

-

Datensicherheit

DatensicherheitAug 30, 2021

Was ist die Zwei-Faktor-Authentifizierung (2FA) und warum sollten Sie sie verwenden?

Erfahren Sie, warum die 2FA eines der effektivsten Cybersicherheits-Tools ist, die Sie in Ihrem Unternehmen einsetzen können.

Josue Ledesma

5 min read

-

PowerShell

PowerShellAug 30, 2021

PowerShell-Leitfaden für Variablenbereiche: Verwenden von Bereichen in Skripts und Modulen

PowerShell-Variablenbereiche können beim Schreiben von Skripts und Funktionen für Verwirrung sorgen. Dieser Beitrag behandelt PowerShell-Bereiche in Hinblick auf Skripts und Module.

Jeff Brown

6 min read

-

Datensicherheit

DatensicherheitAug 30, 2021

Alles, was Sie über Cyber-Versicherungen wissen müssen

Erfahren Sie, was eine Cyber-Versicherung ist und warum Ihr Unternehmen eine solche Versicherung in Betracht ziehen sollte, um die finanziellen Kosten und Verluste im Falle eines Daten-Sicherheitsvorfalls abzudecken.

Josue Ledesma

4 min read

-

Datensicherheit

DatensicherheitAug 27, 2021

Leitfaden zu YARA-Regeln: Lernen Sie, mit diesem Malware-Forschungstool zu arbeiten

YARA-Regeln werden zur Klassifizierung und Identifizierung von Malware-Proben verwendet, indem Beschreibungen von Malware-Familien auf Grundlage von Text- oder Binärmustern erstellt werden.

Neil Fox

7 min read

-

Datensicherheit

DatensicherheitAug 27, 2021

Letzte Woche in Ransomware: Woche vom 9. August

In dieser Woche ist eine neue Ransomware-Gruppe namens BlackMatter aufgetaucht und hat gezeigt, dass sich auch Ransomware-Gruppen Sorgen um verärgerte Mitarbeiter machen sollten.

Michael Raymond

2 min read

-

Datensicherheit

DatensicherheitAug 27, 2021

Ihr umfassender Leitfaden zu Salesforce Shield

Salesforce Shield bietet eine hervorragende Suite von Tools für die Datensicherheit von Salesforce. In diesem Leitfaden wird erläutert, warum es die richtige Wahl für die Sicherheitsanforderungen Ihres Unternehmens sein könnte.

Renganathan Padmanabhan

4 min read

-

Datensicherheit

DatensicherheitAug 27, 2021

SIEM-Tools: 9 Tipps für einen erfolgreichen Einsatz

Dieser Beitrag enthält Tipps, um die Vorteile von SIEM-Tools (Security Information and Event Management) zu maximieren, einer Kategorie von Lösungen, die im Einsatz oft schwierig sind.

Robert Grimmick

7 min read

-

Datensicherheit

DatensicherheitAug 24, 2021

Attack Lab: Phishing-Betrug mit Google Drive

Eine neue Phishing-Methode Arglose Opfer hereinlegen, damit sie wichtige Informationen zu sich selbst und zu ihren Konten offenlegen – Betrug durch Phishing ist so alt wie das Internet selbst. Phishing...

Nathan Coppinger

4 min read

-

Datensicherheit

DatensicherheitAug 24, 2021

Erstellen und Verwalten der Azure-Network-Watcher-Ressource

Der Azure Network Watcher verfügt über hervorragende Diagnose- und Überwachungstools. Erfahren Sie mehr darüber, wie Sie einen Network Watcher erstellen und seine Komponenten verwalten.

Jeff Brown

6 min read

-

Datensicherheit

DatensicherheitAug 24, 2021

Intelligente Sicherheitsanalysen und Bedrohungsdaten mit Azure Sentinel

Daten sind zu einem wichtigen Werkzeug geworden und Sicherheit ist das oberste Gebot für jedes Unternehmen. Es ist fast unmöglich, die großen Mengen von Sicherheitswarnungen, die von Systemen erzeugt werden,...

Neeraj Kumar

9 min read

-

Datensicherheit

DatensicherheitAug 10, 2021

Was ist Bedrohungsmodellierung und wie wählt man das richtige Framework dafür aus?

Erfahren Sie, warum Bedrohungsmodellierung für den Schutz Ihres Unternehmens notwendig ist und wie Sie das richtige Framework für Ihre spezifischen Anforderungen auswählen.

Josue Ledesma

4 min read

-

Data Security

Data SecurityAug 05, 2021

How to Investigate NTLM Brute Force Attacks

This post explains the process the Varonis IR team follows to investigate NTLM Brute Force attacks, which are common incidents reported by customers.

Ed Lin

6 min read

-

Datensicherheit & Compliance

Datensicherheit & ComplianceJul 26, 2021

Sind Sie auf einen Supply-Chain-Angriff vorbereitet? Warum Supply-Chain-Risikomanagement wichtig ist

Erfahren Sie, wie Sie mit einer effektiven Strategie für das Supply-Chain-Risikomanagement Angriffe und Risiken erkennen und sich davor schützen können.

Josue Ledesma

5 min read

-

Datensicherheit

DatensicherheitJul 16, 2021

REvil-Ransomware-Angriff auf Kaseya VSA: Was Sie wissen sollten

Am 3. Juli um 10:00 Uhr EST, wurde ein bösartiger Hotfix veröffentlicht und von Kaseya VSA-Servern gepusht, der sich auf von Kaseya verwalteten Servern ausbreitete, was zur Kompromittierung und Verschlüsselung...

Klaus Nemelka

4 min read

-

Datensicherheit

DatensicherheitJul 06, 2021

Letzte Woche in Ransomware: die Woche vom 21. Juni

Ransomware in den Nachrichten Als Darkside ihren Ransomware-Angriff auf die amerikanische Infrastruktur startete, erregte die Gruppe die Aufmerksamkeit der US-Strafverfolgungsbehörden, was schließlich zu ihrer Auflösung im Mai führte. Dies hat...

Michael Raymond

3 min read

-

Datensicherheit

DatensicherheitJun 28, 2021

Letzte Woche in Ransomware: die Woche vom 28. Juni

Ransomware in den Nachrichten Wenn Sie ein kleines oder mittelständisches Unternehmen sind, das lokal gehostete Cloud-Speicher eines beliebten Anbieters nutzt, müssen Sie diese sofort vom Internet trennen. Aufgrund eines Fehlers konnten Hacker alle...

Michael Raymond

2 min read

-

Datensicherheit

DatensicherheitJun 23, 2021

Netzwerkdatenflussüberwachung erklärt: NetFlow, sFlow und IPFIX im Vergleich

Die Netzwerkdatenflussüberwachung ist eine Lösung, mit deren Hilfe die Netzwerkdatenverkehrsflüsse analysiert werden können, um einen reibungslosen und sicheren Betrieb des Unternehmensnetzwerks zu gewährleisten.

Robert Grimmick

7 min read

-

Active Directory

Active DirectoryJun 22, 2021

So erstellen Sie ein Azure Virtual Network

Azure Virtual Networks sind der Kern jeder Azure-Bereitstellung. Lernen Sie die Grundlagen von Azure Virtual Networks kennen und erfahren Sie, wie Sie mit drei verschiedenen Methoden ein virtuelles Netzwerk erstellen können.

Jeff Brown

7 min read

-

Data Security

Data SecurityJun 21, 2021

Azure Bicep: Getting Started and How-To Guide

Azure Bicep is Microsoft’s new infrastructure as code language for deploying Azure resources. Learn more about this new language and how to get started.

Jeff Brown

10 min read

-

Datensicherheit

DatensicherheitJun 17, 2021

Ressourcenzentrum für Cybersicherheitsbedrohungen

Informieren Sie sich über die aktuellen Cybersicherheitsbedrohungen für Ihr Unternehmen und finden Sie heraus, welche Tools, Prozesse und Systeme Sie vor diesen Bedrohungen schützen können.

Josue Ledesma

6 min read

-

Datensicherheit

DatensicherheitJun 17, 2021

Eine Einführung in Drittanbieter-Risikomanagement

Lernen Sie die Grundlagen, Definitionen und Best Practices des Drittanbieter-Risikomanagements, um Ihr Unternehmen zu schützen.

Josue Ledesma

6 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Was DNS ist, wie es funktioniert und Schwachstellen

Das Domain Name System (DNS) ist die Internetversion der Gelben Seiten. In der guten alten Zeit hat man Geschäftsadressen, die man brauchte, in den Gelben Seiten nachgeschlagen. Das DNS ist...

Michael Buckbee

9 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Was ist ein Active Directory Forest ?

Ein Active Directory Forest (AD Forest) ist ein Container auf der höchsten Organisationsebene einer Active Directory-Konfiguration, in der Domänen, Benutzer, Computer und Gruppen-Richtlinien enthalten sind. „Moment einmal!“, mögen Sie sagen....

Michael Buckbee

4 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Top-Tutorials für Azure Active Directory

Erinnern Sie sich noch daran, dass sich Sicherheitsexperten und IT-Administratoren noch vor wenigen Jahren dabei unwohl fühlten, geschäftliche Dateien in der Cloud abzulegen? Heute ist die Lage anders. Ich habe...

Adrien Rahmati-Georges

2 min read

-

Active Directory

Active DirectoryJun 16, 2021

Active Directory Domain Services (AD DS): Übersicht und Funktionen

Als Active Directory Domain Services (AD DS) werden die Kernfunktionen von Active Directory bezeichnet, mit denen die Benutzer und Computer verwaltet werden und Sysadmins die Daten in logischen Hierarchien organisieren...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

5 Wege, um Active Directory mit Varonis zu schützen

Die schnellste Methode, in ein Netzwerk einzudringen, nutzt das Active Directory (AD) – es ist der Schlüssel zum gesamten Königreich. Wenn Sie auf einen Server zugreifen wollen, müssen Sie im AD...

Michael Buckbee

5 min read

-

Active Directory

Active DirectoryJun 16, 2021

Verbindung zum Active Directory Domain Controller (AD DC) konnte nicht hergestellt werden [GELÖST]

Wenn Ihre User berichten, dass ihnen die„Verbindung zu einem Active Directory Domänen Controller konnte nicht hergestellt werden“ angezeigt wird, könnte das unterschiedliche Ursachen haben. Höchstwahrscheinlich geht nichts Außergewöhnliches vor, was...

Michael Buckbee

2 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Die 5 größten Bedrohungen für Remote Arbeit

Basierend auf diesen Erfahrungen haben wir die fünf größten Bedrohungen für die Remote-Arbeit zusammengestellt, denen unser Team seit Beginn der COVID-19-Pandemie begegnet ist.

Michael Buckbee

5 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Zero-Day-Sicherheitslücken – eine Erklärung

Eine Zero-Day-Sicherheitslücke ist ein Software-Bug oder ein Exploit, der noch nicht gepatcht wurde. Er ist so etwas wie ein Loch in der Sohle Ihres Schuhs, welches Sie noch nicht bemerkt...

Michael Buckbee

3 min read

-

Datensicherheit

DatensicherheitJun 16, 2021

Der Unterschied zwischen Windows Server Active Directory und Azure AD

Es gab einmal eine Zeit, als IT-Profis aus Angst vor Datenschutzverletzung und gefährdeter Anmeldeinformationen zögerten, Daten in die Cloud zu verlagern. Schließlich möchte kein Unternehmen aufgrund von Datenschutzverletzungen in die...

Michael Buckbee

2 min read

-

Datensicherheit

DatensicherheitJun 15, 2021

Process Hacker: Übersicht zum erweiterten Task Manager

Dieser Artikel bietet einen Überblick über das Tool Process Hacker. Dabei handelt es sich um ein beliebtes Tool für Sicherheitsexperten bei der Analyse von Malware, da es Echtzeitaktivitäten von Prozessen anzeigt und eine Fülle von technischen Informationen darüber bietet, wie sich ein bestimmter Prozess verhält.

Neil Fox

5 min read

-

Datensicherheit

DatensicherheitJun 14, 2021

Was ist Privileged Access Management (PAM)?

Privileged Access Management (PAM) und warum es für Ihr Unternehmen wichtig ist | Erfahren Sie, warum Privileged Access Management eine erforderliche Komponente für Ihre Cybersicherheitsstrategie ist, die Ihre Assets schützt.

Josue Ledesma

4 min read

-

Datensicherheit

DatensicherheitJun 07, 2021

7 Tipps zur Vermeidung von Datendiebstahl durch Mitarbeiter

Datendiebstahl durch Mitarbeiter ist in modernen Unternehmen ein ernstzunehmendes Problem. Lesen Sie weiter, um mehr darüber zu erfahren, wie Sie Ihr Unternehmen vor böswilligen Insidern schützen können. Datendiebstahl durch Mitarbeiter...

Adrien Rahmati-Georges

5 min read

-

Datensicherheit

DatensicherheitJun 07, 2021

Sicherheit in IPv6: Gibt es bei Ihnen einen toten Winkel?

Das ist Ihr ultimativer IPv6-Sicherheitsleitfaden, komplett mit Vergleich zu IPv4, Best Practices und Erklärungen zu häufigen Missverständnissen.

Robert Grimmick

6 min read

-

Datensicherheit

DatensicherheitJun 07, 2021

War es x64dbg und wie verwendet man es?

Eine Einführung und Übersicht über die Verwendung von x64dbg als Tool zur Malware-Analyse - dieser Beitrag ist der Auftakt zu einer vierteiligen Serie über x64dbg.

Neil Fox

5 min read

-

Datensicherheit

DatensicherheitJun 07, 2021

Exfiltration von NTLM-Hashes mit PowerShell-Profilen

Erfahren Sie, wie Sie NTLM-Hashes mit PowerShell, Mimikatz, Hashcat und anderen Techniken exfiltrieren können, mit echten Codebeispielen, GIF-Walkthroughs und Screenshots.

Tokyoneon

11 min read

-

Datensicherheit

DatensicherheitMai 30, 2021

Was ist ein Incident Response-Plan und wie erstellt man einen solchen?

Was genau ist ein Ereignisreaktionsplan, warum ist er erforderlich und wie erstellt man ihn? Wer führt ihn außerdem aus, und welche sechs Schritte sind notwendig?

Neil Fox

10 min read

-

Datensicherheit

DatensicherheitMai 29, 2021

Was ist eine Insider-Bedrohung? Definition und Beispiele

Ein Insider-Risiko beschreibt ein Sicherheitsrisiko, das innerhalb des betroffenen Unternehmens verursacht wird. Das bedeutet nicht, dass der Täter ein aktiver Mitarbeiter oder eine Führungskraft im Unternehmen ist. Es könnte sich...

Michael Buckbee

5 min read

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital