Anbieter von Cloud-Diensten (CSPs) hosten eine Vielzahl von unternehmenskritischen Daten wie medizinische Dokumente, Informationen zur militärischen Verteidigung und unstrukturierte Datensätze für das Training großer Sprachmodelle (LLMs). Falsch konfigurierte Datenspeicher sowie solche mit zu großzügigen Berechtigungen waren bereits die Ursache für zahllose Datenlecks, bei denen sensible Informationen im Internet offengelegt wurden und Angreifern eine Angriffsfläche geboten wurde.

Die cloudnative Plattform von Varonis bietet Kunden ganzheitliche Datensicherheit für ihren gesamten Datenbestand: SaaS-Apps, E-Mail, hybride Dateispeicher, Datenbanken und mehr. Die neuesten Erweiterungen der IaaS-Abdeckung von Varonis helfen Kunden dabei, kontinuierlich regulierte Daten zu entdecken, Fehlkonfigurationen und übermäßigen Zugriff zu beheben sowie Angriffe auf Daten in Diensten wie Azure Blob und AWS S3, RDS und nicht verwalteten Datenbanken in EC2 zu stoppen.

Mit Varonis können Sie:

- Sich einen zentralen Überblick über Ihre Daten und Ihre Cloud-Sicherheitslage verschaffen

- Sensible Daten, die in Azure Blob und AWS-Datenbanken gespeichert sind, erkennen und klassifizieren

- Exposure-Risiken durch übermäßigen Zugriff, Fehlkonfiguration und Anwendungen von Drittanbietern identifizieren und beheben

- Aktivitäten überwachen, um Risiken im gesamten Cloud-Ökosystem zu erkennen und zu untersuchen

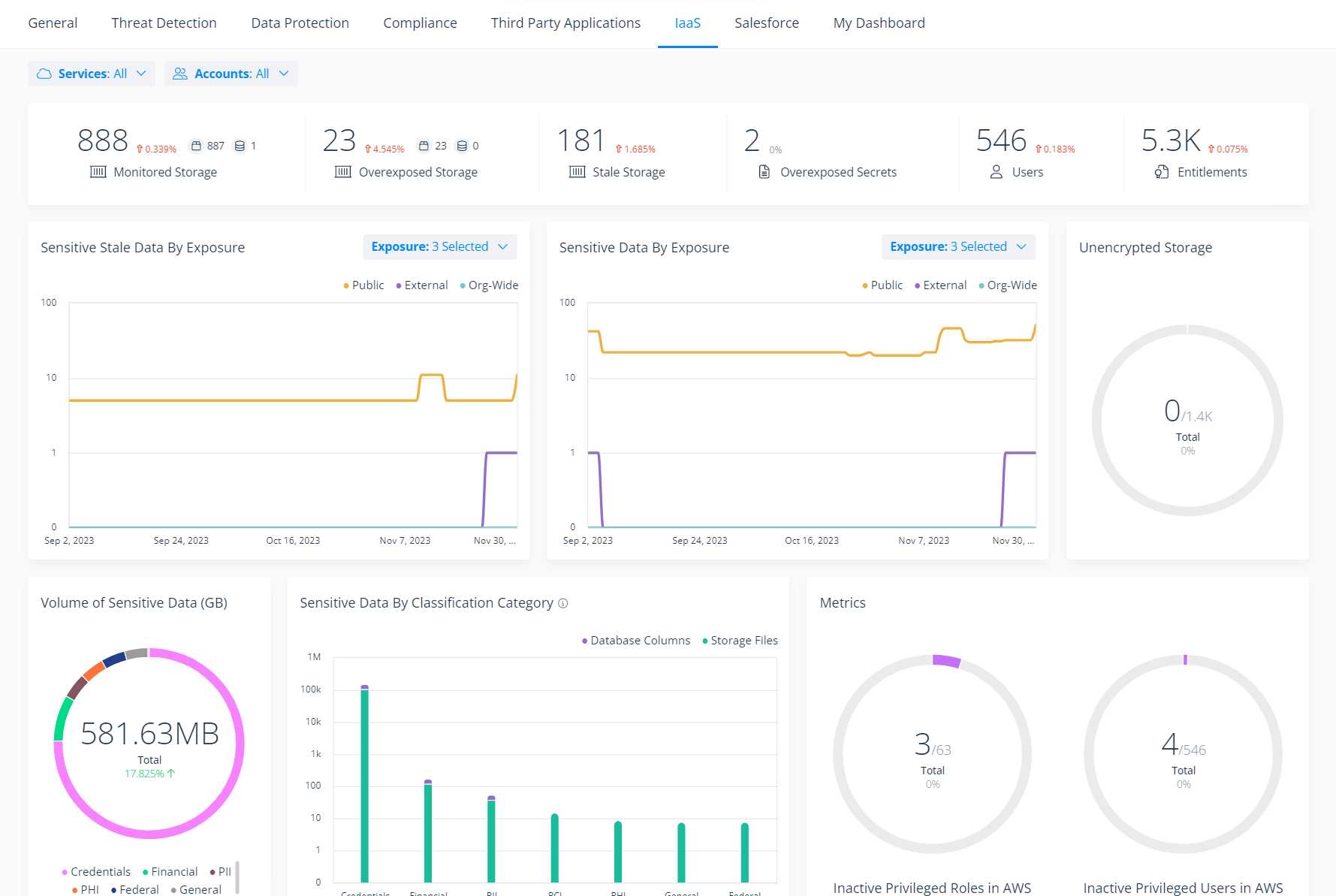

Überwachen Sie Ihre Cloud-Sicherheitslage.

Unser IaaS-Dashboard bietet einen zentralen Überblick über Ihre Cloud- und Datensicherheitslage in AWS- und Azure-Umgebungen, einschließlich Azure Blob-, AWS IAM-, S3-, RDS- und EC2-Instanzen. Ermitteln Sie ganz einfach, wo Ihre sensiblen Daten möglicherweise gefährdet sind und ob in Ihre Sicherheitslage Lücken durch übermäßigen Zugriff, Risiken und Fehlkonfigurationen aufweist – und das alles über eine zentrale Oberfläche.

Überwachen Sie Ihre Cloud-Sicherheitslage anhand wichtiger Risikoindikatoren, darunter:

- Offenliegende und veraltete sensible Ressourcen

- Unverschlüsselte Speicherung

- Benutzer mit veralteten Zugriffsschlüsseln

- Inaktive privilegierte Rollen und Benutzer

Überwachen Sie Ihre allgemeine Cloud-Sicherheitslage mit dem Varonis IaaS-Dashboard.

Überwachen Sie Ihre allgemeine Cloud-Sicherheitslage mit dem Varonis IaaS-Dashboard.

Erhalten Sie detaillierte Einsicht in Widgets, um Risiken zu beseitigen und Ihre Datensicherheitslage in all Ihren Cloud-Ressourcen zu verbessern.

Ermitteln und klassifizieren Sie sensible Daten automatisch in Ihrem Cloud-Ökosystem.

Varonis erzeugt automatisch einen systematischen Überblick über Ihren Cloud-Datenbestand und erkennt und klassifiziert sensible Daten, die in AWS-Datenbanken – ob verwaltet (RDS) oder nicht verwaltet (EC2) –, AWS S3 und Azure Blob gespeichert sind.

Hunderte von integrierten Mustern helfen Ihnen zu verstehen, wo sich Ihre regulierten Daten befinden und wo sie gefährdet sind. Dazu gehören personenbezogene Daten, Finanzdaten, geistiges Eigentum und andere Arten sensibler Informationen, die gesperrt und geschützt werden müssen.

Um die Geschwindigkeit und Rechenleistung zu optimieren sowie Kosten zu sparen, können Sie Ihren Klassifizierungsbereich anpassen.

Erkennen und klassifizieren Sie automatisch sensible Daten, die in der Cloud gespeichert sind, und zeigen Sie die Ergebnisse in einem intuitiven Dateibaum an.

Erkennen und klassifizieren Sie automatisch sensible Daten, die in der Cloud gespeichert sind, und zeigen Sie die Ergebnisse in einem intuitiven Dateibaum an.

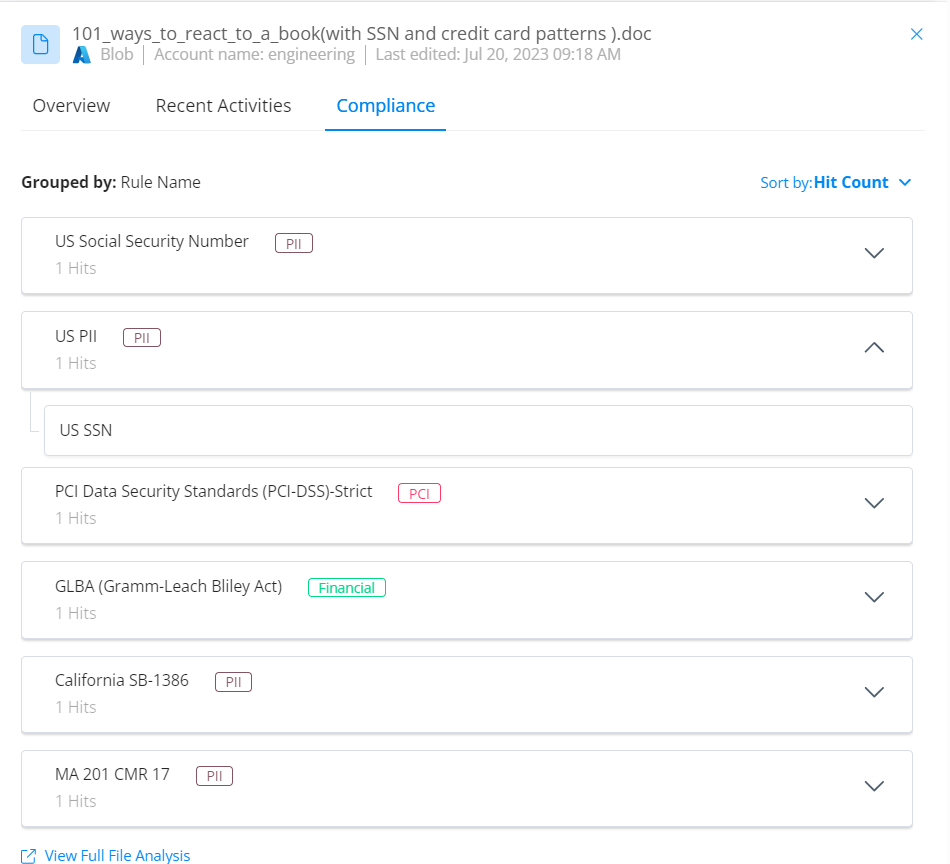

Verifizieren Sie Ihre Klassifizierungsergebnisse ganz einfach mit der Dateianalyse, die Ihnen genau zeigt, wo die Klassifizierungsergebnisse in der Ressource vorliegen.

Überprüfen Sie die Klassifizierungsergebnisse, um genau zu ermitteln, welche Arten vertraulicher Daten in Ihrer Umgebung vorliegen.

Finden und beheben Sie Fehlkonfigurationen automatisch.

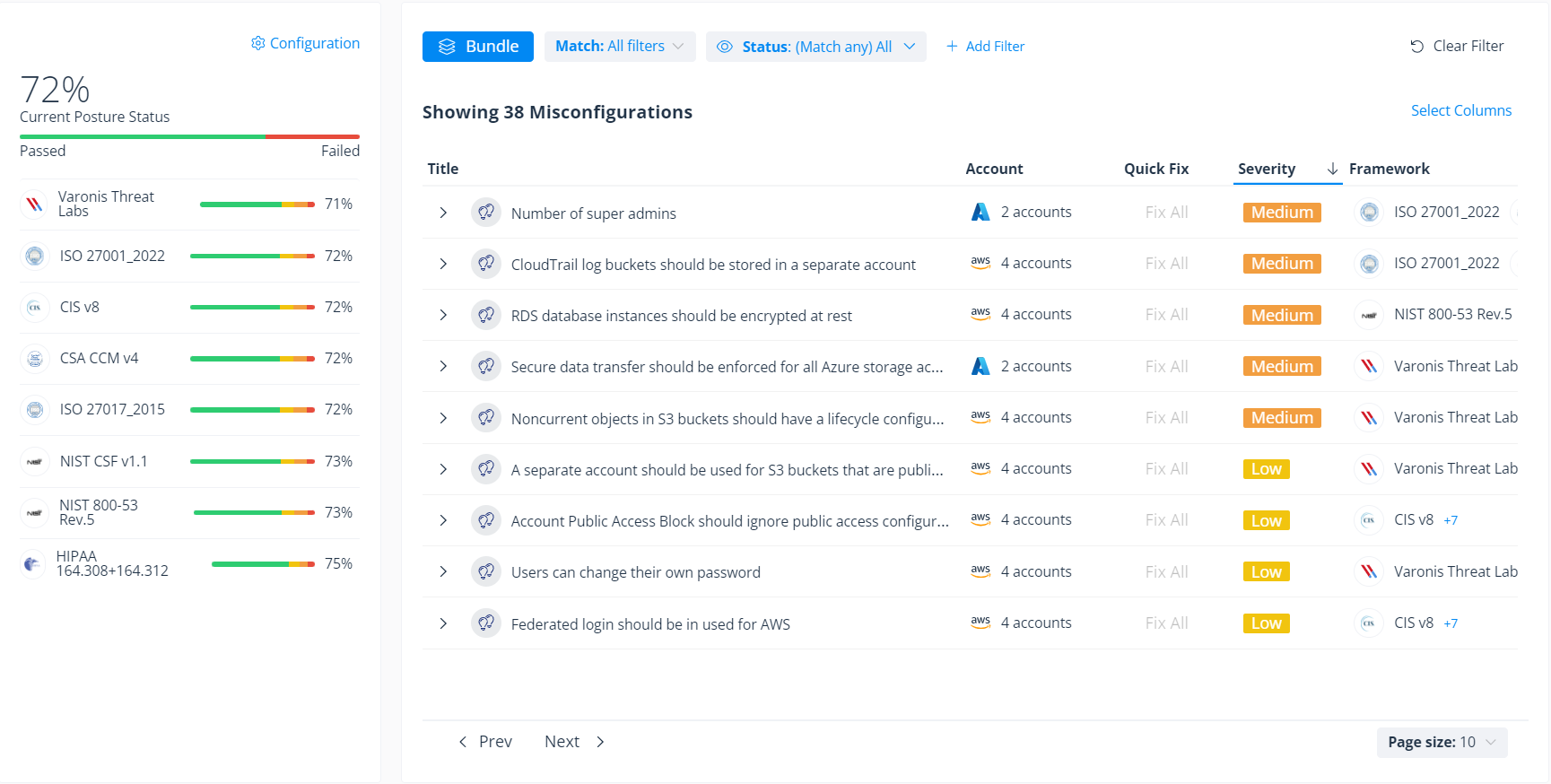

Varonis scannt kontinuierlich Ihre Cloud-Infrastruktur und identifiziert Sicherheitslücken und Fehlkonfigurationen, die Ihre Daten gefährden oder die Compliance beeinträchtigen könnten.

Varonis zeigt Fehlkonfigurationen in einem zentralen Dashboard an und sortiert sie nach Schweregrad, so dass Sie Prioritäten setzen und Sanierungsmaßnahmen einleiten können.

Wir decken unter anderem folgende Sicherheitsrisiken auf:

- Öffentlich zugängliche Container, Blobs, Buckets und Datenbankinstanzen

- Azure-Gruppenbesitzer, die im Namen von Gruppenmitgliedern Apps zustimmen können

- Zu weit gefasste Berechtigungen zum Einladen von Gästen

- Fehlende Passwortrichtlinien

- Standardbenutzer, die Sicherheitsgruppen erstellen können

Vergleichen Sie die Sicherheitslage Ihrer Umgebung anhand von Standardregeln und -vorschriften wie CIS, ISO, NIST und HIPPA und ermitteln Sie, wo Ihre Konfigurationen gegen die Vorschriften verstoßen.

Zeigen Sie Fehlkonfigurationen nach Schweregrad sortiert im Varonis Posture-Dashboard an und identifizieren Sie Konfigurationsdrift in Ihrer gesamten Cloud-Umgebung.

Zeigen Sie Fehlkonfigurationen nach Schweregrad sortiert im Varonis Posture-Dashboard an und identifizieren Sie Konfigurationsdrift in Ihrer gesamten Cloud-Umgebung.

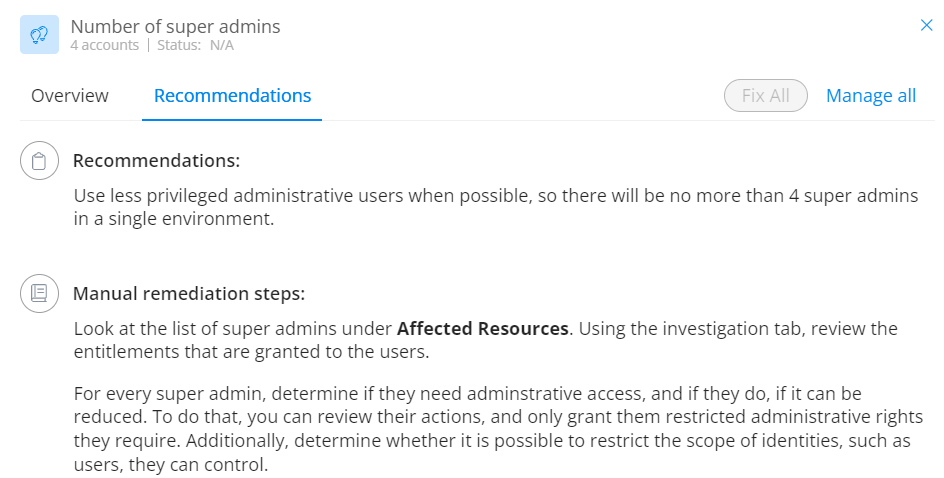

Alle Konfigurationsmeldungen sind mit einem Schweregrad versehen, der Ihnen bei der Priorisierung Ihrer Sanierungsmaßnahmen hilft. Zusätzliche Kontextinformationen erklären, warum die Fehlkonfiguration ein Sicherheitsrisiko darstellt, und geben Ihnen detaillierte Empfehlungen, wie Sie das Problem beheben können.

Die einzelnen Meldungen lassen sich ausklappen, um die Empfehlungen von Varonis zur Behebung des Problems anzuzeigen.

Beheben Sie übermäßige Berechtigungen für AWS-Datenbanken.

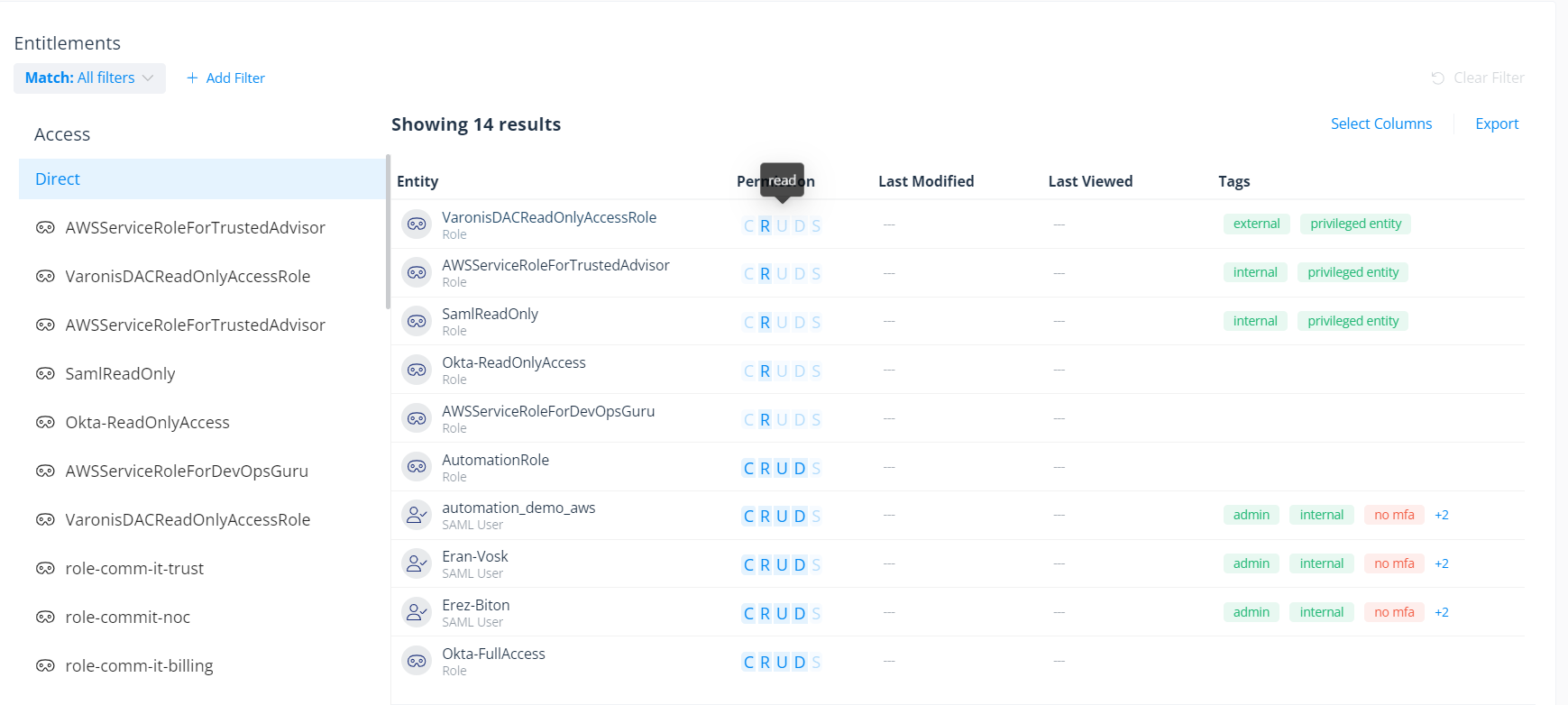

Um festzustellen, wo Ihre sensiblen Daten durch übermäßige Rechte und öffentliche Exposure gefährdet sind, analysiert Varonis Benutzerberechtigungen in AWS-Datenbanken und S3 und erstellt einen Überblick darüber.

Wir helfen dabei, komplizierte IAM-Zugriffsrichtlinien zu vereinfachen, indem wir Berechtigungen mithilfe eines einfachen CRUDS-Modells – Create (Erstellen), Read (Lesen), Update (Aktualisieren), Delete (Löschen) und Share (Freigeben) – normalisieren.

Ordnen Sie Benutzer- und Rollenberechtigungen für Ihre verschiedenen AWS-Datenbankinstanzen zu.

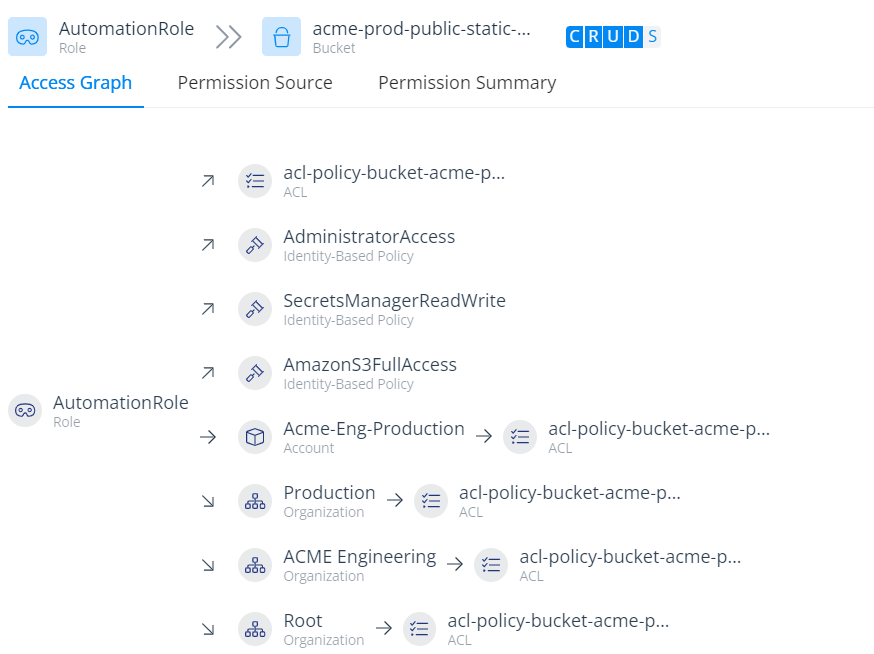

Wir zeigen Ihnen nicht nur, welche Berechtigungen die jeweiligen Benutzer haben, sondern auch, wie sie diese erhalten haben. Mit Varonis können Sie über unser Zugriffsbegründungsdiagramm visualisieren, welche Richtlinien und Rollen Benutzern Zugriff auf Ihre Cloud-Ressourcen gewähren. So können Sie ganz einfach nachvollziehen, wie Benutzer auf Ihre Daten zugreifen und sie verwenden können, ohne ein Experte für die Berechtigungsmodelle von AWS zu sein.

Verstehen Sie, wie Benutzer Zugriff auf wichtige Cloud-Ressourcen erhalten.

Verstehen Sie, wie Benutzer Zugriff auf wichtige Cloud-Ressourcen erhalten.

Verwenden Sie Varonis, um die Exposure zu verstehen und das Least-Privilege-Prinzip durchzusetzen. So können Sie sicherstellen, dass nur die richtigen Personen Zugriff auf die richtigen Daten in Ihren AWS-Ressourcen haben.

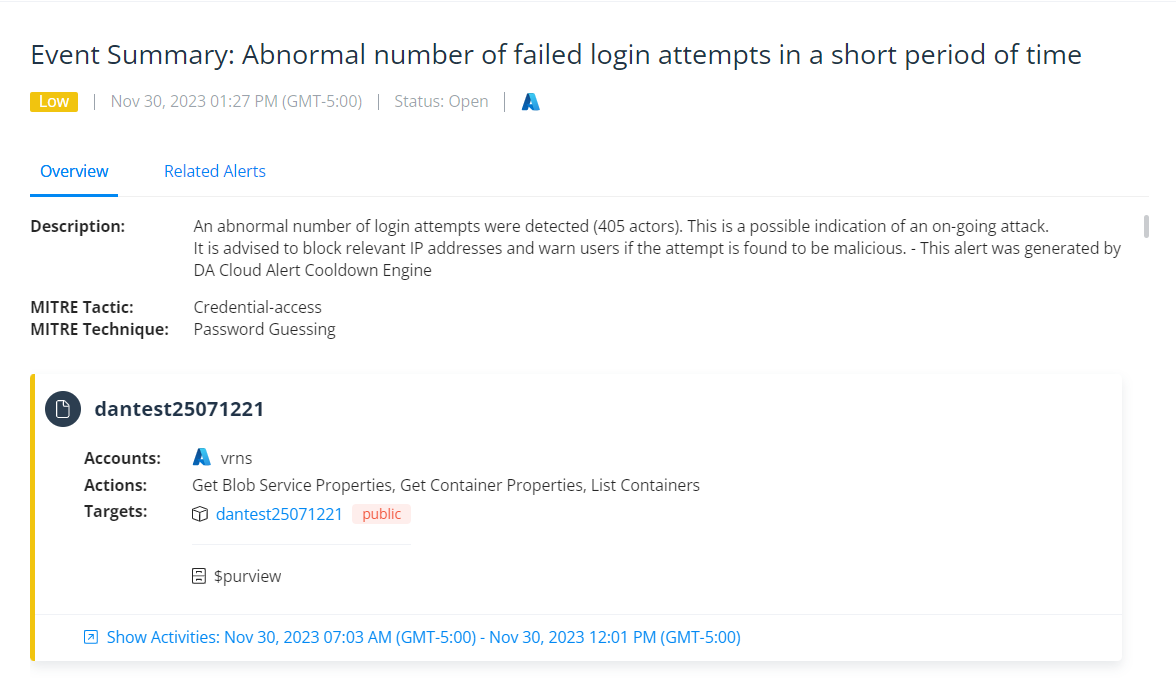

Überwachen Sie Aktivitäten und erkennen Sie Bedrohungen.

Varonis überwacht Ihre Cloud-Infrastruktur und -Daten auf ungewöhnliche oder riskante Aktivitäten, die auf eine Bedrohung hindeuten könnten. So können wir Aktivitäten wie anormale Asset-Löschungen, das Aktivwerden ruhender Konten oder die Ausweitung von Privilegien erkennen.

Varonis erkennt Risiken oder verdächtiges Verhalten automatisch und bietet zusätzlichen Kontext, um Untersuchungen zu beschleunigen.

Varonis erkennt Risiken oder verdächtiges Verhalten automatisch und bietet zusätzlichen Kontext, um Untersuchungen zu beschleunigen.

Varonis ordnet jeden Alert den relevanten Taktiken und Techniken gemäß MITRE ATT&CK zu, damit Sicherheitsteams den Kontext, die Auswirkungen und die Phase des Alerts besser verstehen und diesen so besser untersuchen und auf Bedrohungen reagieren können.

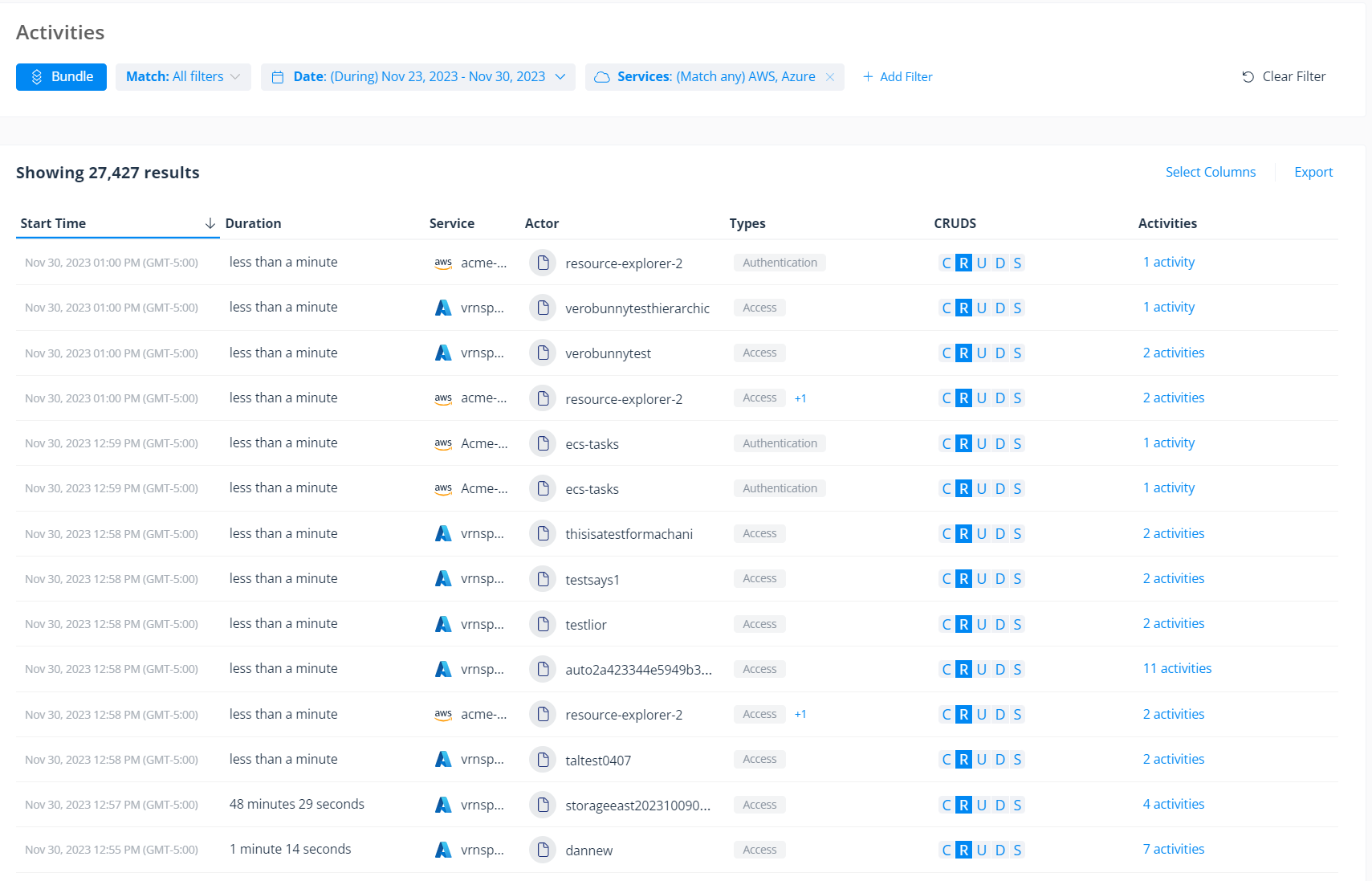

Dank eines granularen, cloudübergreifenden Audit-Trails von Ereignissen kann man einfach verstehen, wie und von wem Ihre Daten verwendet werden. So können Sie Bedrohungen – einschließlich lateraler Bewegungen – in Ihren IaaS- und SaaS-Umgebungen leicht untersuchen. Beschleunigen Sie Untersuchungen, indem Sie den Audit-Trail nach privilegierten Benutzern, Sensibilität, Aktivitätstyp und mehr filtern.

Varonis bietet einen vollständigen cloudübergreifenden Audit-Trail, um Untersuchungen zu erleichtern und laterale Bewegungen zu identifizieren.

Varonis bietet einen vollständigen cloudübergreifenden Audit-Trail, um Untersuchungen zu erleichtern und laterale Bewegungen zu identifizieren.

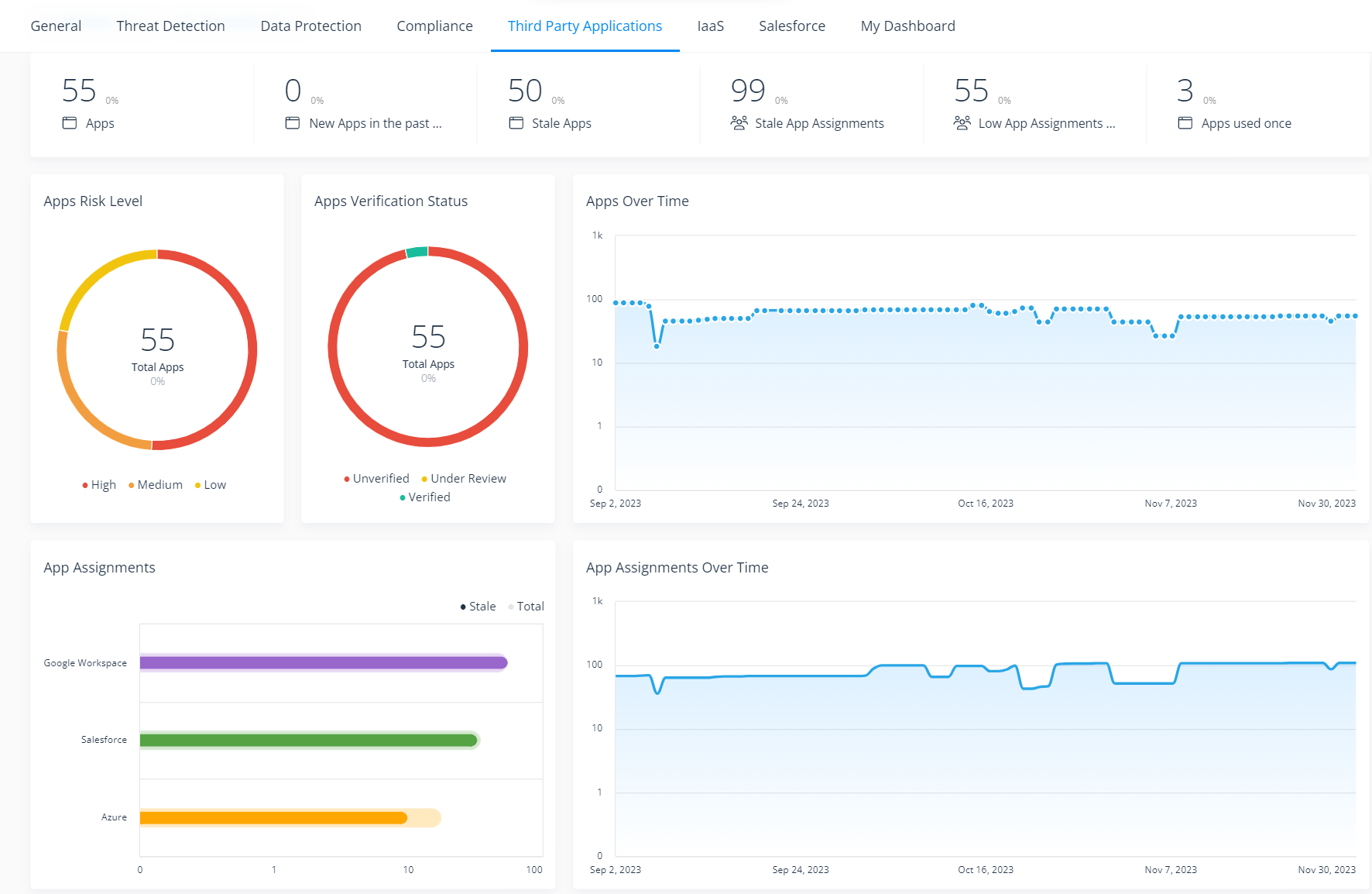

Risikomanagement für Drittanbieter-Apps

Mit Varonis können Sicherheitsteams problemlos alle Drittanbieter-Apps erkennen, die mit ihrer Azure-Umgebung verbunden sind – einschließlich nicht genehmigter Anwendungen, die von Benutzern ohne IT-Genehmigung hinzugefügt wurden – und sich einen klaren Überblick über die von ihnen ausgehenden Risiken verschaffen. Varonis ermöglicht es Unternehmen, den Explosionsradius jeder App besser zu verstehen, indem es die von Benutzern erteilten Berechtigungen abbildet, die App-Aktivität überwacht und nicht genehmigte oder ungenutzte App-Verbindungen entfernt – direkt von einer einzigen Konsole aus.

Das Dashboard für Risiken durch Drittanbieter-Anwendungen bietet einen Überblick über Drittanbieter-Apps in Ihrer Umgebung.

Das Dashboard für Risiken durch Drittanbieter-Anwendungen bietet einen Überblick über Drittanbieter-Apps in Ihrer Umgebung.

Von diesem Dashboard aus können Sie sich die einzelnen Apps sowie die Risiken, die sie bergen, genauer ansehen. So sind Sie in der Lage, festzustellen, welche Benutzer mit ihnen verbunden sind und wessen Verbindungen zu diesen Apps veraltet sind.

Umfassende Cloud- und Datensicherheit

Anstelle isolierter Lösungen, die nur teilweise Transparenz bieten, sorgt Varonis für umfassende Datensicherheit in Ihren IaaS- und SaaS-Umgebungen. Diese einheitliche Konsole hilft Ihrem Team, die Datensicherheitslage einfach zu überwachen und zu verwalten und Datenrisiken zu minimieren.

Probieren Sie Varonis kostenlos aus.

Sind Sie bereit, mit der Verbesserung Ihrer Cloud- und Datensicherheitslage zu beginnen und Ihre sensitivsten Cloud-Daten zu schützen? Fordern Sie noch heute eine Demo an.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.